网上支付与结算的加密一节.ppt

YY****。。

亲,该文档总共119页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

网上支付与结算的加密一节.ppt

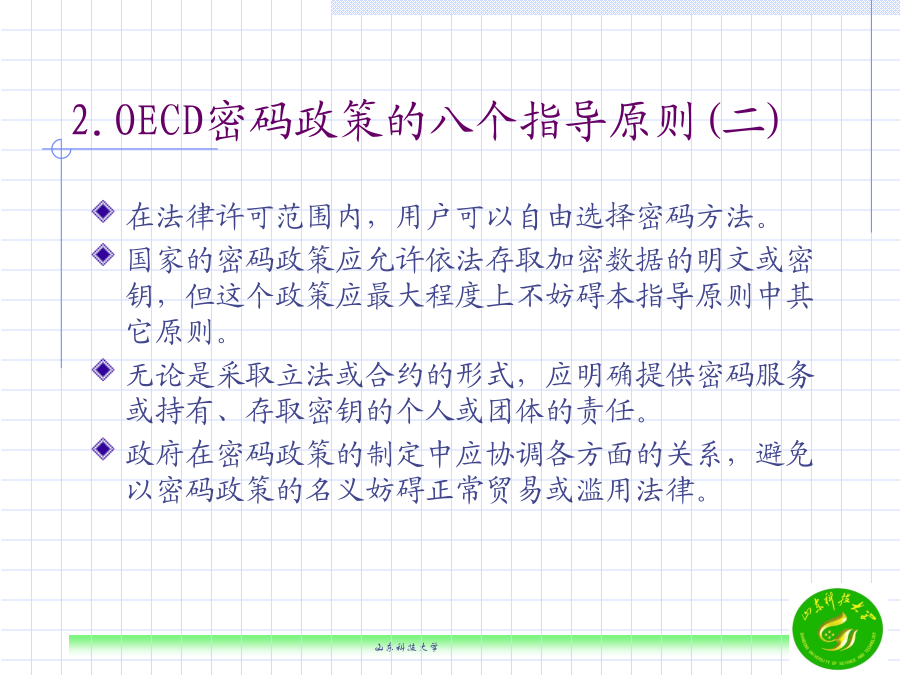

<<网上支付与结算>>--加密技术及相关概况(一)概况(二)1.少数国家对国内使用密码进行控制2.对密钥托管/密钥恢复不再支持2.对密钥托管/密钥恢复不再支持出口控制的作用加密政策的国际动向1.OECD密码政策的八个指导原则(一)2.OECD密码政策的八个指导原则(二)3.EU的密码政策4.美国的密码政策(一)4.美国的密码政策(二)5.我国对安全设备的部分政策6.我国对商用密码设备的管理密码学基础明文4.密码学的作用鉴别:提供与数据和身份识别有关的服务。[通过数据加密、数据散列或数字签名来实现]。抗否认

网上支付与结算.ppt

网上支付与结算?网络购物达1.94亿占网民总数的37.8%传统支付方式:现金支付方式票据支付方式:以银行存款作为支付手段的非现金结算方式,也称为转账支付方式,多用于企业之间的商贸过程。票据支付实质是一种数据的交换,是按票面记载的金额在一定期限内完成支付行为的书面约束凭证,是国际通行的结算和信用工具。票据分为汇票、本票和支票。票据支付过程中有三个当事人:即出票人、收款人和付款人,支票的付款人为银行电子支付(Electronicpayment)是以计算机和通信技术为手段,通过计算机网络系统以电子信息传递形式实

网上支付与结算.ppt

思考与练习:结算概述支付结算的特征转账结算的基本原则转账结算的法律责任转账结算的主要依据银行转账结算方式的种类学习内容概述2、清算为何存在?1)对外办理结算例如:一笔同城结算业务(支票)持票人开户行出票人开户行借:存放中央银行准备金借:活期存款_申请人户贷:活期存款_持票人户贷:存放中央银行准备金又例如:一笔异地结算(商业承兑汇票)持票人开户行承兑人开户行借:营业机构往来借:活期存款_承兑人户贷:活期存款_持票人户贷:营业机构往来例如:一个系统的商业银行,当二级分行的资金不足,向省行借入时:省行借出资金的

网上支付结算调研报告.docx

网上支付结算调研报告网上支付结算调研报告调研报告的核心是实事求是地反映和分析客观事实。调研报告主要包括两个部分:一是调查,二是研究。网上支付结算调研报告,我们来看看。篇一:关于网上支付的调研报告目前,电子商务支付方式存在两种形式,一是网银支付。需要与银行签订电子支付协议,按照银行的技术要求接入网银支付功能。二是第三方支付方式。通过第三方支付平台完成商品销售的资金结算。直属快运网营业部建议快运商城两种支付方式同时接入,既丰富了网站的支付形式,又满足了买卖双方的结算需求。现将调研情况汇报如下:一、网银支付铁道

网上支付与结算试题.pdf