黑客攻击技术.ppt

as****16

亲,该文档总共38页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

黑客攻击技术.ppt

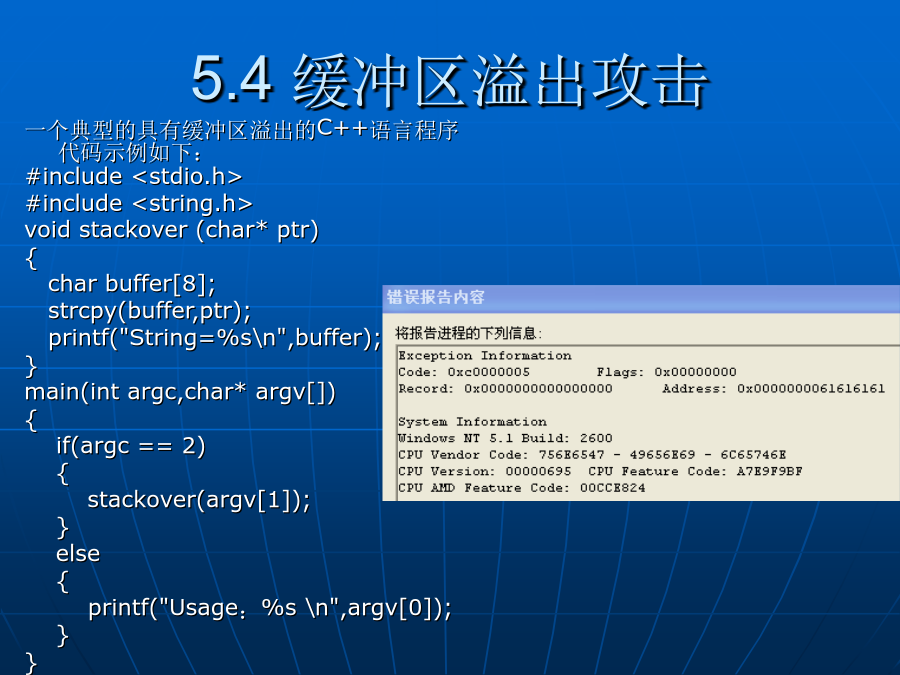

黑客攻击技术5.4缓冲区溢出攻击5.4缓冲区溢出攻击5.4缓冲区溢出攻击5.4缓冲区溢出攻击5.4缓冲区溢出攻击5.4缓冲区溢出攻击5.4缓冲区溢出攻击5.4缓冲区溢出攻击5.4缓冲区溢出攻击5.5欺骗攻击及其防御5.5欺骗攻击及其防御5.5欺骗攻击及其防御5.5欺骗攻击及其防御图为:中国工商银行假网站截图5.5欺骗攻击及其防御5.6端口管理技术5.6端口管理技术5.6端口管理技术5.6端口管理技术5.6端口管理技术5.6端口管理技术2.4.8木马攻击2.4.8木马攻击2.4.8木马攻击2.4.8木马攻击

黑客攻击技术.pdf

特别说明此资料来自豆丁网(http://www.docin.com/)您现在所看到的文档是使用下载器所生成的文档此文档的原件位于http://www.docin.com/p-24200284.html感谢您的支持抱米花http://blog.sina.com.cn/lotusbaob

黑客攻击及防御技术.ppt

第五章黑客攻击及防御技术第五章黑客攻击及防御技术第五章黑客攻击及防御技术5.1拒绝服务攻击——简介5.1拒绝服务攻击实例——Smurf5.1Smurf攻击防御5.1拒绝服务攻击实例——SYN洪水(1)5.1拒绝服务攻击实例——SYN洪水(2)5.1SYN洪水攻击防御5.1拒绝服务攻击实例——LAND5.1LAND攻击防御5.1拒绝服务攻击实例——Teardrop5.1Teardrop攻击防御5.1DDos攻击5.1拒绝服务攻击——防御方式5.2恶意软件——简介5.2恶意软件——计算机病毒的定义和特性5.2

黑客攻击与防范技术.ppt

黑客攻击与防范技术目录网络中存在的安全威胁什么是黑客黑客守则黑客守则黑客入侵和破坏的危险针对我国的几次主要黑客攻击事件2001年中美黑客大战这次事件中被利用的典型漏洞这次事件中被利用的典型漏洞这次事件中被利用的典型漏洞PoizonB0x、pr0phet更改的网页国内黑客组织更改的网站页面Internet上有超过30,000个黑客站点黑客攻击基本流程典型的攻击步骤图解黑客常见攻击方法和防范措施黑客常见攻击方法和防范措施主机扫描ping工具:Pingerping工具:PingSweep黑客常见攻击方法和防范措

黑客攻击技术和策略.pdf

黑客攻击技术和策略黑客攻击技术和策略黑客策略和技术一直都在进步。黑客还在继续开发新的攻击工具和黑客方法,来恶意访问系统并攻击你的网络,这样企业在开发和采取恰当的方法防御黑客的攻击就变得非常困难。《黑客攻击技术和策略》的技术指南将介绍黑客的内心想法,并帮助你理解恶意攻击者的动机,也提供了一些黑客攻击具体信息的方式,采用的方法以及企业应该采用的保护敏感数据的方法。这里将会提供大量黑客技术和策路的信息,例如允许黑客获取网络系统或者文件访问的系统特征探测。你可以学到如何使用各种程序和防御措施阻挠黑客的策略和技术,