国产密码算法及应用报告-共11页.pdf

文库****品店

在线预览结束,喜欢就下载吧,查找使用更方便

相关资料

国产密码算法及应用报告-共11页.pdf

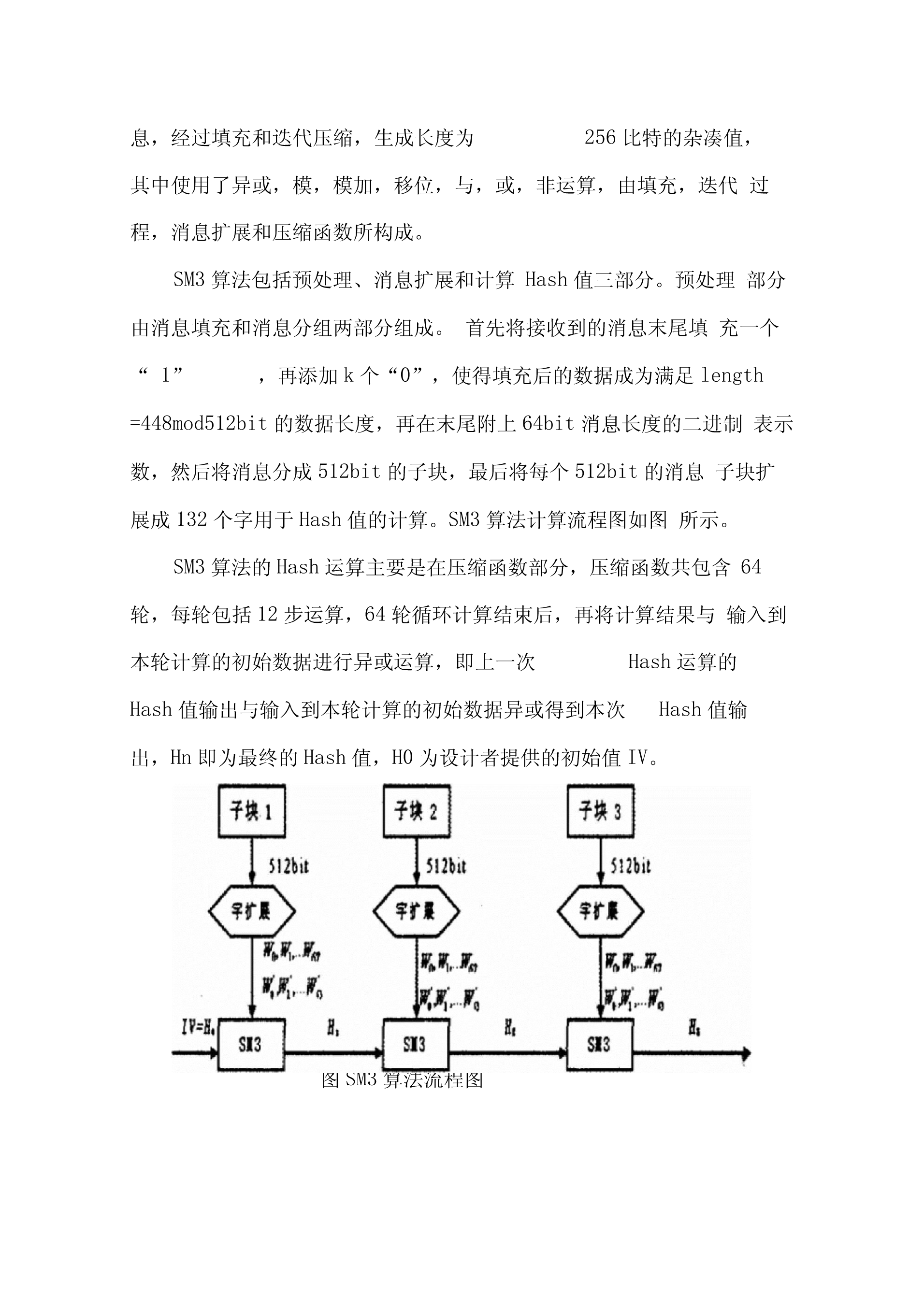

国产密码算法及应用商用密码,是指能够实现商用密码算法的加密、解密和认证等功能的技术。(包括密码算法编程技术和密码算法芯片、加密卡等的实现技术)。商用密码技术是商用密码的核心,国家将商用密码技术列入国家秘密,任何单位和个人都有责任和义务保护商用密码技术的秘密。商用密码的应用领域十分广泛,主要用于对不涉及国家秘密内容但又具有敏感性的内部信息、行政事务信息、经济信息等进行加密保护。比如各种安全认证、网上银行、数字签名等。为了保障商用密码安全,国家商用密码管理办公室制定了一系列密码标准,包括SSF33SM1(SC

基于国产密码算法的DCAS建设与规模化应用.docx

基于国产密码算法的DCAS建设与规模化应用基于国产密码算法的DCAS建设与规模化应用摘要:数字内容的存储、传输和使用已经成为当今社会信息化的基础。保护数字内容的安全性和完整性是信息安全的重要组成部分。而数字内容加密系统(DigitalContentEncryptionSystem,DCAS)作为一种保护数字内容安全的关键技术,在数字媒体、云计算、物联网等领域具有广泛应用。本文将围绕基于国产密码算法的DCAS的建设与规模化应用进行探讨。1.引言随着互联网技术的快速发展,数字媒体内容的产生与传播呈爆发式增长。

国产密码算法在电网信息安全中的应用研究.docx

国产密码算法在电网信息安全中的应用研究随着电力信息化的快速发展,电网信息安全问题越来越受到人们的关注。在电网中,密码算法作为信息安全领域的重要组成部分,具有保护电网网络通信安全的重要作用。本文旨在分析国产密码算法在电网信息安全中的应用研究,并探讨如何更好地保障电网的信息安全。一、国产密码算法的现状在密码算法领域,国际上使用最广泛的是AES算法,DES算法和RSA算法等。然而,由于这些算法设计较早,安全性逐渐受到质疑。因此,在实际应用中往往需要较强的安全性保证,而此时国产密码算法的作用就显得尤为重要。国产密

国产商用密码算法及其相关标准介绍.pdf

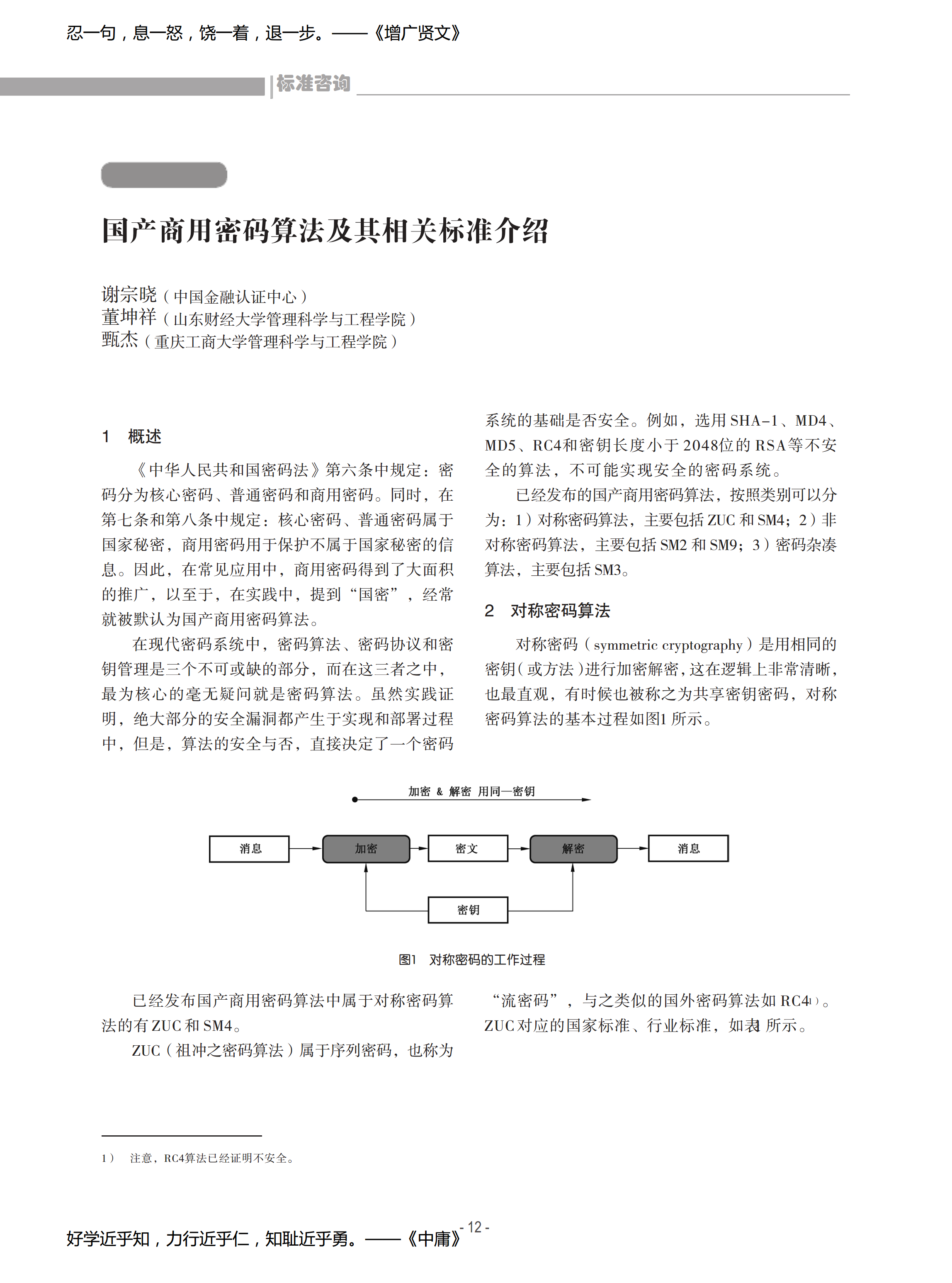

忍一句,息一怒,饶一着,退一步。——《增广贤文》标准咨询国产商用密码算法及其相关标准介绍谢宗晓(中国金融认证中心)董坤祥(山东财经大学管理科学与工程学院)甄杰(重庆工商大学管理科学与工程学院)系统的基础是否安全。例如,选用SHA-1、MD4、1概述MD5、RC4和密钥长度小于2048位的RSA等不安《中华人民共和国密码法》第六条中规定:密全的算法,不可能实现安全的密码系统。码分为核心密码、普通密码和商用密码。同时,在已经发布的国产商用密码算法,按照类别可以分第七条和第八条中规定:核心密码、普通密码属于为:

基于国产密码算法的印章防伪技术研究.docx

基于国产密码算法的印章防伪技术研究随着互联网技术的飞速发展,国民经济发展水平的提高,人们对于产品安全性的要求也越来越高。在这样的背景下,印章防伪技术越来越成为各行各业所关注的焦点。而国产密码算法的应用为印章防伪技术的发展带来了新的机遇。一、国产密码算法的概述国产密码算法采用国家自主设计的加密算法,是指在密码技术领域中,由国家自主设计或改造而成的密码算法。它的主要特点是具有完全自主知识产权,加密性能和安全性可掌控,适用性广泛,能够满足重要领域的密码需求。国产密码算法在保护国家机密、防范恐怖袭击和网络安全等方