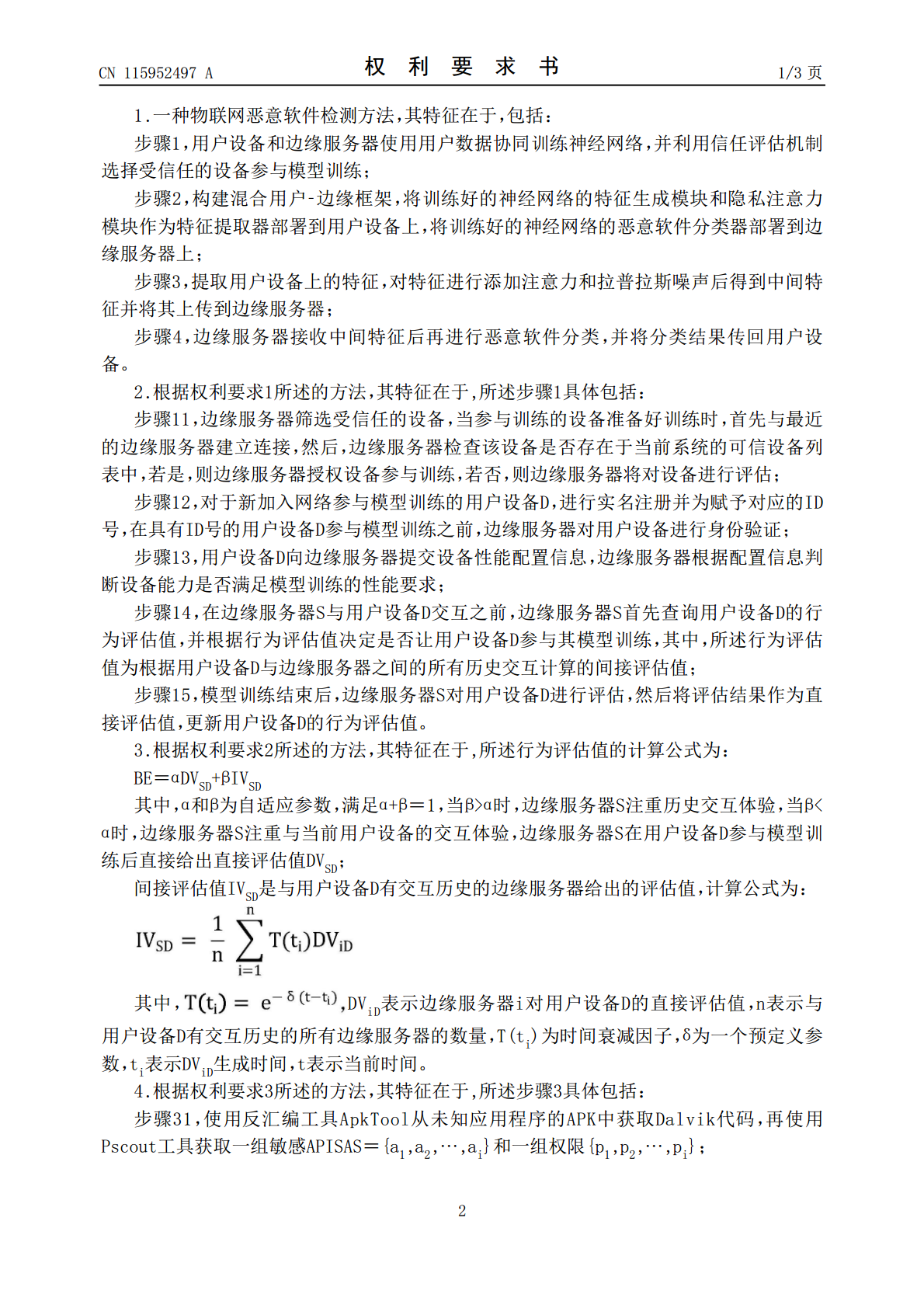

物联网恶意软件检测方法、系统、设备及介质.pdf

慧颖****23

亲,该文档总共18页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

物联网恶意软件检测方法、系统、设备及介质.pdf

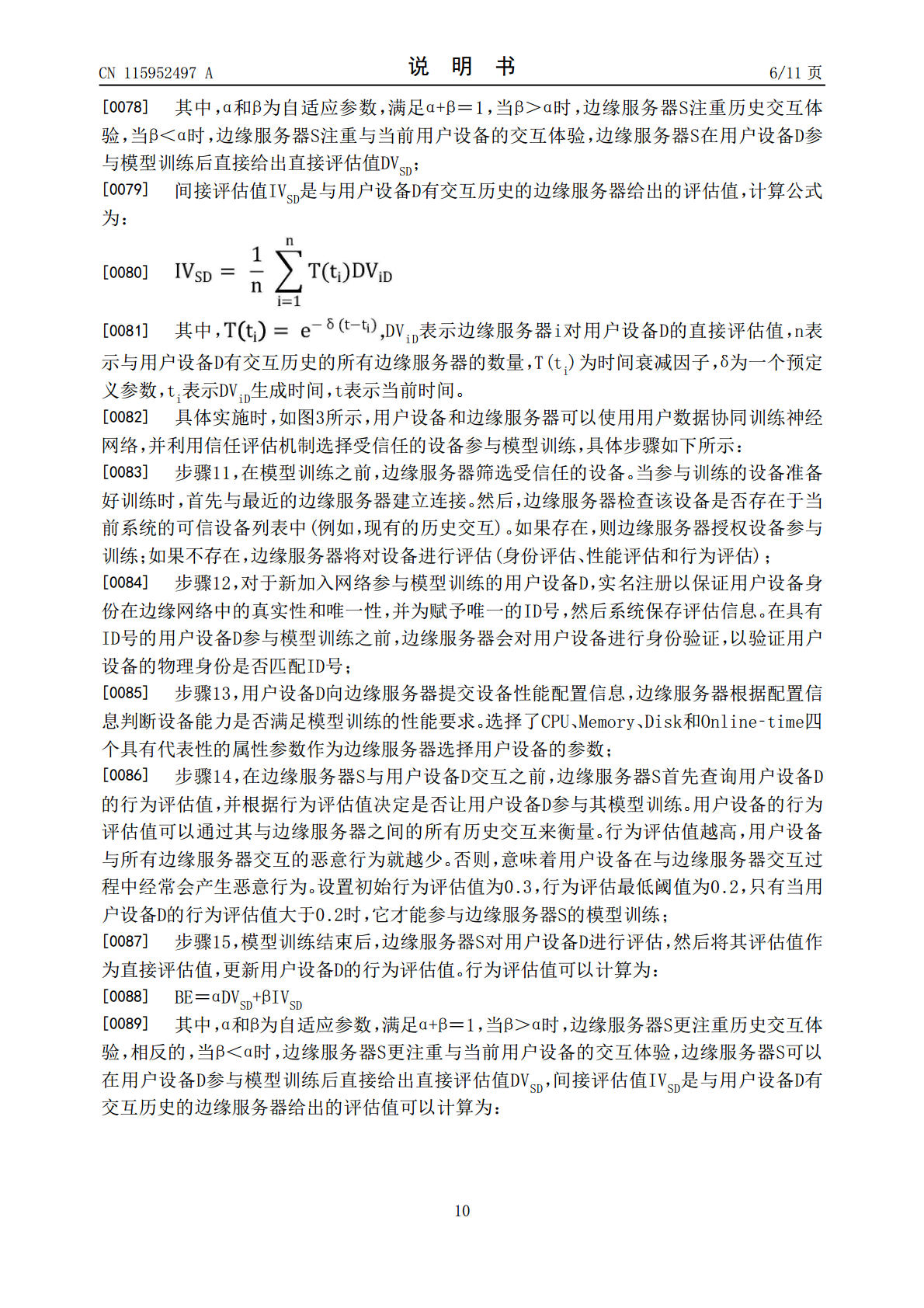

本公开实施例中提供了一种物联网恶意软件检测方法、系统、设备及介质,属于数据识别技术领域,具体包括:用户设备和边缘服务器使用用户数据协同训练神经网络,并利用信任评估机制选择受信任的设备参与模型训练;构建混合用户‑边缘框架,将训练好的神经网络的特征生成模块和隐私注意力模块作为特征提取器部署到用户设备上,将训练好的神经网络的恶意软件分类器部署到边缘服务器上;提取用户设备上的特征,对特征进行添加注意力和拉普拉斯噪声后得到中间特征并将其上传到边缘服务器;边缘服务器接收中间特征后再进行恶意软件分类,并将分类结果传回用

恶意软件检测方法、装置、设备及介质.pdf

本发明涉及人工智能领域,揭露一种恶意软件检测方法,包括:从目标杀毒软件中抓取应用软件文本作为训练数据并进行数据清洗得到标准数据;对标准数据进行权限特征提取,将标准数据的权限特征集转化为权限特征向量集;利用预构建的恶意软件分类器对权限特征向量集进行分类,得到预设分类结果;判断权限特征向量集中每个权限特征对应的真实分类结果与预测分类结果是否一致;若不一致,调整分类器的参数;若一致,利用训练完成的恶意软件分类器对待识别应用软件进行分类,得到恶意检测结果。本发明还涉及一种区块链技术,恶意检测结果可存储在区块链节点

物联网入侵检测方法、系统、设备及介质.pdf

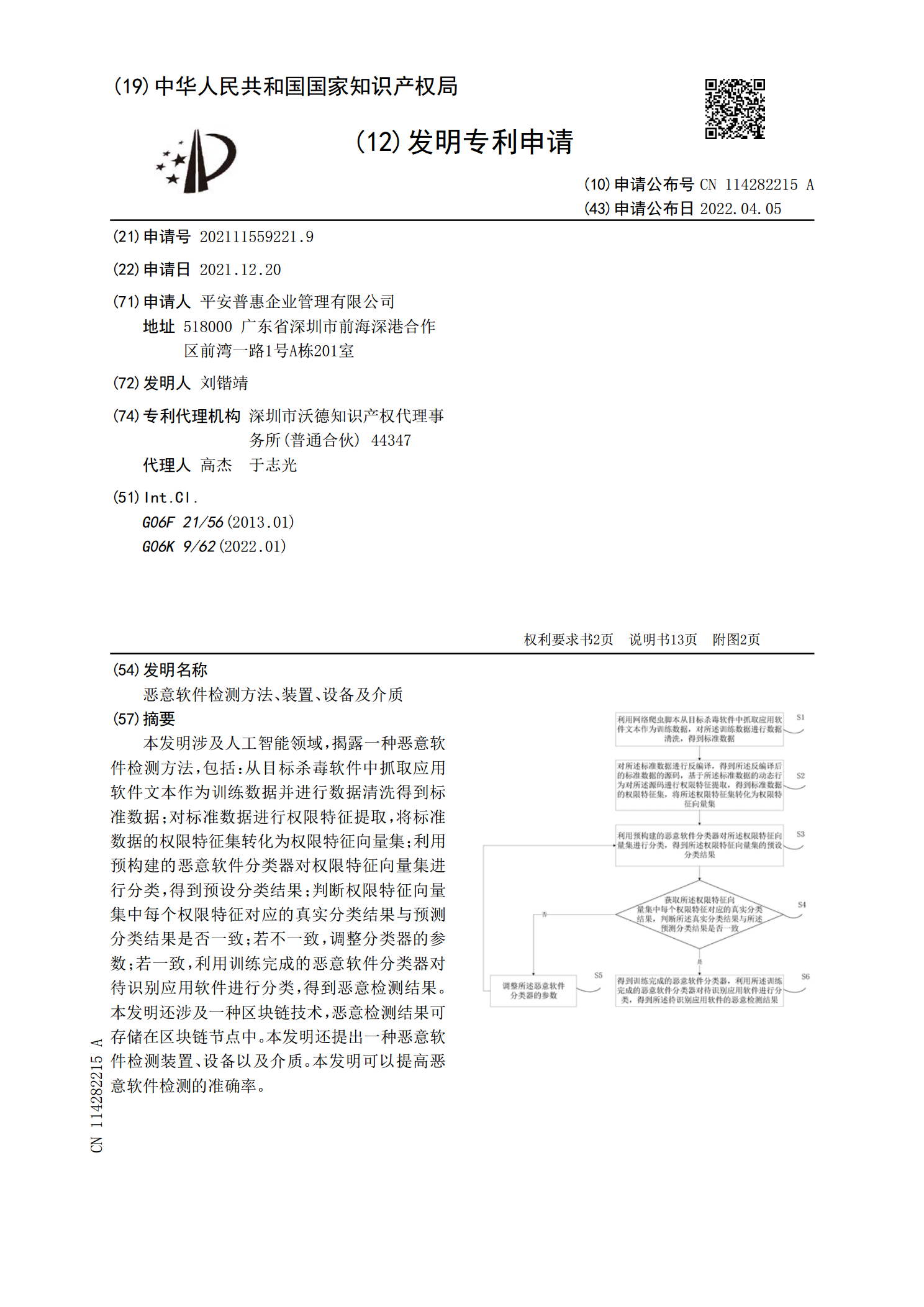

本公开实施例中提供了一种物联网入侵检测方法、系统、设备及介质,属于数据处理技术领域,具体包括:获取目标流量数据包;提取目标流量数据包中的特征信息;将初始节点特征、路由图和邻接矩阵输入到图卷积神经网络,得到目标流量数据包中的源ip地址对应的源节点特征和目标ip地址对应的目标节点特征;将源节点特征、数据特征和目标节点特征拼接,得到目标向量;将目标向量输入多层感知器,输出目标流量数据包对应的攻击类型。通过本公开的方案,对流量包进行分析处理,拼接网络节点信息和网络结构信息,利用边的语义信息结合图卷积输出的带有结构

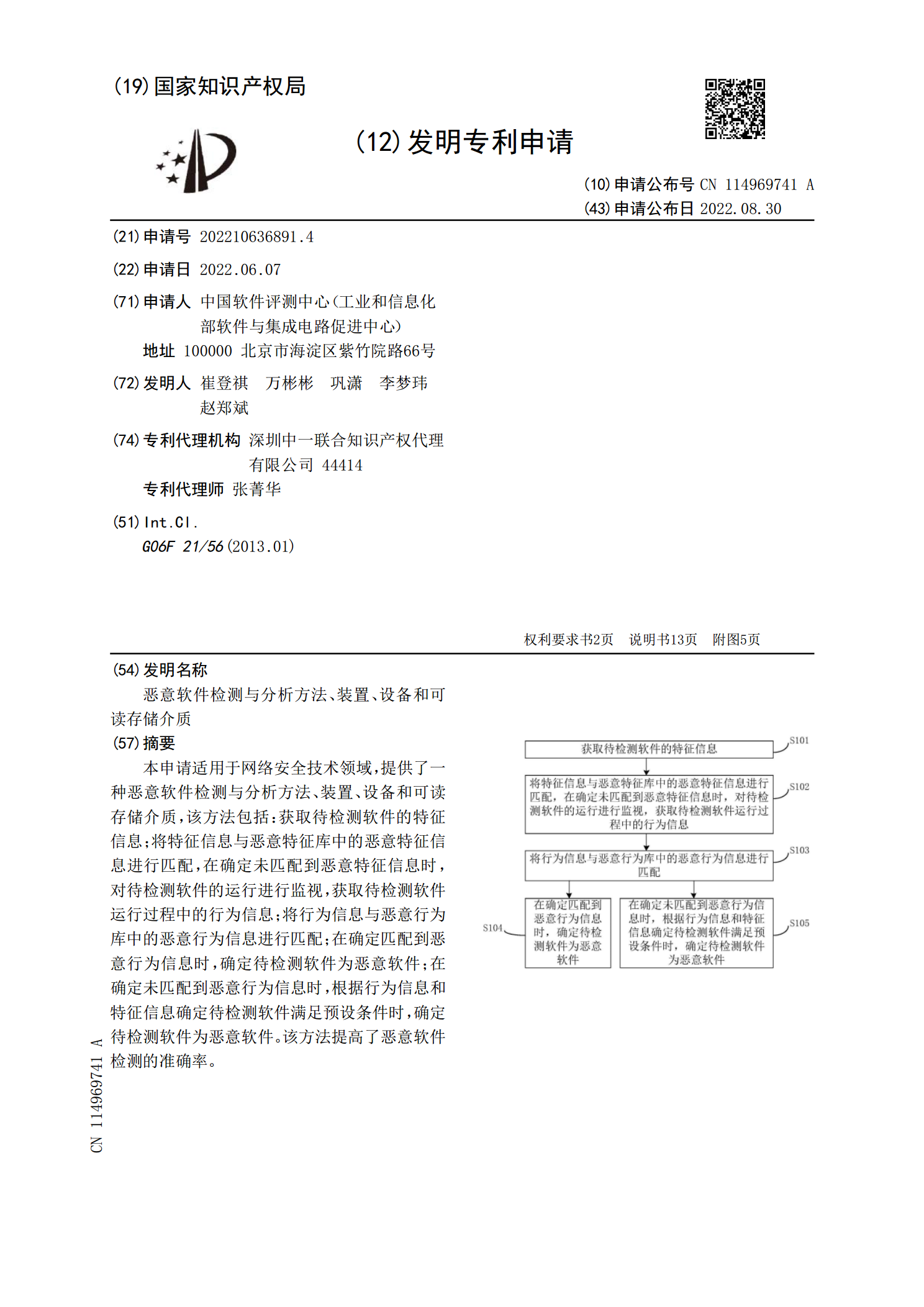

恶意软件检测与分析方法、装置、设备和可读存储介质.pdf

本申请适用于网络安全技术领域,提供了一种恶意软件检测与分析方法、装置、设备和可读存储介质,该方法包括:获取待检测软件的特征信息;将特征信息与恶意特征库中的恶意特征信息进行匹配,在确定未匹配到恶意特征信息时,对待检测软件的运行进行监视,获取待检测软件运行过程中的行为信息;将行为信息与恶意行为库中的恶意行为信息进行匹配;在确定匹配到恶意行为信息时,确定待检测软件为恶意软件;在确定未匹配到恶意行为信息时,根据行为信息和特征信息确定待检测软件满足预设条件时,确定待检测软件为恶意软件。该方法提高了恶意软件检测的准确

恶意脚本的检测方法、设备、介质及产品.pdf

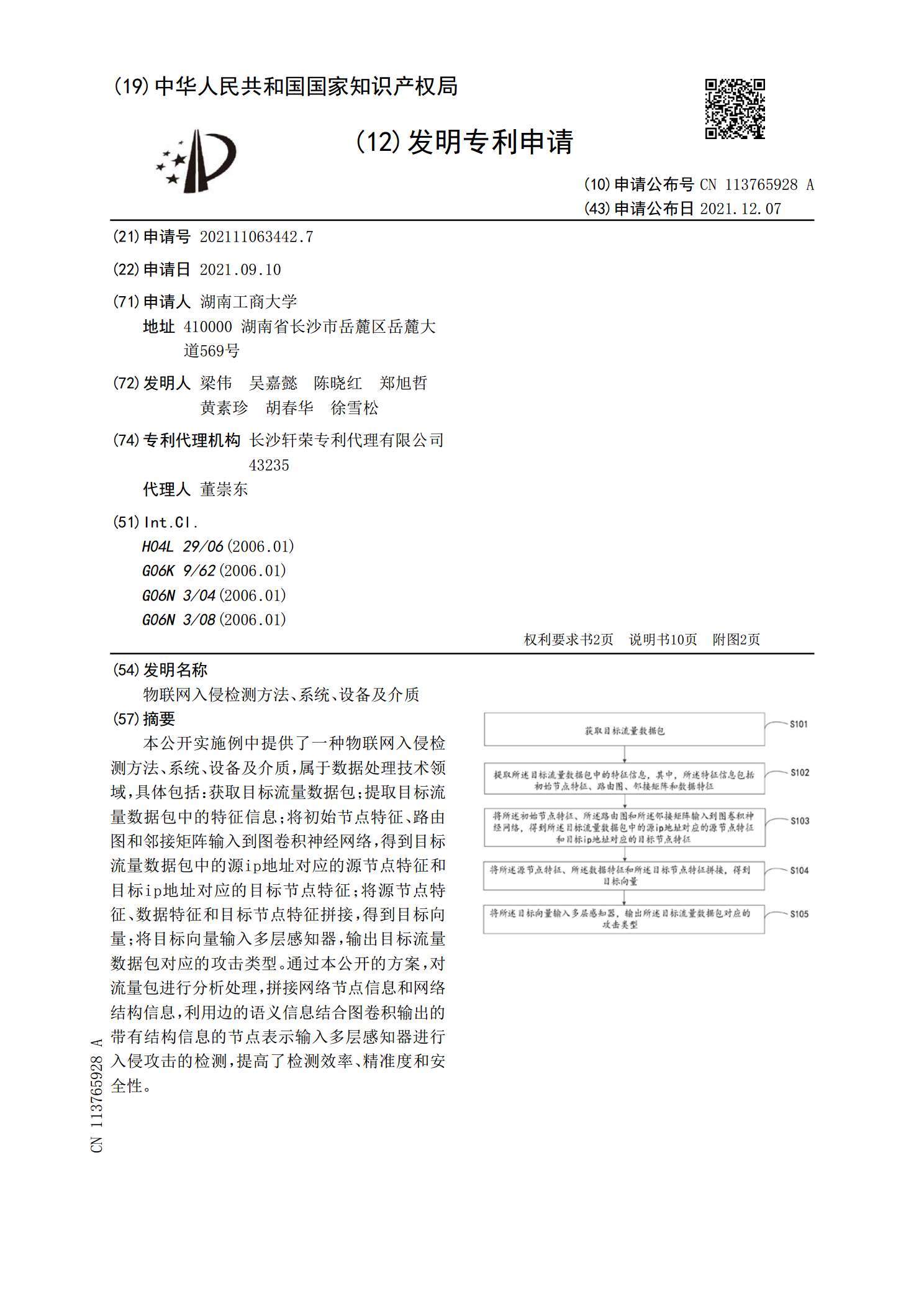

本申请提供恶意脚本的检测方法、设备、介质及产品,该方法包括:获取待检测的目标脚本;确定运行目标脚本所需要的线程,并创建与线程相对应的协程;采用协程模拟线程的技术执行目标脚本,并确定目标脚本的执行结果;根据执行结果确定目标脚本是否为恶意脚本。可以应用于检测虚拟云服务中的恶意脚本,由于创建与运行目标脚本所需要线程相对应的协程,并采用协程模拟线程去执行目标脚本,而协程的执行由用户态控制,且协程的创建及切换过程占用的内存和计算资源大幅度减少,所以有效提高了对目标脚本的执行效率,进而可以有效减少对目标脚本进行检测占