IDS.docx

是笛****加盟

在线预览结束,喜欢就下载吧,查找使用更方便

相关资料

IDS.docx

IDSIDS入侵检测系统IDS(入侵检测系统)IDS是英文“IntrusionDetectionSystems”的缩写,中文意思是“入侵检测系统”。专业上讲就是依照一定的安全策略,通过软、硬件,对网络、系统的运行状况进行监视,尽可能发现各种攻击企图、攻击行为或者攻击结果,以保证网络系统资源的机密性、完整性和可用性。做一个形象的比喻:假如防火墙是一幢大楼的门锁,那么IDS就是这幢大楼里的监视系统。一旦小偷爬窗进入大楼,或内部人员有越界行为,只有实时监视系统才能发现情况并发出警告。目录起源原理通信协议CIDF

IDS指标.docx

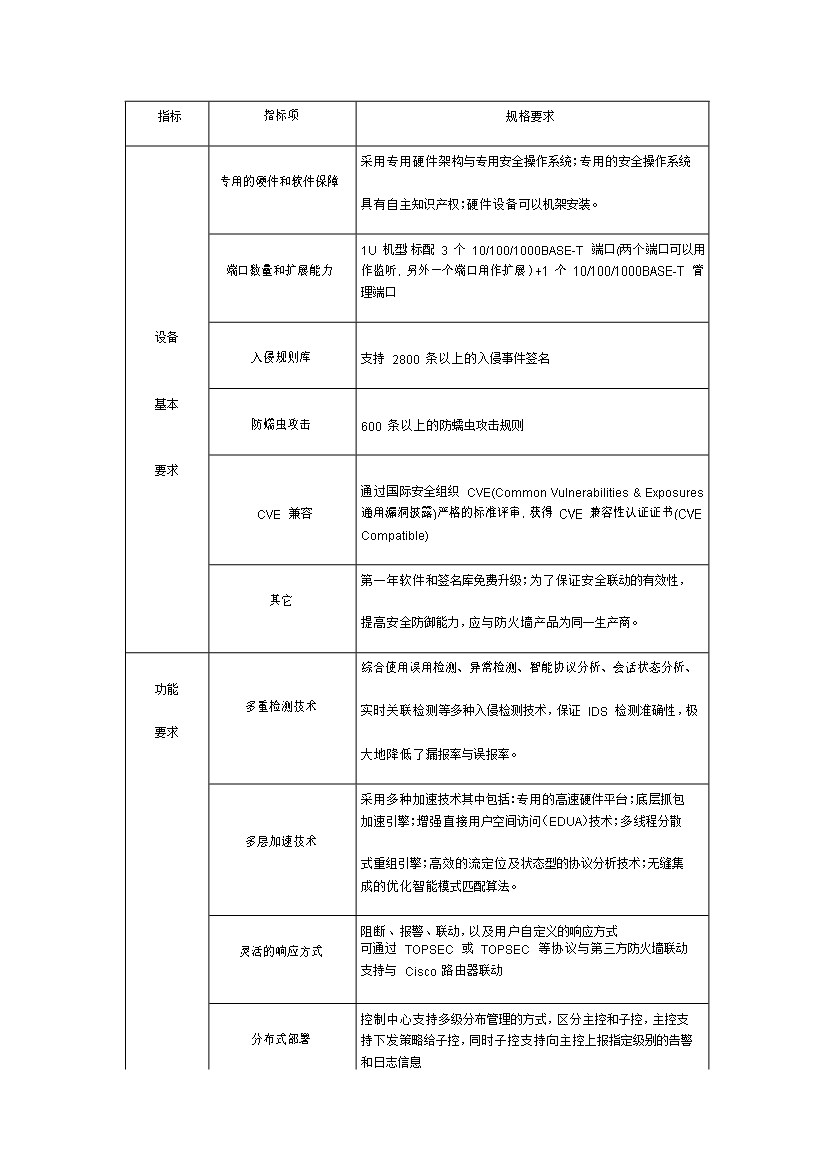

指标指标项规格要求专用的硬件和软件保障采用专用硬件架构与专用安全操作系统;专用的安全操作系统具有自主知识产权;硬件设备可以机架安装。1U机型;标配3个10/100/1000BASE-T端口(两个端口可以用端口数量和扩展能力作监听,另外一个端口用作扩展)+1个10/100/1000BASE-T管设备理端口入侵规则库支持2800条以上的入侵事件签名基本防蠕虫攻击600条以上的防蠕虫攻击规则要求通过国际安全组织CVE(CommonVulnerabilities&ExposuresCVE兼容通用漏洞披露)严格的标

IDS指标0.docx

指标指标项规格要求专用的硬件和软件保障采用专用硬件架构与专用安全操作系统;专用的安全操作系统具有自主知识产权;硬件设备可以机架安装。1U机型;标配3个10/100/1000BASE-T端口(两个端口可以用端口数量和扩展能力作监听,另外一个端口用作扩展)+1个10/100/1000BASE-T管设备理端口入侵规则库支持2800条以上的入侵事件签名基本防蠕虫攻击600条以上的防蠕虫攻击规则要求通过国际安全组织CVE(CommonVulnerabilities&ExposuresCVE兼容通用漏洞披露)严格的标

IDS技术协议.doc

技术服务协议编号:__________甲方:西安航天动力机械厂乙方:西安网航信息技术有限公司甲乙双方本着平等互利,诚实信用的原则,在协商一致的基础上签订本合同。乙方作为网络安全产品的设备提供商向客户提供产品和服务。甲方将下述产品的维护服务委托给乙方承担;乙方愿意接受对该产品的维护服务。根据甲方需要,甲方委托乙方对甲方的西安航天动力机械厂入侵检测系统项目中入侵检测系统设备,提供为期壹年的技术支持和技术维护服务,自2012年12月28日至自2013年12月28日。服务内容包括:销售过程中的产品安装、调试等售中

IDS与云安全.pptx

IDS与云安全IDS(入侵检测系统)01背景及概念背景及概念背景及概念背景及概念背景及概念背景及概念02入侵检测技术入侵检测技术入侵检测技术入侵检测技术入侵检测技术入侵检测技术03入侵检测系统类型入侵检测系统类型入侵检测系统类型入侵检测系统类型入侵检测系统类型入侵检测系统类型入侵检测系统类型04优缺点优缺点优缺点云安全01背景及概念背景及概念背景及概念背景及概念02基础设施安全基础设施安全基础设施安全基础设施安全基础设施安全基础设施安全基础设施安全基础设施安全基础设施安全基础设施安全03云数据安全云数据安