计算机安全培训课件.ppt

胜利****实阿

亲,该文档总共42页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

计算机安全培训课件.ppt

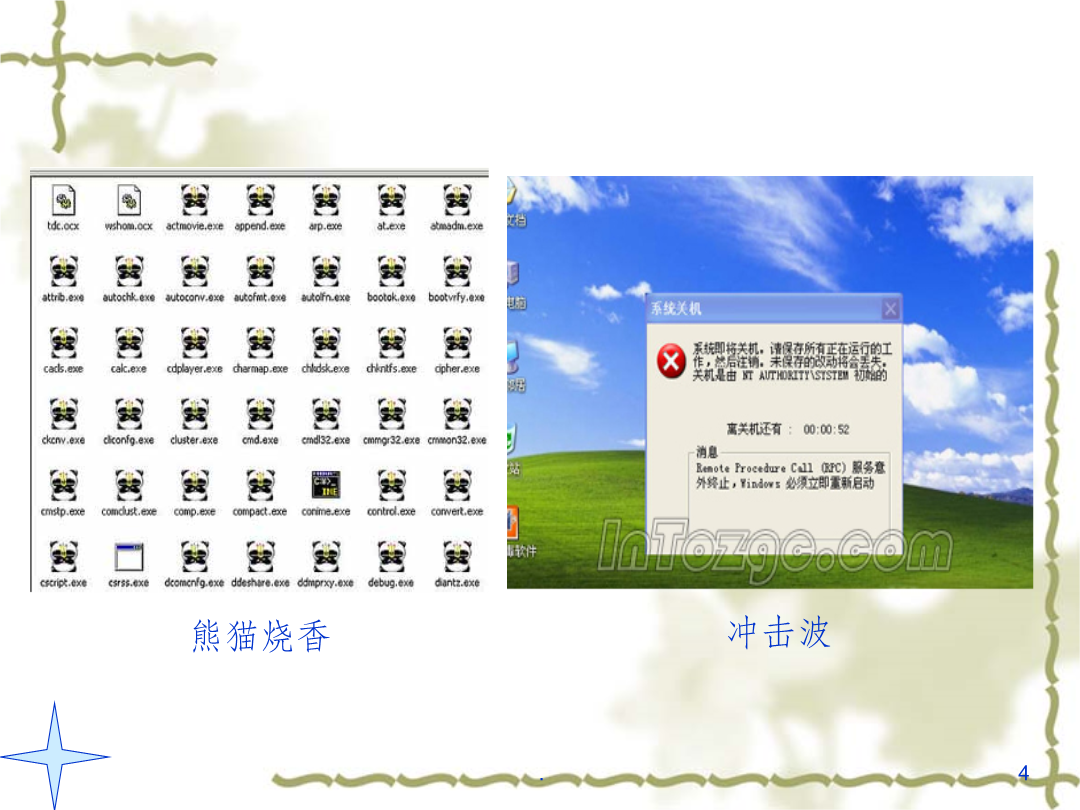

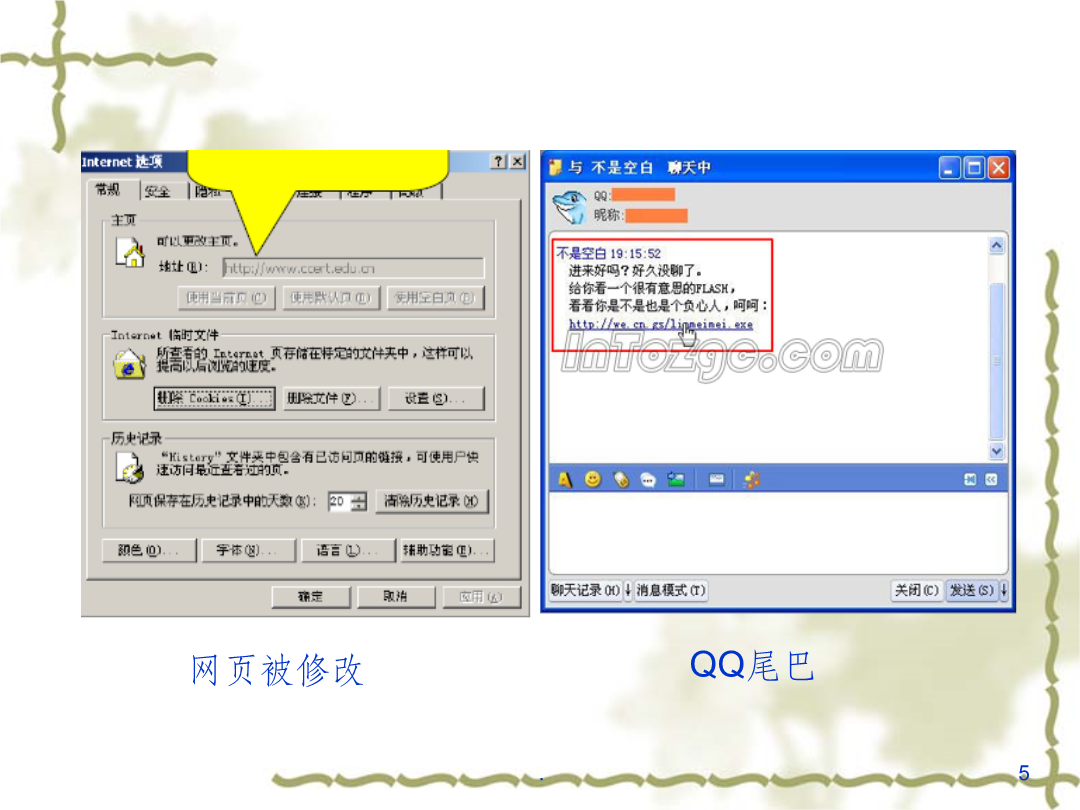

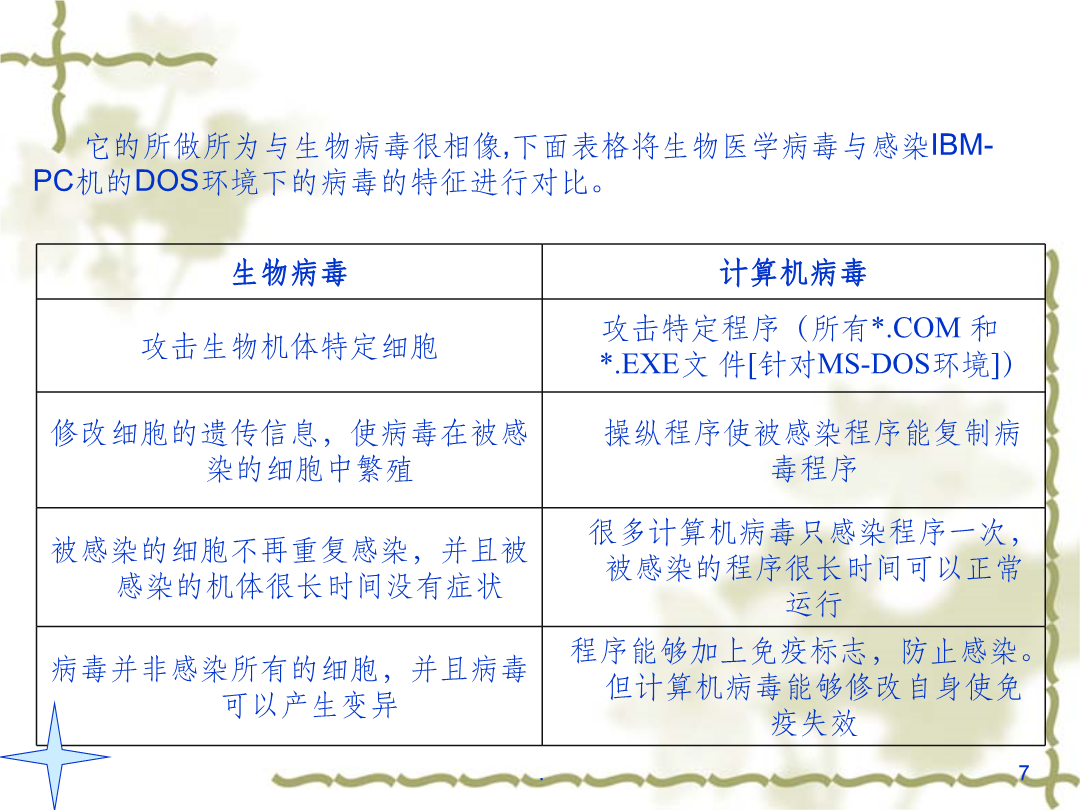

计算机安全培训培训提纲如果我们在使用计算机时发现以下的一些异常情况系统无法启动;程序运行速度变慢,经常死机;硬盘被频繁访问,硬盘灯狂闪;IE无法使用或未经授权自动打开;文件无法正确读取、复制,日期、时间、属性等发生变化等等……这是都可能是感染病毒后的明显特征….熊猫烧香网页被修改一、什么是计算机病毒它的所做所为与生物病毒很相像,下面表格将生物医学病毒与感染IBM-PC机的DOS环境下的病毒的特征进行对比。非授权可执行性计算机病毒隐藏在合法的程序或数据中,当用户运行正常程序时,病毒伺机窃取到系统的控制权,得

计算机安全培训课件.ppt

计算机安全培训培训提纲如果我们在使用计算机时发现以下的一些异常情况系统无法启动;程序运行速度变慢,经常死机;硬盘被频繁访问,硬盘灯狂闪;IE无法使用或未经授权自动打开;文件无法正确读取、复制,日期、时间、属性等发生变化等等……这是都可能是感染病毒后的明显特征….熊猫烧香网页被修改一、什么是计算机病毒它的所做所为与生物病毒很相像,下面表格将生物医学病毒与感染IBM-PC机的DOS环境下的病毒的特征进行对比。非授权可执行性计算机病毒隐藏在合法的程序或数据中,当用户运行正常程序时,病毒伺机窃取到系统的控制权,得

计算机培训课件信息安全.docx

计算机培训课件信息安全第9章信息安全9.1信息安全概述9.1.1信息安全的基本概念1、信息安全的定义信息安全是指信息在存贮、获取、传递和处理过程中保持其完整、真实、可用和不被泄漏的特性。信息安全包括三个方面:(1)实体安全又称物理安全,主要指物理介质造成的不安全因素。(2)软件安全以称系统安全,指主机操作系统本身的安全。(3)数据安全以称信息安全,是指保障计算机信息系统中的数据不会被非法阅读、修改和泄露。2、信息安全的特征1)可靠性系统在规定的条件下和规定的时间内,完成规定功能的能力,包括硬件可靠性、软件

计算机培训课件信息安全.docx

计算机培训课件信息安全第9章信息安全9.1信息安全概述9.1.1信息安全的基本概念1、信息安全的定义信息安全是指信息在存贮、获取、传递和处理过程中保持其完整、真实、可用和不被泄漏的特性。信息安全包括三个方面:(1)实体安全又称物理安全,主要指物理介质造成的不安全因素。(2)软件安全以称系统安全,指主机操作系统本身的安全。(3)数据安全以称信息安全,是指保障计算机信息系统中的数据不会被非法阅读、修改和泄露。2、信息安全的特征1)可靠性系统在规定的条件下和规定的时间内,完成规定功能的能力,包括硬件可靠性、软件

计算机安全检测培训课件.pptx

计算机安全检测培训课件计算机安全概述计算机安全是指通过技术、管理和法律等手段,保护计算机系统和网络中的硬件、软件及数据不受未经授权的访问、破坏或篡改,确保系统正常运行和数据完整性的过程。意义计算机安全检测技术与方法计算机安全检测实践与案例分析计算机安全检测工具介绍与使用指南一款功能强大的漏洞扫描工具,支持多种操作系统和平台。使用Nessus可以快速发现网络中的安全漏洞,并提供详细的漏洞报告和解决方案。计算机安全检测策略制定与实施建议选择合适的检测技术及时更新策略总结与展望THANKS