一种基于威胁狩猎的APT攻击主动防御方法.pdf

佳宁****么啦

在线预览结束,喜欢就下载吧,查找使用更方便

相关资料

一种基于威胁狩猎的APT攻击主动防御方法.pdf

本发明提出了一种基于威胁狩猎的APT攻击主动防御方法,通过将可疑数据与本地威胁数据库进行对比,对已知威胁进行阻断或防御;对本地不能判定的可能威胁,通过定位算法生成可疑数据链/图,随后构建TTP规则,与全球威胁数据库的TTP规则作对比,若结果为APT攻击,则对其进行阻断或防御,同时学习并丰富本地威胁数据库;若对比结果显示仍不能判别,则交由人工安全分析师,必要时进行红蓝对抗。整个流程贯穿威胁狩猎的思想,详细描述了如何基于威胁狩猎进行APT攻击主动防御。

基于SDN的APT攻击动态防御方法及系统.pdf

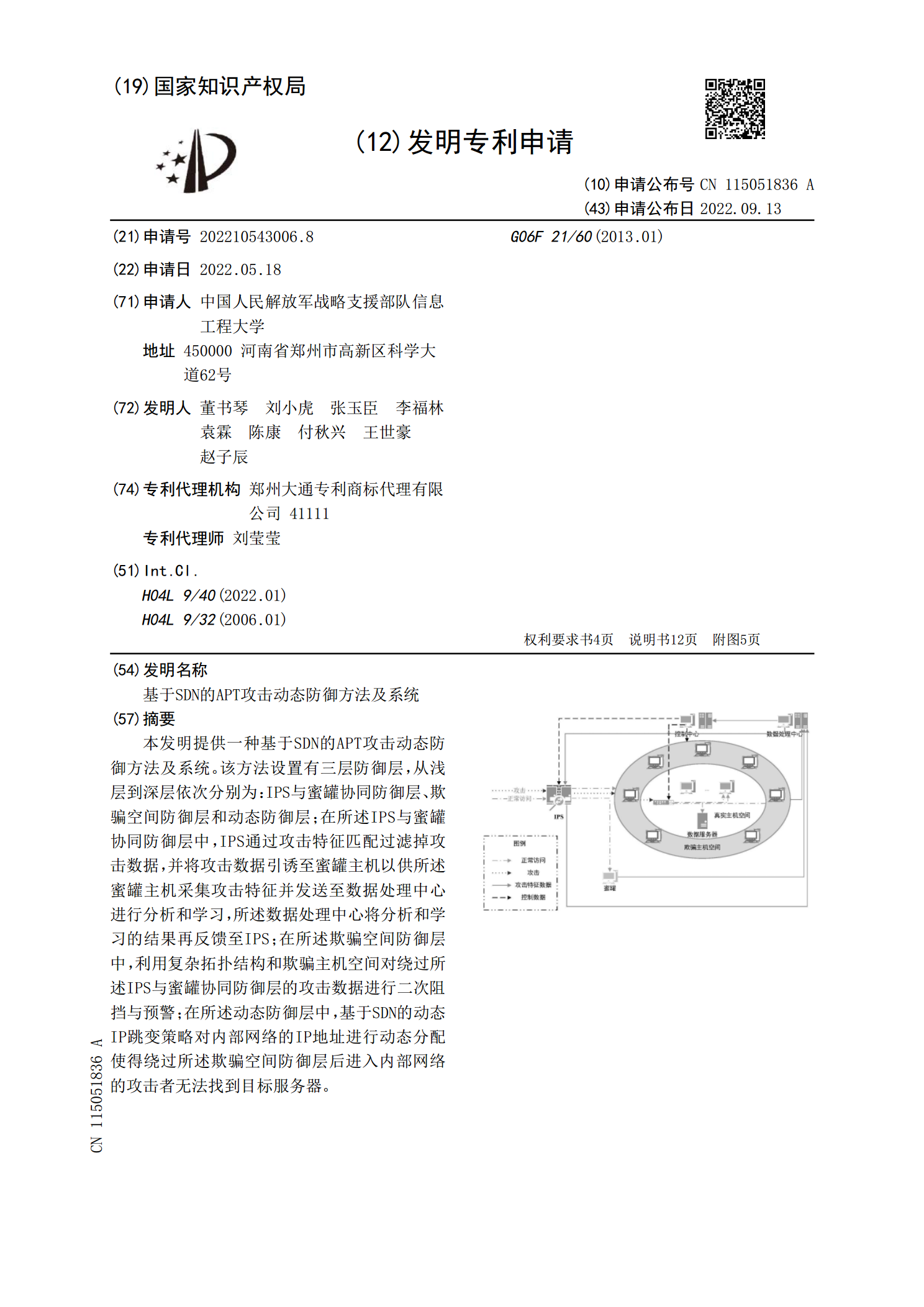

本发明提供一种基于SDN的APT攻击动态防御方法及系统。该方法设置有三层防御层,从浅层到深层依次分别为:IPS与蜜罐协同防御层、欺骗空间防御层和动态防御层;在所述IPS与蜜罐协同防御层中,IPS通过攻击特征匹配过滤掉攻击数据,并将攻击数据引诱至蜜罐主机以供所述蜜罐主机采集攻击特征并发送至数据处理中心进行分析和学习,所述数据处理中心将分析和学习的结果再反馈至IPS;在所述欺骗空间防御层中,利用复杂拓扑结构和欺骗主机空间对绕过所述IPS与蜜罐协同防御层的攻击数据进行二次阻挡与预警;在所述动态防御层中,基于SD

基于攻防信号博弈的APT攻击防御决策方法.pptx

添加副标题目录PART01PART02攻防信号博弈的定义攻防信号博弈的基本概念攻防信号博弈的模型建立PART03APT攻击的特点与趋势APT攻击防御的难点与挑战现有APT攻击防御方法的局限性PART04基于攻防信号博弈的决策模型构建攻防信号博弈在APT攻击防御中的具体应用决策方法的有效性和优势分析PART05实验环境搭建与数据准备实验结果分析与对比案例分析与应用前景探讨PART06基于攻防信号博弈的APT攻击防御策略制定企业安全防护体系建设的建议政府和行业监管的政策建议PART07基于攻防信号博弈的APT

一种基于移动目标防御的电力系统APT攻击防御方法.pdf

本发明公开了一种基于移动目标防御的电力系统APT攻击防御方法,所述方法包括以下步骤:将电力系统中传感器对变压器的监测过程建模成一个二部图,通过部署传感器的位置构造差分免疫配置集Mmax‑MDCSs;通过Q‑ILP方法对差分免疫配置集添加约束条件,寻找最优差分免疫配置集;将攻击者和防御者之间的互动建模为Stackelberg博弈,寻找差分免疫配置集最优激活策略。本发明保证多个传感器唯一监测变压器来抵御APT攻击,保证了传感器的容错性,在求解的差分免疫配置集数量相同的情况下,最优算法寻找差分免疫配置集花费的时

一种基于威胁情报的信息系统抗APT攻击能力测评方法.pdf

本发明公开了一种基于威胁情报的信息系统抗APT攻击能力测评方法。本方法步骤如下:1、基于网络安全威胁情报知识本体,构建威胁情报知识图谱;2、依据测评计划中对TOE的评估目标,采用层次分析法建模,选取评估方案;3、选取威胁情报知识图谱中的相应威胁实体节点,以及节点到APT攻击组织节点的路径,生成用于评估TOE的威胁情报信息子图;4、使用生成算法对威胁情报信息子图的每个节点数据生成新的相似威胁信息,生成测试用例集;5、使用测试用例集对TOE执行测试并记录测试结果,最终定量计算和评价TOE抗APT攻击能力。通过