一种漏洞挖掘管理方法、系统、设备及可读存储介质.pdf

靖烟****魔王

在线预览结束,喜欢就下载吧,查找使用更方便

相关资料

一种漏洞挖掘管理方法、系统、设备及可读存储介质.pdf

本申请实施例公开了一种漏洞挖掘管理方法、系统、设备及可读存储介质,通过身份识别子系统对测试对象进行身份审核和能力认证;安全通道子系统与授权漏洞发掘的系统建立安全路径;实时监控子系统对所述测试对象的漏洞挖掘操作行为、业务日志和网络流量进行实时监控;漏洞信息安全保护子系统对所述测试对象提交的漏洞信息进行安全保护,并验证漏洞信息的有效性以及进行安全交付。从而可以防止未知攻击者的非法或不合规的系统攻击行为,并能防止真实漏洞信息的泄漏扩散和非法买卖,保障系统网络安全。

一种名单管理方法、系统、设备及可读存储介质.pdf

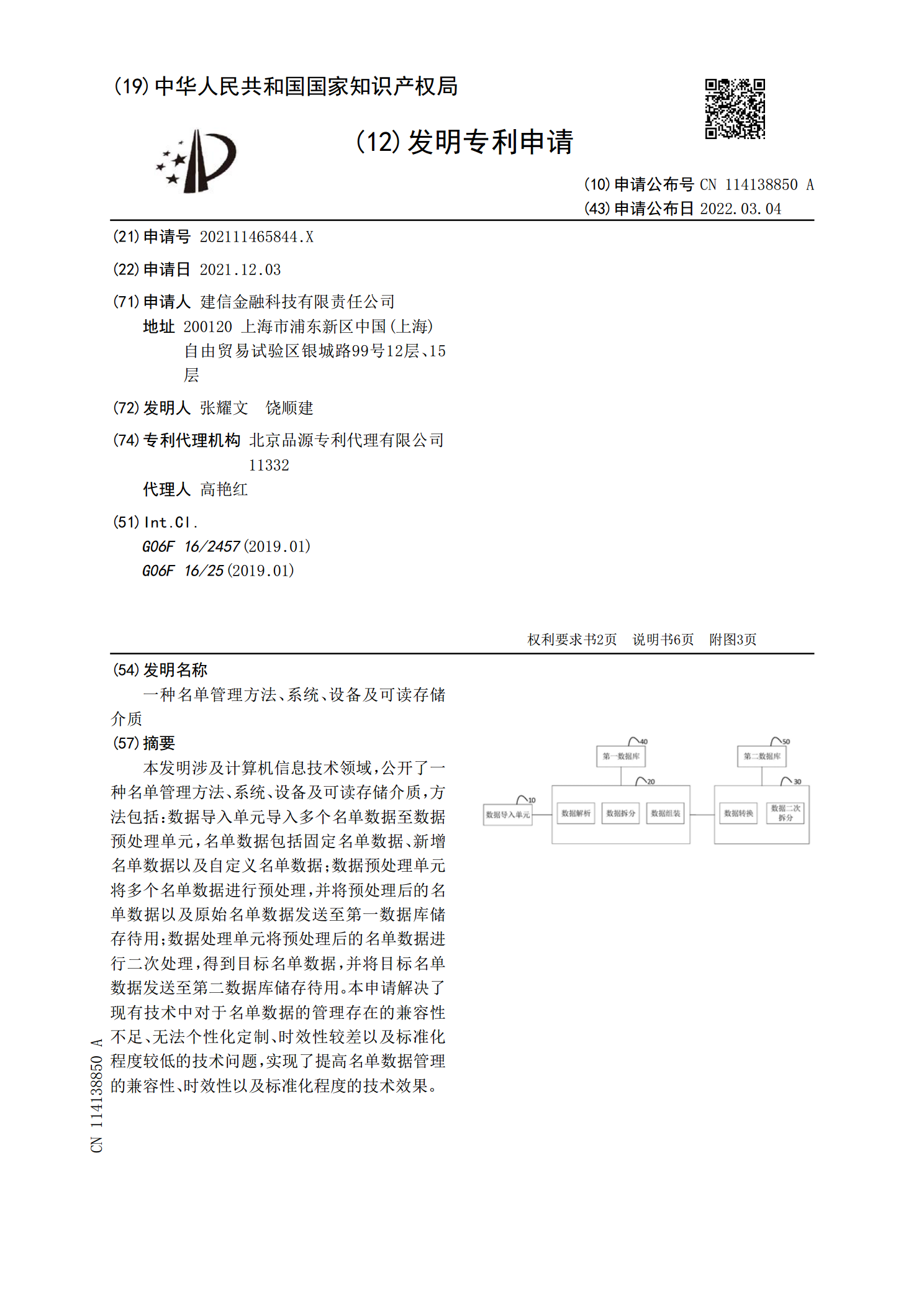

本发明涉及计算机信息技术领域,公开了一种名单管理方法、系统、设备及可读存储介质,方法包括:数据导入单元导入多个名单数据至数据预处理单元,名单数据包括固定名单数据、新增名单数据以及自定义名单数据;数据预处理单元将多个名单数据进行预处理,并将预处理后的名单数据以及原始名单数据发送至第一数据库储存待用;数据处理单元将预处理后的名单数据进行二次处理,得到目标名单数据,并将目标名单数据发送至第二数据库储存待用。本申请解决了现有技术中对于名单数据的管理存在的兼容性不足、无法个性化定制、时效性较差以及标准化程度较低的技

容器漏洞的检测方法、系统、电子设备及可读存储介质.pdf

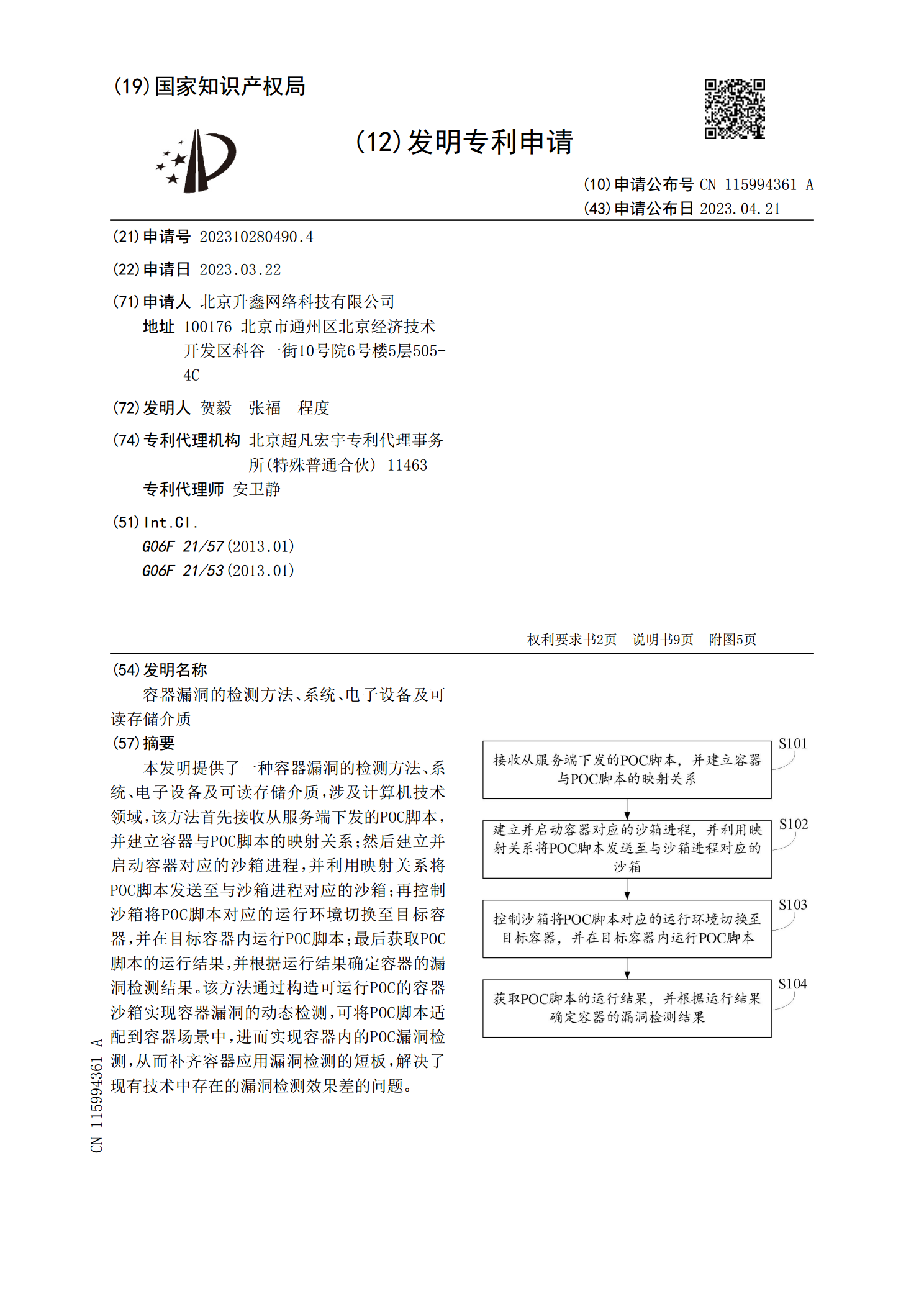

本发明提供了一种容器漏洞的检测方法、系统、电子设备及可读存储介质,涉及计算机技术领域,该方法首先接收从服务端下发的POC脚本,并建立容器与POC脚本的映射关系;然后建立并启动容器对应的沙箱进程,并利用映射关系将POC脚本发送至与沙箱进程对应的沙箱;再控制沙箱将POC脚本对应的运行环境切换至目标容器,并在目标容器内运行POC脚本;最后获取POC脚本的运行结果,并根据运行结果确定容器的漏洞检测结果。该方法通过构造可运行POC的容器沙箱实现容器漏洞的动态检测,可将POC脚本适配到容器场景中,进而实现容器内的PO

一种存储管理方法、设备、系统和计算机可读存储介质.pdf

本申请公开了一种存储管理方法、设备、系统和计算机可读存储介质,SMR磁盘包括多个存储区,多个存储区包括空洞存储区与空存储区,该存储管理方法包括:获取SMR磁盘中的空洞存储区列表,空洞存储区列表包括空洞存储区,空洞存储区存储有至少一个数据文件,空洞存储区为数据文件的元数据被删除的存储区;从预测迁移策略集中选取出当前迁移策略;基于当前迁移策略以及数据文件的留存期信息,将空洞存储区中的数据文件迁移至空存储区。通过上述方式,本申请能够释放存储空间,大大提升空间利用率。

一种漏洞管理方法、装置、设备及存储介质.pdf

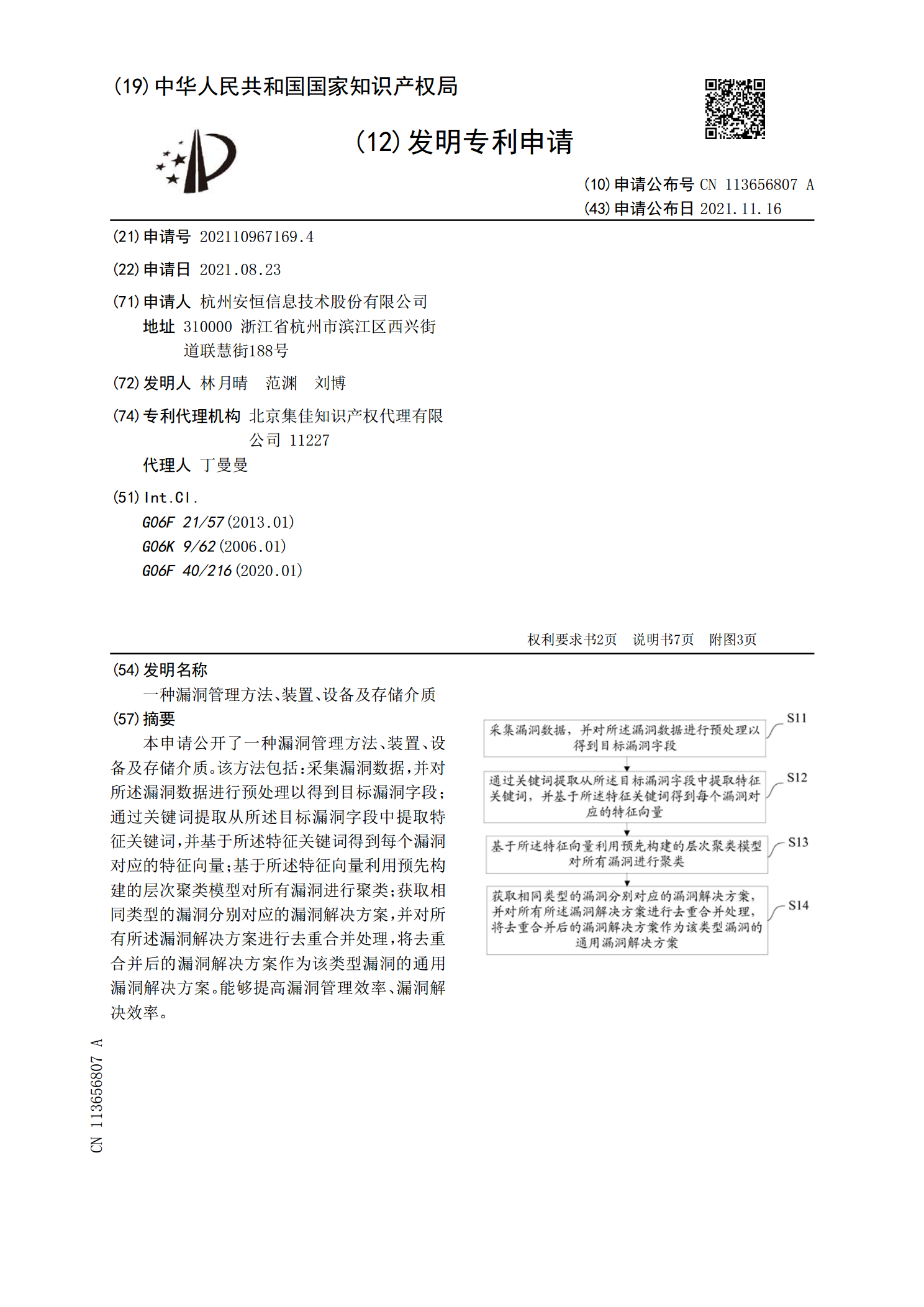

本申请公开了一种漏洞管理方法、装置、设备及存储介质。该方法包括:采集漏洞数据,并对所述漏洞数据进行预处理以得到目标漏洞字段;通过关键词提取从所述目标漏洞字段中提取特征关键词,并基于所述特征关键词得到每个漏洞对应的特征向量;基于所述特征向量利用预先构建的层次聚类模型对所有漏洞进行聚类;获取相同类型的漏洞分别对应的漏洞解决方案,并对所有所述漏洞解决方案进行去重合并处理,将去重合并后的漏洞解决方案作为该类型漏洞的通用漏洞解决方案。能够提高漏洞管理效率、漏洞解决效率。