一种面向拟态防御架构的安全性分析方法.pdf

Wi****m7

亲,该文档总共17页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

一种面向拟态防御架构的安全性分析方法.pdf

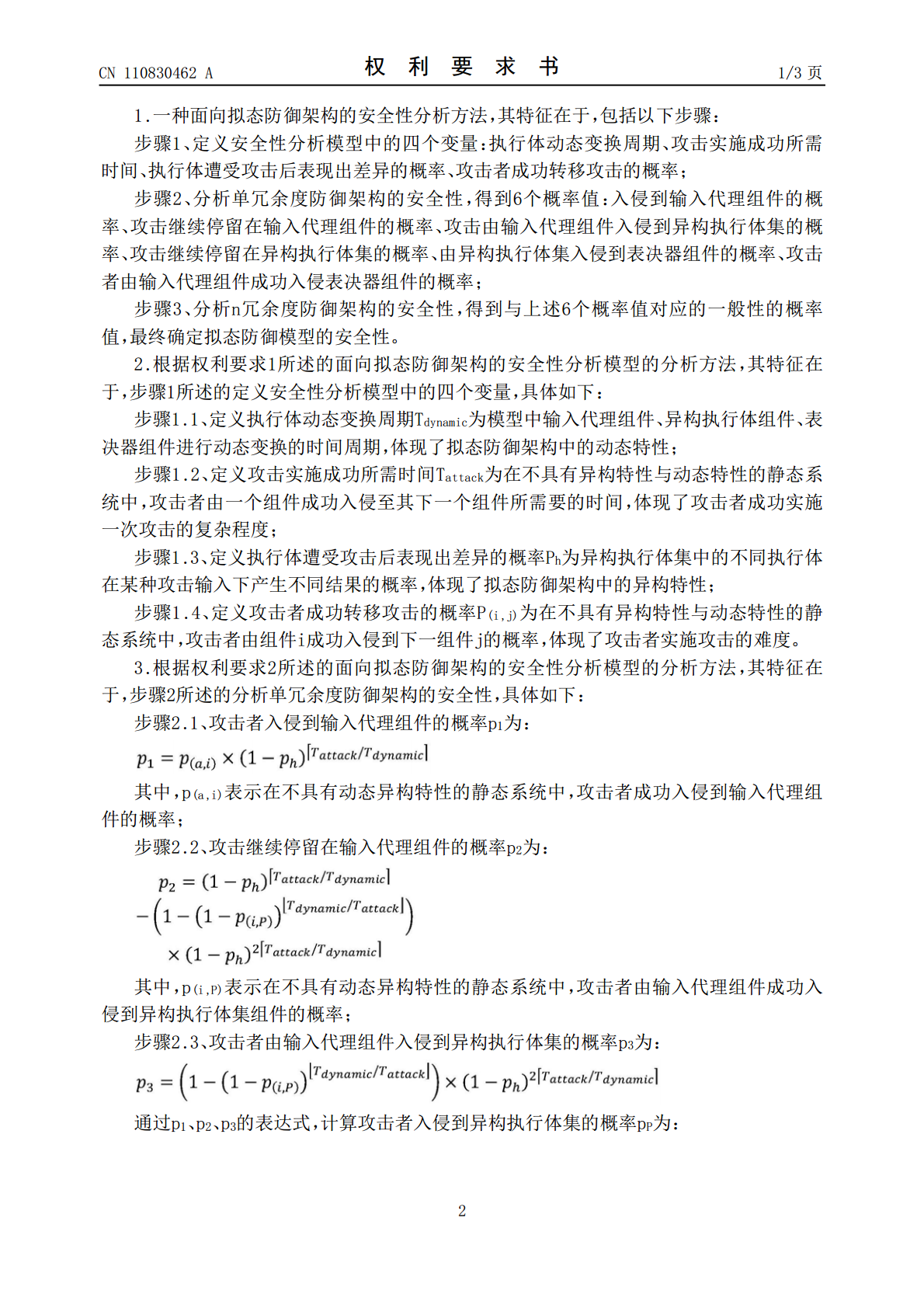

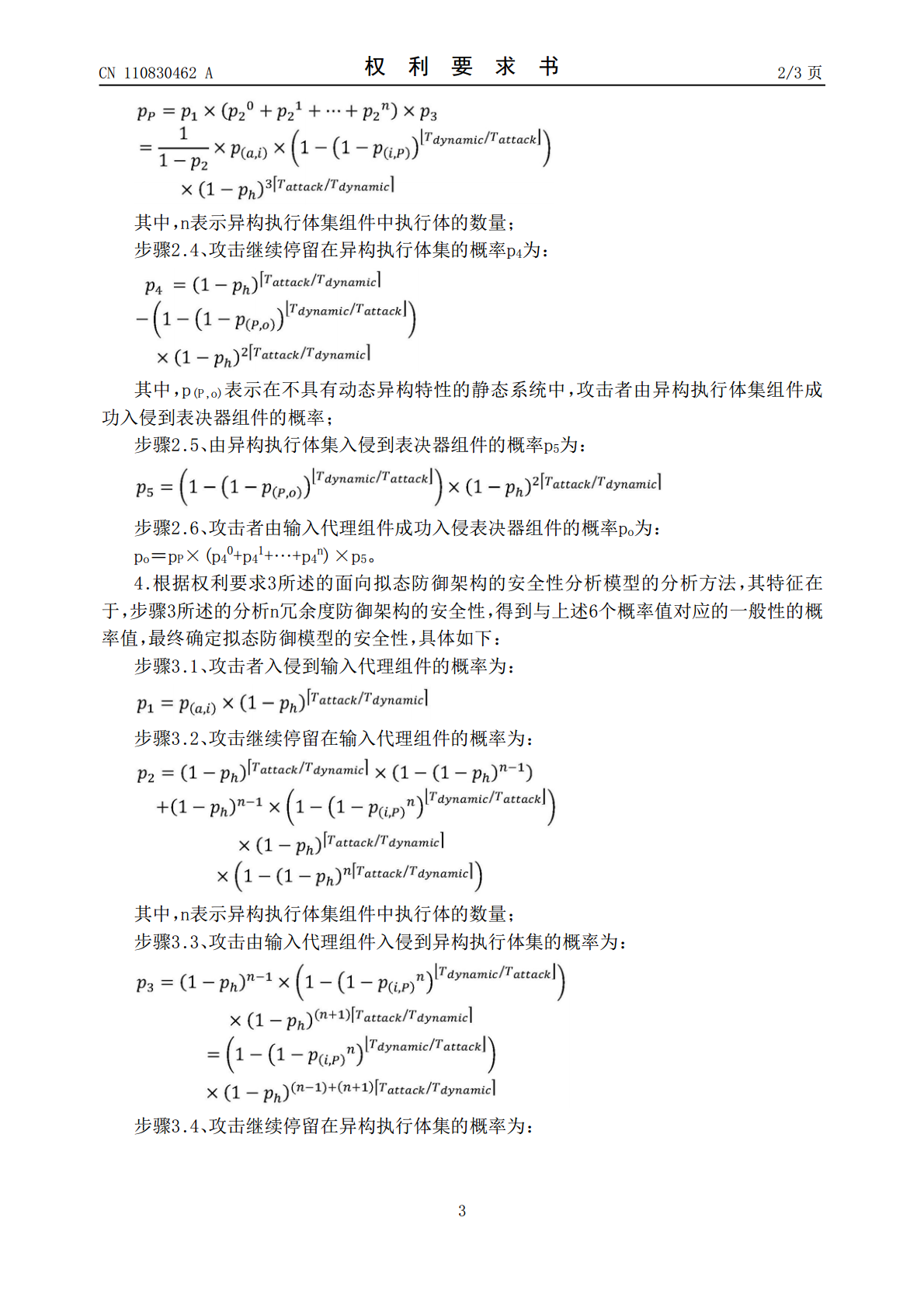

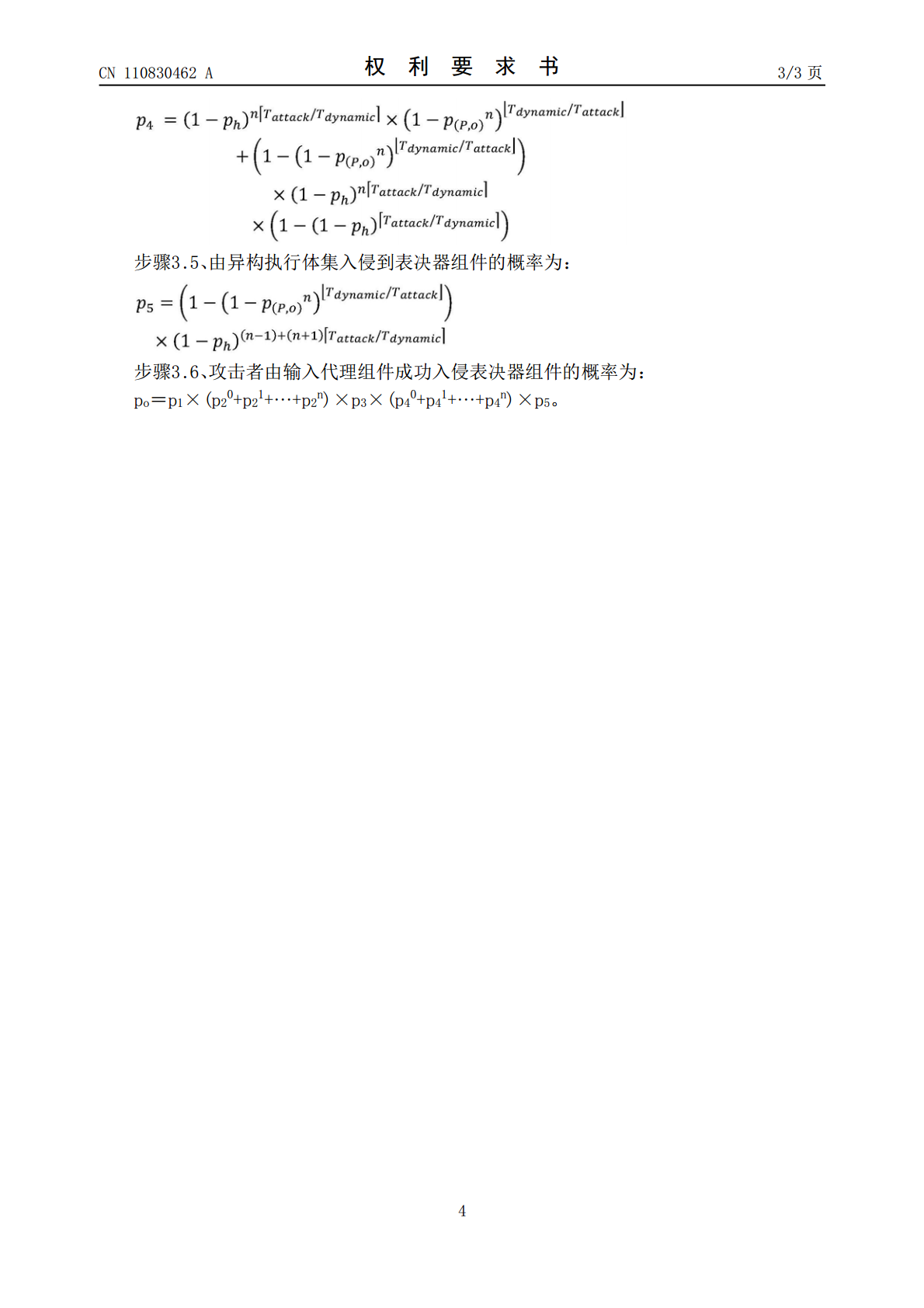

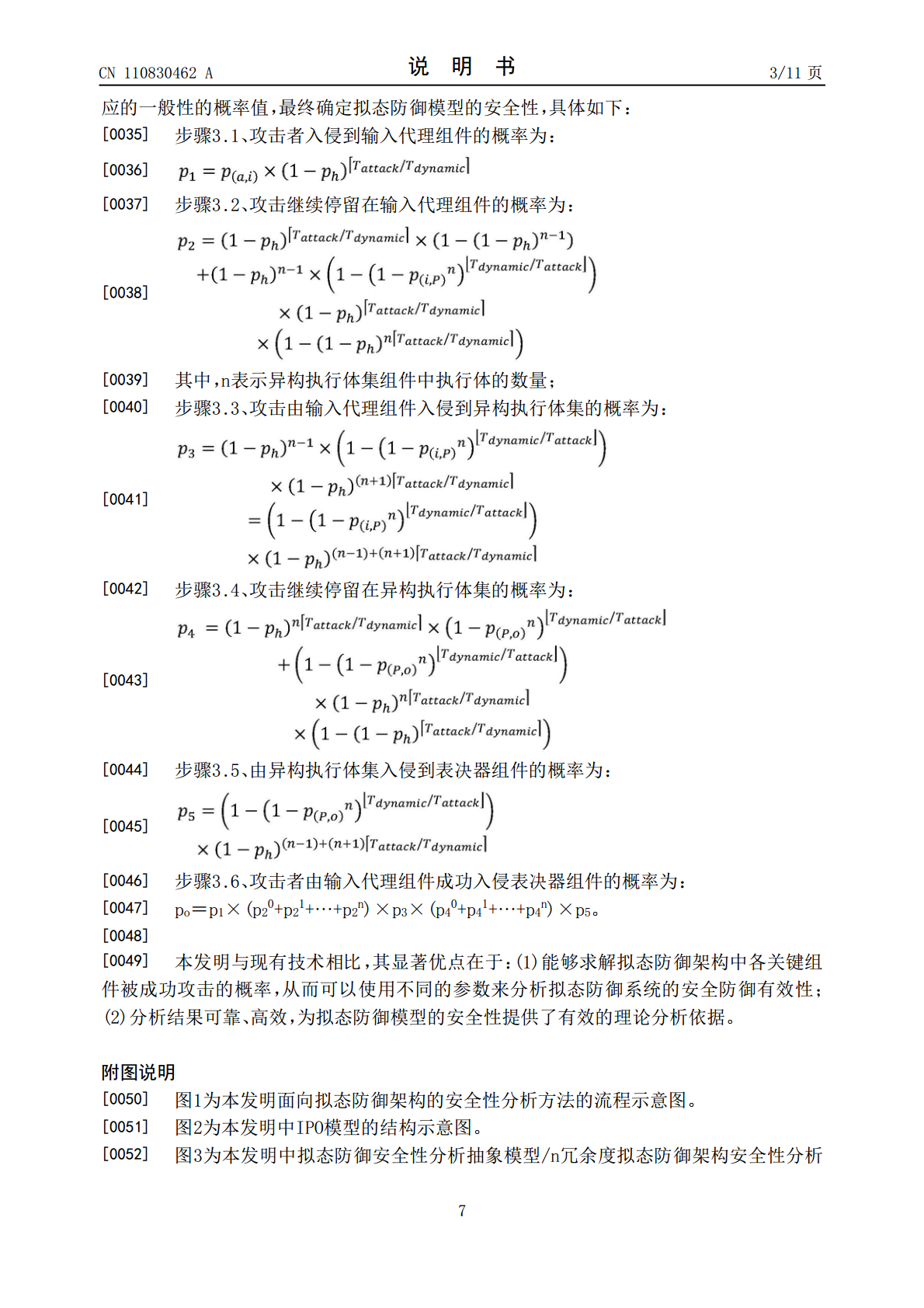

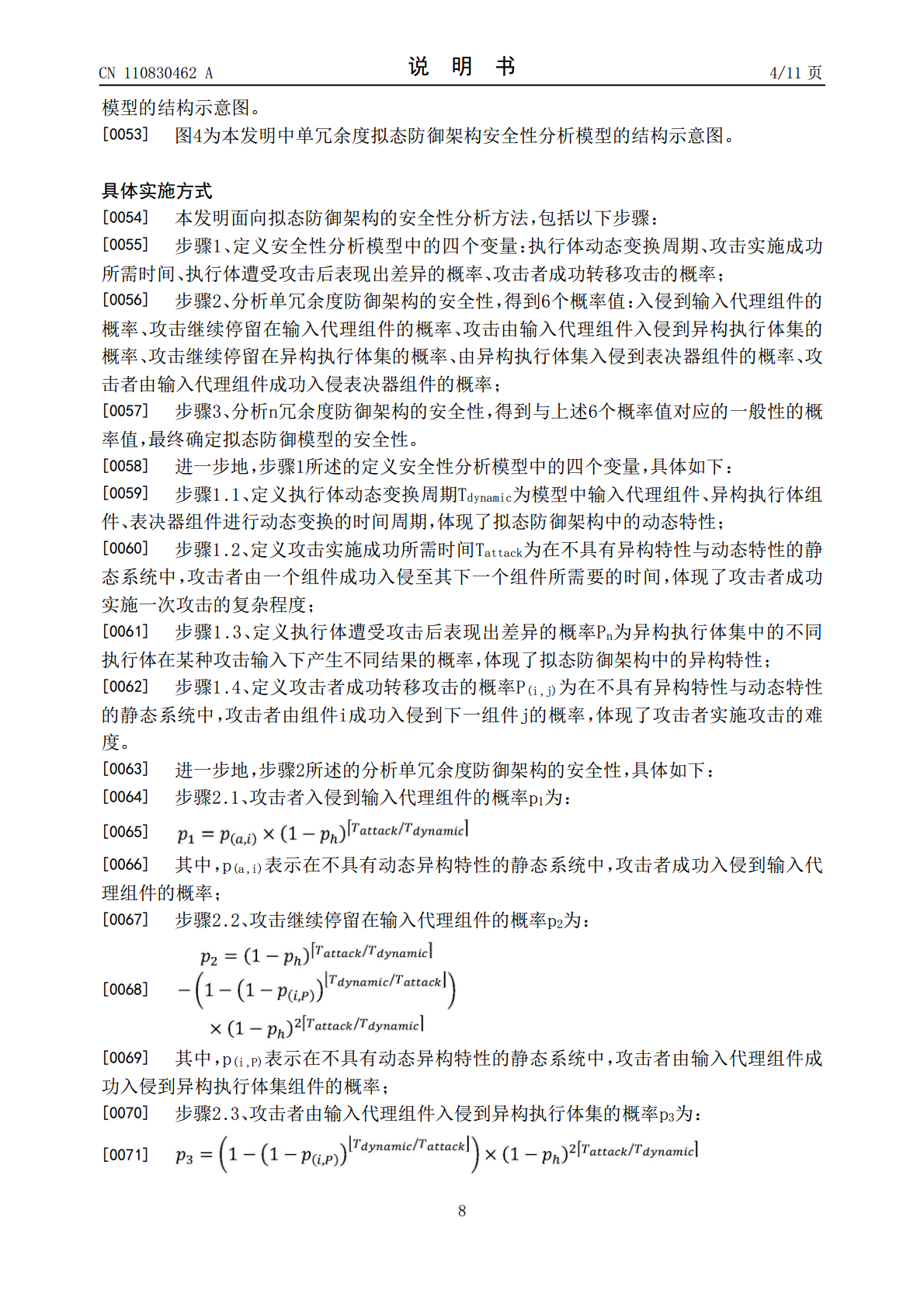

本发明公开了一种面向拟态防御架构的安全性分析方法。该方法为:定义安全性分析模型中的执行体动态变换周期、攻击实施成功所需时间、执行体遭受攻击后表现出差异的概率、攻击者成功转移攻击的概率;分析单冗余度防御架构的安全性,得到入侵到输入代理组件的概率、攻击继续停留在输入代理组件的概率、攻击由输入代理组件入侵到异构执行体集的概率、攻击继续停留在异构执行体集的概率、由异构执行体集入侵到表决器组件的概率、攻击者由输入代理组件成功入侵表决器组件的概率;分析n冗余度防御架构的安全性,得到6个概率值对应的一般性值。本发明使用

一种拟态防御方法和装置.pdf

本申请公开了一种拟态防御方法和装置,首先,获取目标软件数据,再对目标软件数据进行异构化处理,获得目标异构变体。再利用目标异构变体构建目标拟态容器镜像,进而基于目标拟态容器镜像运行目标拟态容器。再控制目标软件在目标拟态容器中运行,获取在目标拟态容器运行的目标软件的目标输出,目标输出包括目标拟态容器的第一执行区域的第一输出、目标拟态容器的第二执行区域的第二输出和目标拟态容器的第三执行区域的第三输出。再根据上述三个输出,确定目标输出的输出状态。若目标输出的输出状态为异常输出状态,阻断目标输出并停止目标软件的运行

基于异构冗余架构的拟态防御建模技术.docx

基于异构冗余架构的拟态防御建模技术基于异构冗余架构的拟态防御建模技术摘要:拟态防御技术是一种新兴的网络安全技术,旨在提高网络系统对恶意攻击的抵御能力。本文提出了一种基于异构冗余架构的拟态防御建模技术,通过对拟态防御技术的介绍和研究,探讨了该技术在实际应用中的优势和挑战,并提出了一种基于异构冗余架构的拟态防御建模方法来解决这些挑战。实验证明,该方法能够有效提高网络系统的安全性和恢复能力。关键词:拟态防御,异构冗余架构,建模技术,网络安全1.引言随着互联网的迅速发展,网络安全问题变得越来越重要。恶意攻击者利用

基于DHR架构拟态防御平台的异构性测试装置及方法.pdf

本发明提供了一种基于DHR架构拟态防御平台的异构性测试装置及方法,其中装置部分包括拟态调度器、异构执行体集合以及异构性识别器;本发明公开的装置在现有用于验证拟态系统特性的测试方法的基础上,增加了针对各异构执行体类型的验证与判定,有利于更为高效地对异构执行体的稳定性、安全性以及性能的合理性进行验证,并自动生成详细的测试报告,以达到对拟态安全信息系统异构性的测评要求。

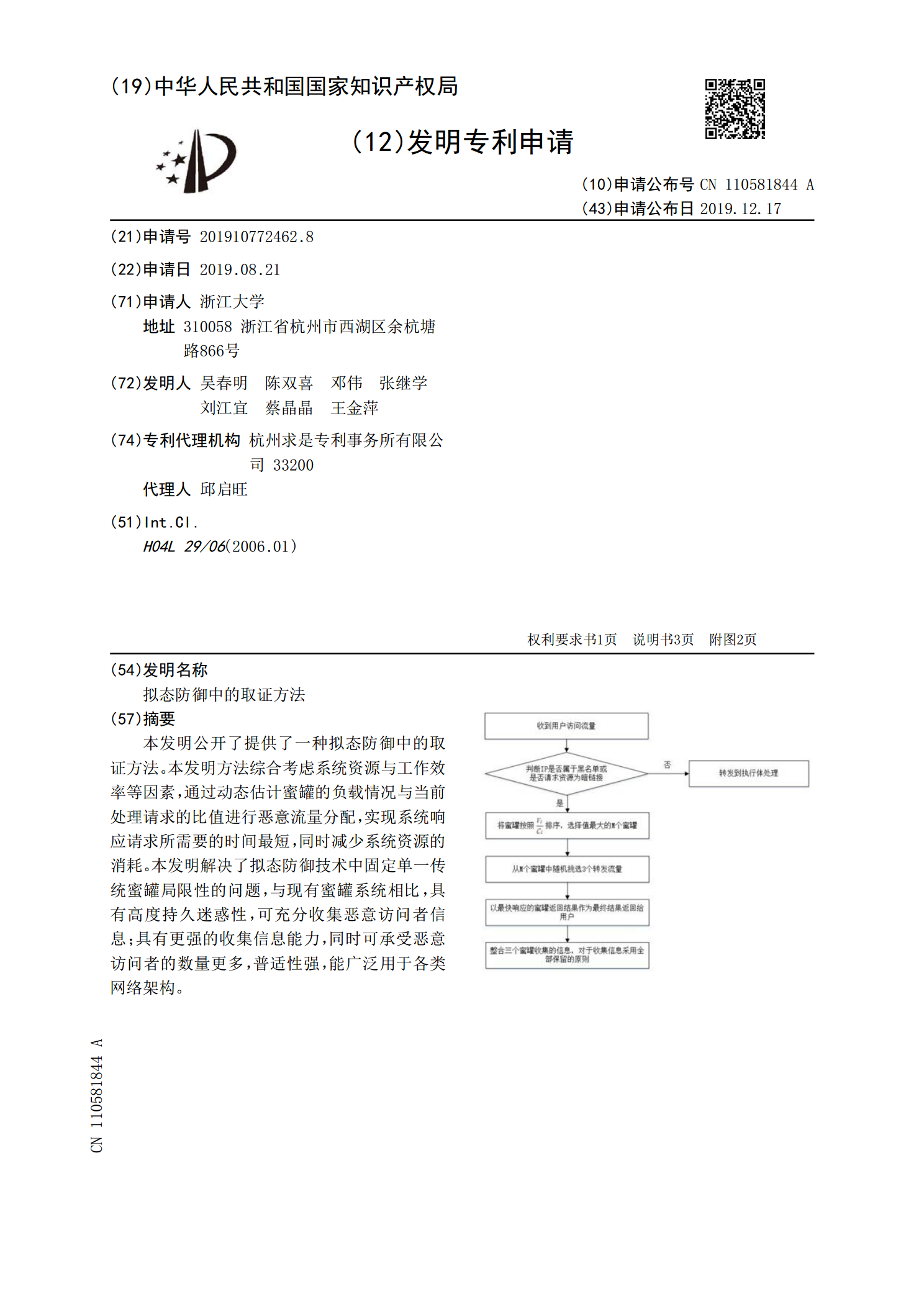

拟态防御中的取证方法.pdf

本发明公开了提供了一种拟态防御中的取证方法。本发明方法综合考虑系统资源与工作效率等因素,通过动态估计蜜罐的负载情况与当前处理请求的比值进行恶意流量分配,实现系统响应请求所需要的时间最短,同时减少系统资源的消耗。本发明解决了拟态防御技术中固定单一传统蜜罐局限性的问题,与现有蜜罐系统相比,具有高度持久迷惑性,可充分收集恶意访问者信息;具有更强的收集信息能力,同时可承受恶意访问者的数量更多,普适性强,能广泛用于各类网络架构。