一种可疑进程检测方法、装置、设备及存储介质.pdf

文宣****66

在线预览结束,喜欢就下载吧,查找使用更方便

相关资料

一种可疑进程检测方法、装置、设备及存储介质.pdf

本发明公开了一种可疑进程检测方法,该方法包括以下步骤:在有目标进程启动时,监测目标进程对用户文件的操作行为;针对监测到的目标进程对用户文件的每个操作行为,确定该操作行为是否符合预设的异常操作行为模式;如果是,则确定目标进程为可疑进程。应用本发明实施例所提供的技术方案,可以在勒索软件等恶意软件执行初期,在给系统和用户造成较大危害之前,及时检测到可疑进程,并对其进行防范,减少损失。本发明还公开了一种可疑进程检测装置、设备及存储介质,具有相应技术效果。

可疑进程处理方法、装置、存储介质及电子设备.pdf

本发明提供了一种可疑进程处理方法、装置、存储介质及电子设备,涉及数据安全技术领域,为有效检测出勒索软件的攻击行为而发明。所述可疑进程处理方法,包括:对终端系统中运行的进程进行监测;响应于监测到进程所对应的操作满足预设条件,确定所述进程为可疑进程,挂起所述可疑进程;将所述可疑进程的信息发送至服务器,以请求所述服务器判断所述可疑进程是否具有窃密行为,得到判断结果;获取所述服务器发送的所述判断结果;根据所述判断结果对所述可疑进程进行处理,本发明实施例适用于检测勒索软件的攻击行为。

一种反弹shell进程检测方法、装置、设备及存储介质.pdf

本发明实施例公开了一种反弹shell进程检测方法、装置、设备及存储介质。所述方法包括:获取待检测进程;获取所述待检测进程的设定文件描述符对应的文件描述内容,根据所述文件描述内容判断所述待检测进程是否为反弹shell进程:当所述待检测进程为反弹shell进程时,提取所述待检测进程的来源信息,以根据所述来源信息阻断所述待检测进程。本发明实施例提供的反弹shell进程检测方法通过在确定待检测进程为反弹shell进程时,基于反弹shell进程的来源信息进行阻断,实现了反弹shell进程的溯源检测。

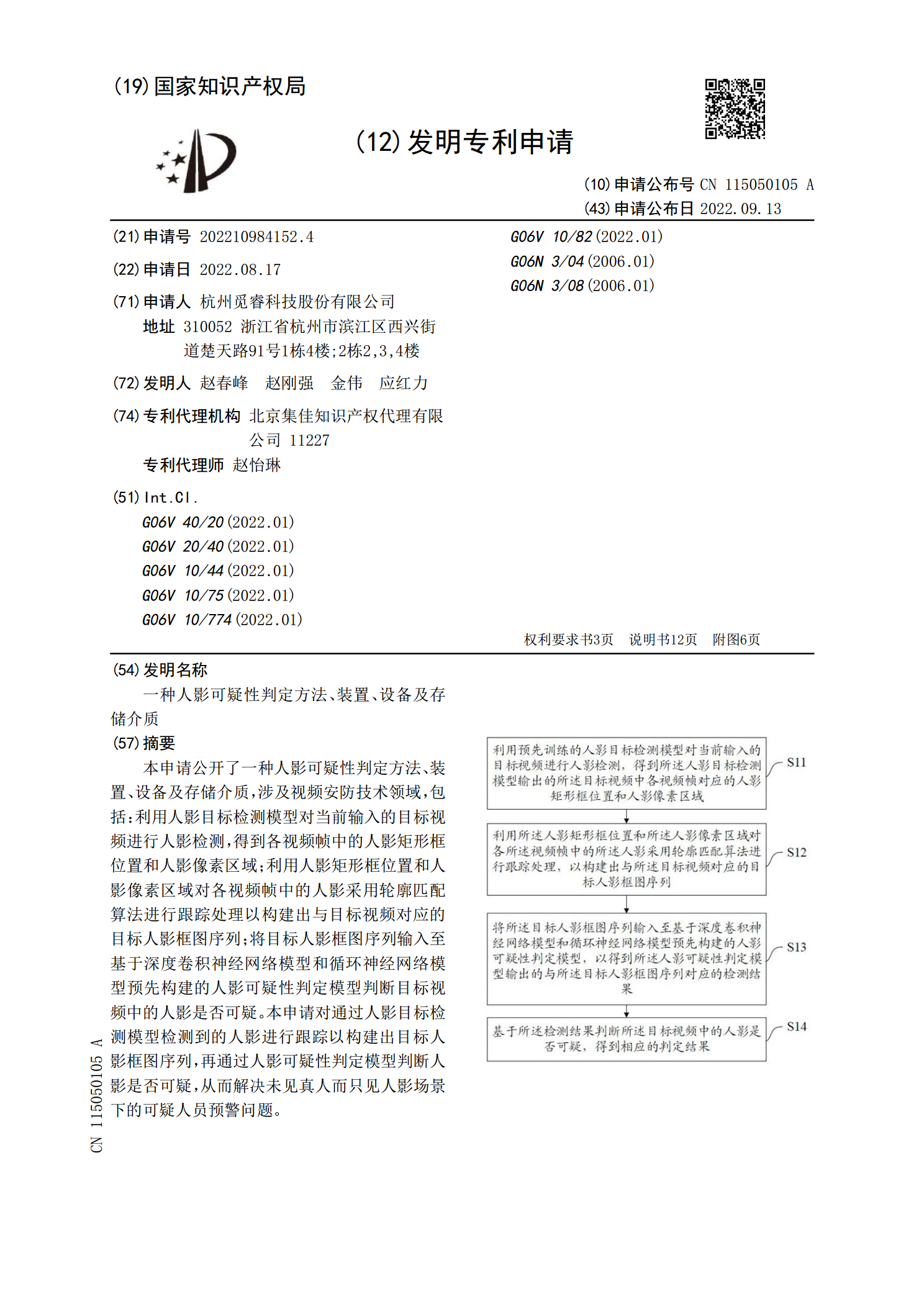

一种人影可疑性判定方法、装置、设备及存储介质.pdf

本申请公开了一种人影可疑性判定方法、装置、设备及存储介质,涉及视频安防技术领域,包括:利用人影目标检测模型对当前输入的目标视频进行人影检测,得到各视频帧中的人影矩形框位置和人影像素区域;利用人影矩形框位置和人影像素区域对各视频帧中的人影采用轮廓匹配算法进行跟踪处理以构建出与目标视频对应的目标人影框图序列;将目标人影框图序列输入至基于深度卷积神经网络模型和循环神经网络模型预先构建的人影可疑性判定模型判断目标视频中的人影是否可疑。本申请对通过人影目标检测模型检测到的人影进行跟踪以构建出目标人影框图序列,再通过

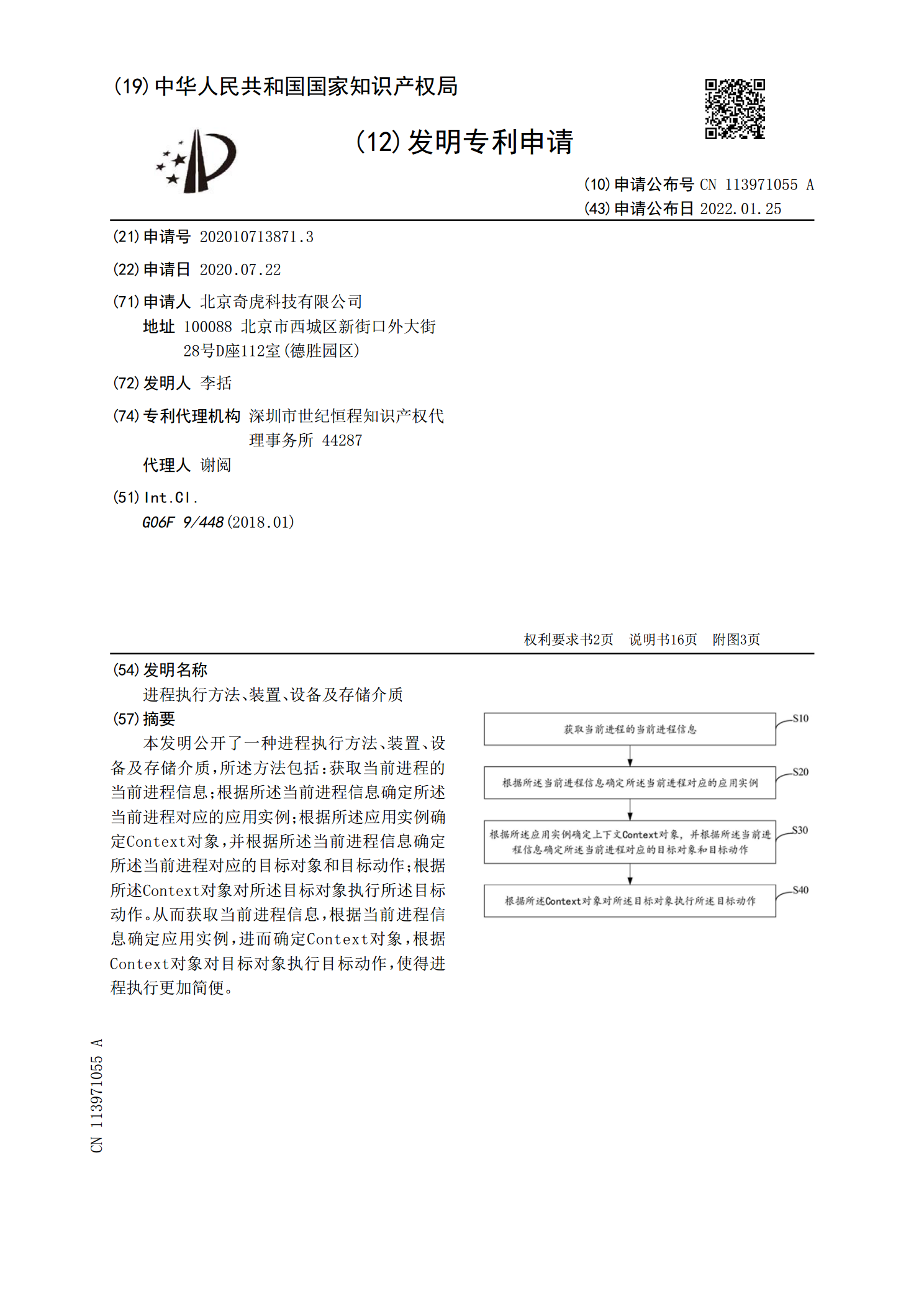

进程执行方法、装置、设备及存储介质.pdf

本发明公开了一种进程执行方法、装置、设备及存储介质,所述方法包括:获取当前进程的当前进程信息;根据所述当前进程信息确定所述当前进程对应的应用实例;根据所述应用实例确定Context对象,并根据所述当前进程信息确定所述当前进程对应的目标对象和目标动作;根据所述Context对象对所述目标对象执行所述目标动作。从而获取当前进程信息,根据当前进程信息确定应用实例,进而确定Context对象,根据Context对象对目标对象执行目标动作,使得进程执行更加简便。