勒索软件防御方法、系统、电子装置和存储介质.pdf

元枫****文章

亲,该文档总共12页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

勒索软件防御方法、系统、电子装置和存储介质.pdf

本申请涉及一种勒索软件防御方法、系统、电子装置和存储介质,通过获取至少一个节点中主体对客体进行访问之后生成的至少一对访问关系;对至少一对访问关系进行分析,确定各访问关系所属的类别,其中,类别包括勒索软件访问类型和非勒索软件访问类型;根据各访问关系所属的类别确定对应于各主体的访问控制策略,并下发访问控制策略至相应节点,其中,访问控制策略用于指示相应节点阻断勒索软件进程,以及放行非勒索软件进程,解决了相关技术中勒索软件防御的普适性差且有滞后性的问题,提升了勒索软件防御的普适性、改善了勒索软件防御的滞后性。

勒索软件的防御方法、装置、存储介质、处理器和主机.pdf

本申请提供了一种勒索软件的防御方法、装置、存储介质、处理器和主机,该勒索软件的防御方法包括:获取被测软件的监控日志,监控日志用于记录第一文件名称和第二文件名称,第一文件名称为被测软件创建文件的名称,第二文件名称为被测软件删除文件的名称;获取预定时间内第一文件名称的数量以及第二文件名称的数量;根据第一文件名称、第二文件名称、第一文件名称的数量以及第二文件名称的数量确定被测软件是否为勒索软件;在被测软件是否为勒索软件的情况下,阻断被勒索软件入侵的主机的网络连接。相比于现有技术深度介入用户环境且建立受保护存储区

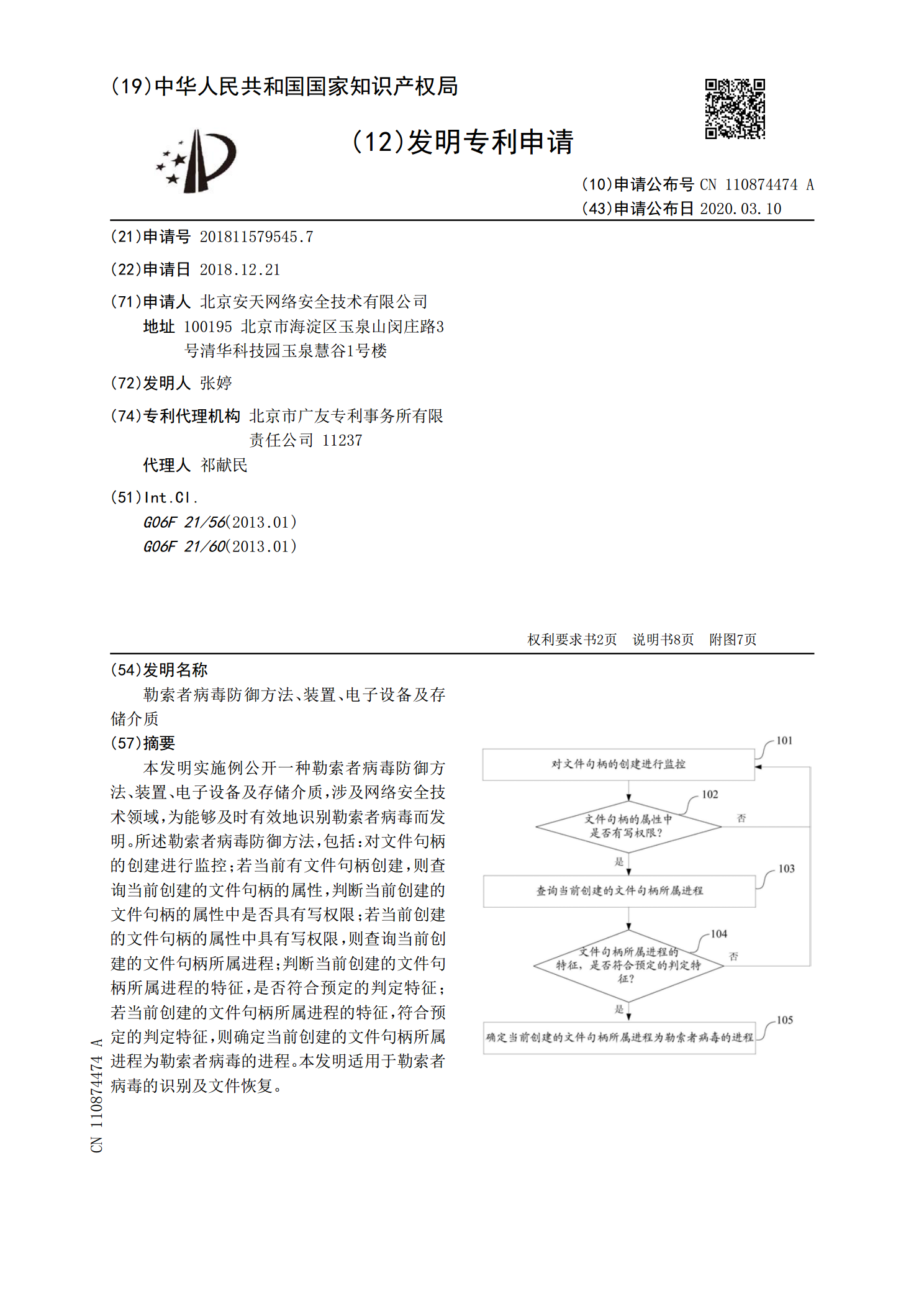

勒索者病毒防御方法、装置、电子设备及存储介质.pdf

本发明实施例公开一种勒索者病毒防御方法、装置、电子设备及存储介质,涉及网络安全技术领域,为能够及时有效地识别勒索者病毒而发明。所述勒索者病毒防御方法,包括:对文件句柄的创建进行监控;若当前有文件句柄创建,则查询当前创建的文件句柄的属性,判断当前创建的文件句柄的属性中是否具有写权限;若当前创建的文件句柄的属性中具有写权限,则查询当前创建的文件句柄所属进程;判断当前创建的文件句柄所属进程的特征,是否符合预定的判定特征;若当前创建的文件句柄所属进程的特征,符合预定的判定特征,则确定当前创建的文件句柄所属进程为勒

安卓勒索软件检测防御方法、装置、设备及可读存储介质.pdf

本发明公开了安卓勒索软件检测防御方法、装置、设备及可读存储介质,包括待检测安卓应用预处理、运行环境检测和检测策略三部分。其中,待检测安卓应用预处理主要检测待检测安卓应用中的勒索文本并且将监控代理注入到待检测安卓应用中,运行环境检测主要通过监控代理检测勒索软件对框架层API和NativeLibrary的调用进而监控勒索软件的行为,检测策略主要用于根据待检测安卓应用行为判断应用是否为安卓勒索软件本发明能有效地检测应用中的勒索文本、分析应用运行时的恶意行为,以抵御安卓勒索软件攻击,保护用户设备免受勒索软件侵害,

勒索软件防御方法和装置.pdf

本发明公开了一种勒索软件防御方法和装置。其中,该方法包括:在磁盘中构建至少一个符合勒索软件加密类型的陷阱文件夹;确定陷阱文件夹是否发生变化,其中,变化包括如下至少之一:修改、删除、重命名陷阱文件夹以及向陷阱文件夹中添加新文件;在陷阱文件夹发生变化的情况下,禁止对磁盘执行预设操作。本发明解决了现有技术中现有的对勒索软件的防御方案不足以应对已知或未知的勒索软件的技术问题。