网络安全概述.ppt

赫赫****等你

亲,该文档总共64页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

网络安全概述.ppt

网络安全概述内容安排网络安全基础知识网络安全定义网络安全的重要性严峻的网络安全问题信息化与国家安全——信息战几次大规模蠕虫病毒爆发的数据统计表零日漏洞网民中计算机安全问题发生的比率网民发生帐号或密码被盗的场所发生网民帐号或个人信息被盗改的诱因发生网民进入到仿冒网站(著名网站的模仿欺骗网站)的诱因网民发现电脑出现计算机安全问题的方式网民电脑感染病毒后采取的首要措施网民的计算机安全行为习惯网民通常网络帐户和密码设计方式网民网上账户通常的口令/密码是几位计算机安全现状计算机安全现状(2)计算机安全现状(3)计算

网络安全概述.pptx

网络安全概述网络安全概述什么是网络安全(五要素)可用性:授权实体有权访问数据机密性:信息不暴露给未授权实体或进程完整性:确保数据不被未授权修改可控性:控制授权范围内旳信息流向及操作方式可审查性:对出现旳安全问题提供根据与手段网络安全旳内容网络安全方面临旳问题网络安全威胁旳起源冒名顶替网络安全方面临严峻挑战网上犯罪形势不容乐观有害信息污染严重网络病毒旳蔓延和破坏网上黑客无孔不入机要信息流失与信息间谍潜入网络安全产品旳自控权信息战旳阴影不可忽视网络旳脆弱性安全旳模糊性网络旳开放性技术旳公开性人类旳天性网络攻击

网络安全概述.ppt

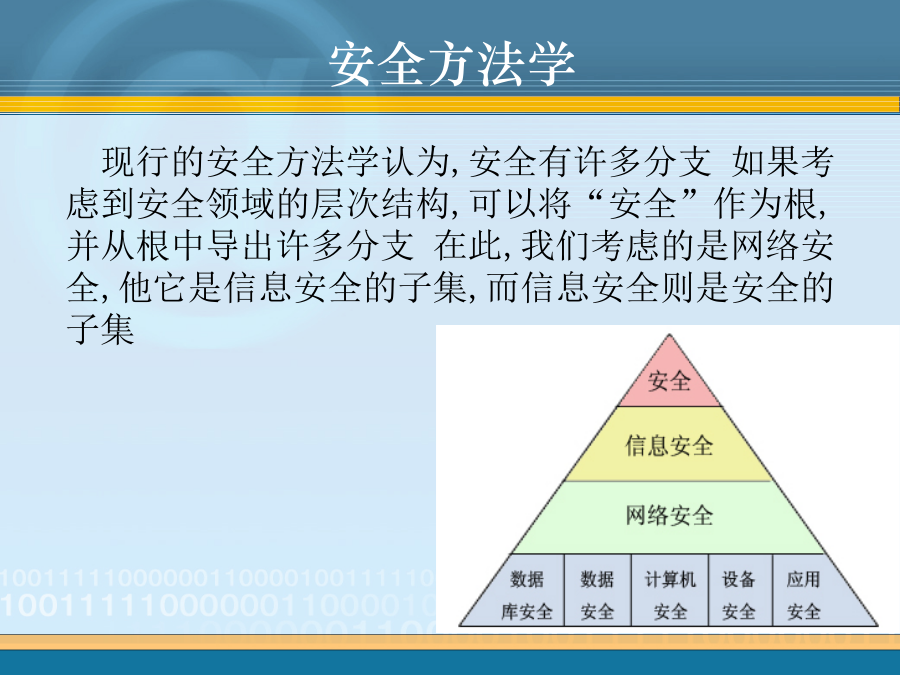

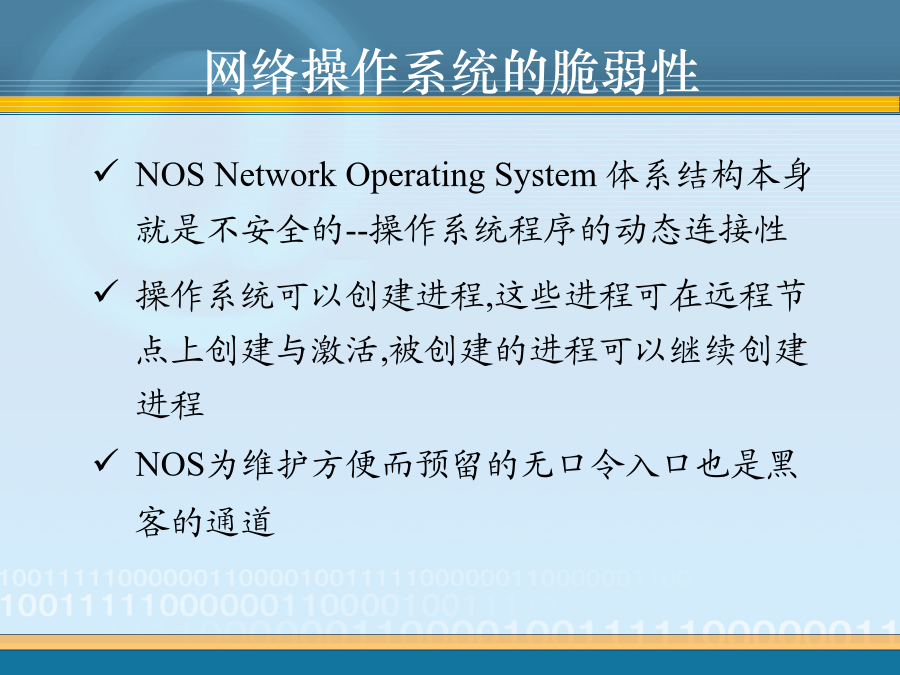

计算机网络安全网络安全概论安全方法学安全的3维结构引言计算机网络安全信息的安全需求网络的不安全因素网络系统的脆弱性NOSNetworkOperatingSystem体系结构本身就是不安全的--操作系统程序的动态连接性操作系统可以创建进程,这些进程可在远程节点上创建与激活,被创建的进程可以继续创建进程NOS为维护方便而预留的无口令入口也是黑客的通道数据的可访问性:数据可容易地被拷贝而不留任何痕迹硬件和软件故障:硬盘故障、电源故障、芯片主板故障操作系统和应用软件故障电磁泄漏:网络端口、传输线路和处理机都有可能

网络安全概述.pdf

网络安全概述.docx

网络安全概述网络安全概述(精选6篇),以下是小编帮大家整理后的网络安全概述,仅供参考,大家一起来看看吧。篇1:网络安全作文电脑是现代重要的东西,几乎是家家都有一台,现已像电视相同遍及了,电脑能够帮忙咱们完结许多工作,也能够帮咱们行销产品,更能够让宅在家里的人不必出门就能够吃到想吃的照料,许多日子琐碎小事,电脑都能帮忙,但是,电脑尽管前进了,安全问题也跟着产生了,天天有网络的日子,真的要当心翼翼,避免自己运用的权力亮起了红灯。网络尽管便利,但是有人运用网络的遍及而进行科技违法,有时候,假如不当心点一下,电脑