RFID应用及原理射频数据的完整性课件.ppt

YY****。。

亲,该文档总共33页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

RFID应用及原理射频数据的完整性课件.ppt

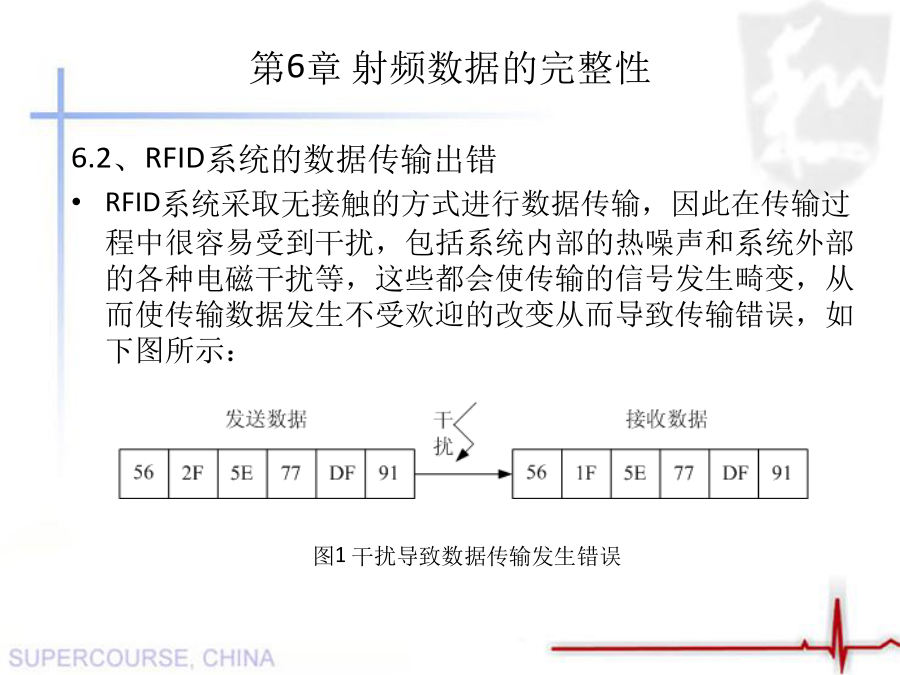

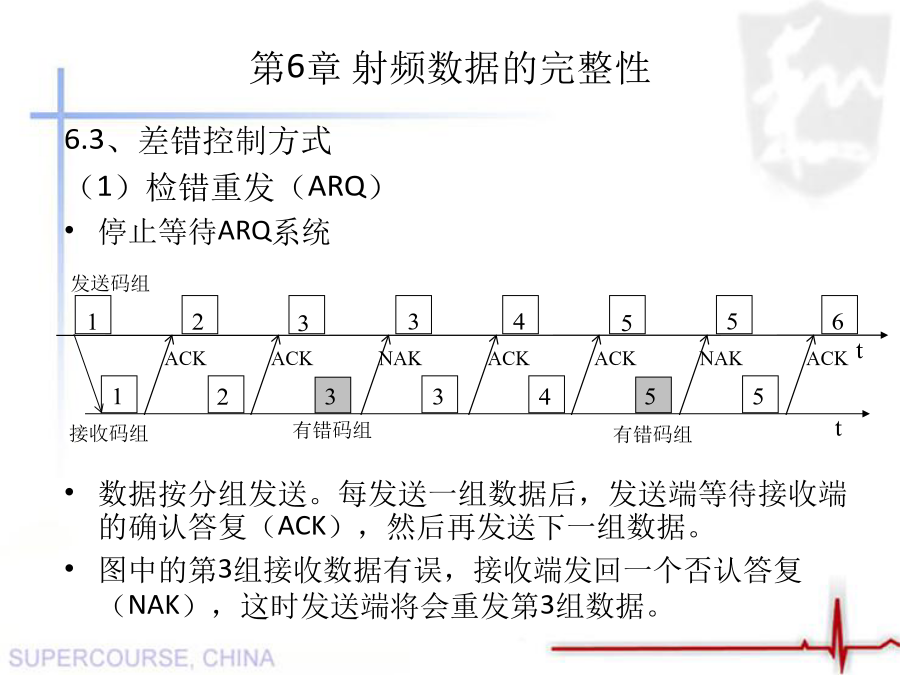

第6章射频数据的完整性6.1、基本概念6.2、RFID系统的数据传输出错6.3、差错控制方式6.4、差错控制编码6.5、汉明码6.6、奇偶校验法6.7、循环冗余校验(CRC)6.8、性能指标第6章射频数据的完整性6.1、基本概念保证信息完整性的主要方法包括以下几种:协议:通过各种安全协议可以有效地检测出被复制的信息、被删除的字段、失效的字段和被修改的字段。纠错编码方法:由此完成检错和纠错功能。最简单和常用的纠错编码方法是奇偶校验法。密码校验和方法:它是抗篡改和传输失败的重要手段。数字签名:保障信息的真实性

射频识别RFID原理与应用ppt课件.ppt

射频识别RFID原理与应用一、自动识别二、什么叫射频识别RFID?RFID的基本原理框图RFID应用系统的组成结构图利用中间件的网络应用的结构图1、高层的作用2、中间件与网络应用3、RFID的工作频率其中,后3个频段为ISM(IndustrialScientificMedical)频段。ISM频段是为工业、科学和医疗应用而保留的频率范围,不同的国家可能会有不同的规定。UHF和SHF都在微波频率范围内,微波频率范围为300MHz—300GHz。在RFID技术的术语中,有时称无线电频率的LF和HF为RFID低

射频识别原理与应用(RFID)试题.pdf

射频识别原理与应用(RFID)[填空题]1码重参考答案:码重:在分组码中,非零码元的数目称为码字的汉明重量,简称码重。例如,码字10110,码重w=3。[填空题]2简述RFID中间件的特征。参考答案:一般来说,RFID中间件具有下列的特色:独立于架构(InsulationInfrastructure)RFID中间件独立并介于RFID读写器与后端应用程序之间,并且能够与多个RFID读写器以及多个后端应用程序连接,以减轻架构与维护的复杂性。数据流(DataFlow)RFID的主要目的在于将实体对象转换为信息环

RFID应用及原理第八章射频数据的安全性.ppt

射频识别技术RFIDTechnology7.1、射频识别系统的安全分析7.2、密码学技术原理7.3、射频识别系统的加密机制7.4、RFID芯片的攻击技术分析及安全设计策略第7章射频数据的安全性7.1、射频识别系统的安全分析数据安全主要解决数据保密和认证的问题。数据保密就是采取复杂多样的措施对数据加以保护防止数据被有意或无意地泄露给无关人员造成危害。认证分为信息认证和用户认证两个方面:信息认证是指信息从发送到接收整个通路中没有被第三者修改和伪造;用户认证是指用户双方都能证实对方是这次通信的合法用户。7

RFID应用及原理第八章射频数据的安全性.ppt

射频识别技术RFIDTechnology7.1、射频识别系统的安全分析7.2、密码学技术原理7.3、射频识别系统的加密机制7.4、RFID芯片的攻击技术分析及安全设计策略第7章射频数据的安全性7.1、射频识别系统的安全分析数据安全主要解决数据保密和认证的问题。数据保密就是采取复杂多样的措施对数据加以保护,防止数据被有意或无意地泄露给无关人员,造成危害。认证分为信息认证和用户认证两个方面:信息认证是指信息从发送到接收整个通路中没有被第三者修改和伪造;用户认证是指用户双方都能证实对方是这次通信的合法用户。7.