(完整版)黑客攻防技术.ppt

Wi****m7

亲,该文档总共142页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

(完整版)黑客攻防技术.ppt

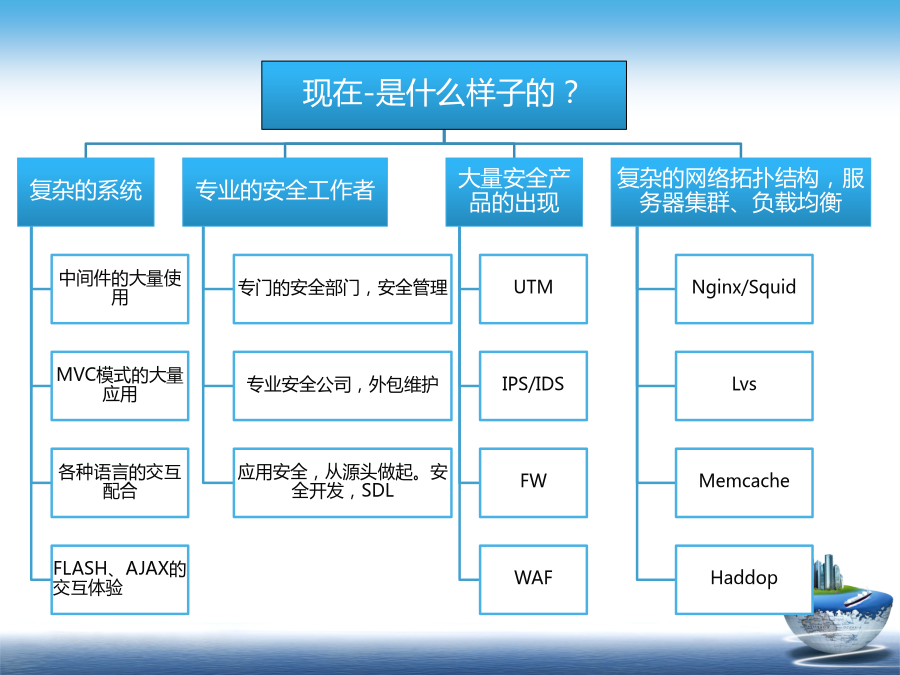

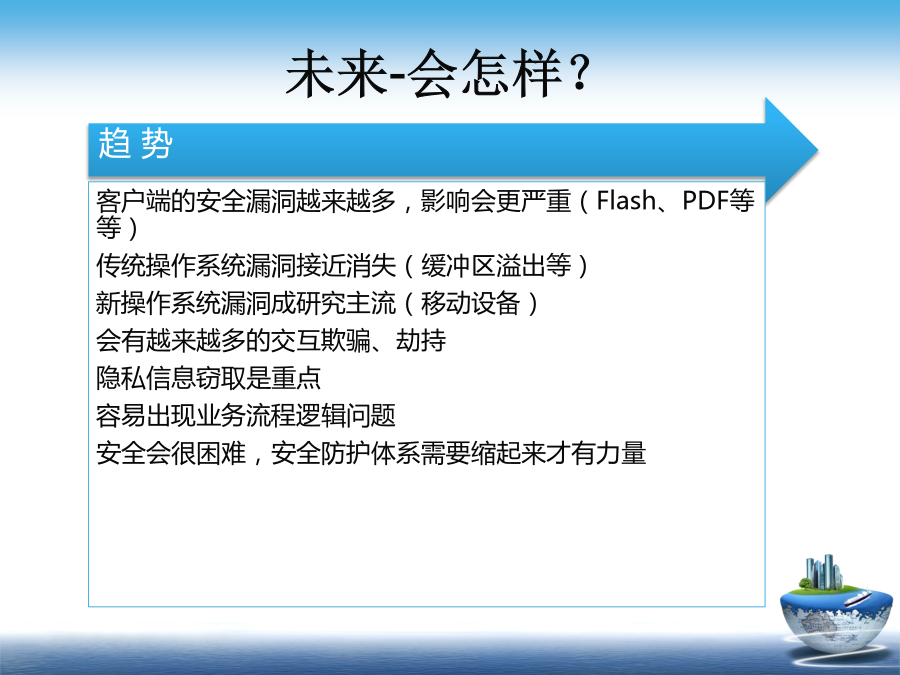

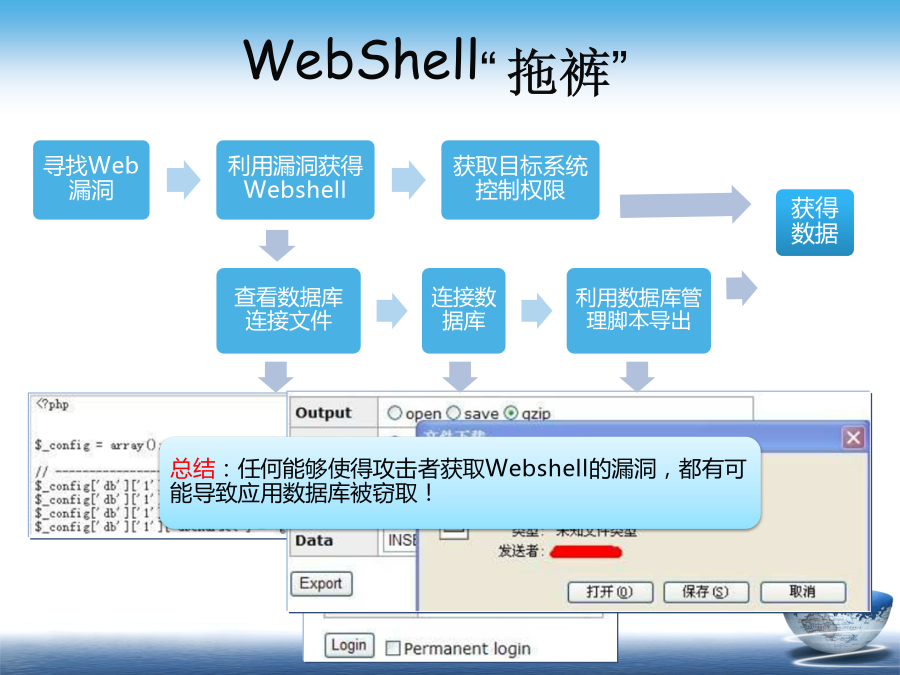

www.themegallery.com目录现在...趋势传说中的“库”是如何被拖的?WebShell“拖裤”总结你的东西都保管好了吗?总结通过读取他人火车票上的二维码获取票主的相关个人信息似曾相识的攻击方法人身安全已经受到了安全威胁安全攻防网络攻击基本概念及术语近年来信息安全领域的热点话题回顾黑客攻击策略步骤攻击的过程踩点-信息收集定位-分析目标入侵-多种多样的入侵方式后门可以作什么方便下次直接进入监视用户所有行为、隐私完全控制用户主机后门放置方式如果已经入侵简单!如果尚未入侵手动放置利用系统漏洞,远程

(完整版)黑客攻防技术.ppt

www.themegallery.com目录现在...趋势传说中的“库”是如何被拖的?WebShell“拖裤”总结你的东西都保管好了吗?总结通过读取他人火车票上的二维码获取票主的相关个人信息似曾相识的攻击方法人身安全已经受到了安全威胁安全攻防网络攻击基本概念及术语近年来信息安全领域的热点话题回顾黑客攻击策略步骤攻击的过程踩点-信息收集定位-分析目标入侵-多种多样的入侵方式后门可以作什么方便下次直接进入监视用户所有行为、隐私完全控制用户主机后门放置方式如果已经入侵简单!如果尚未入侵手动放置利用系统漏洞,远程

黑客攻防技术.ppt

www.themegallery.com目录现在...趋势传说中的“库”是如何被拖的?WebShell“拖裤”总结你的东西都保管好了吗?总结通过读取他人火车票上的二维码获取票主的相关个人信息似曾相识的攻击方法人身安全已经受到了安全威胁安全攻防网络攻击基本概念及术语近年来信息安全领域的热点话题回顾黑客攻击策略步骤攻击的过程踩点-信息收集定位-分析目标入侵-多种多样的入侵方式后门可以作什么方便下次直接进入监视用户所有行为、隐私完全控制用户主机后门放置方式如果已经入侵简单!如果尚未入侵手动放置利用系统漏洞,远程

黑客攻防技术答案.pdf

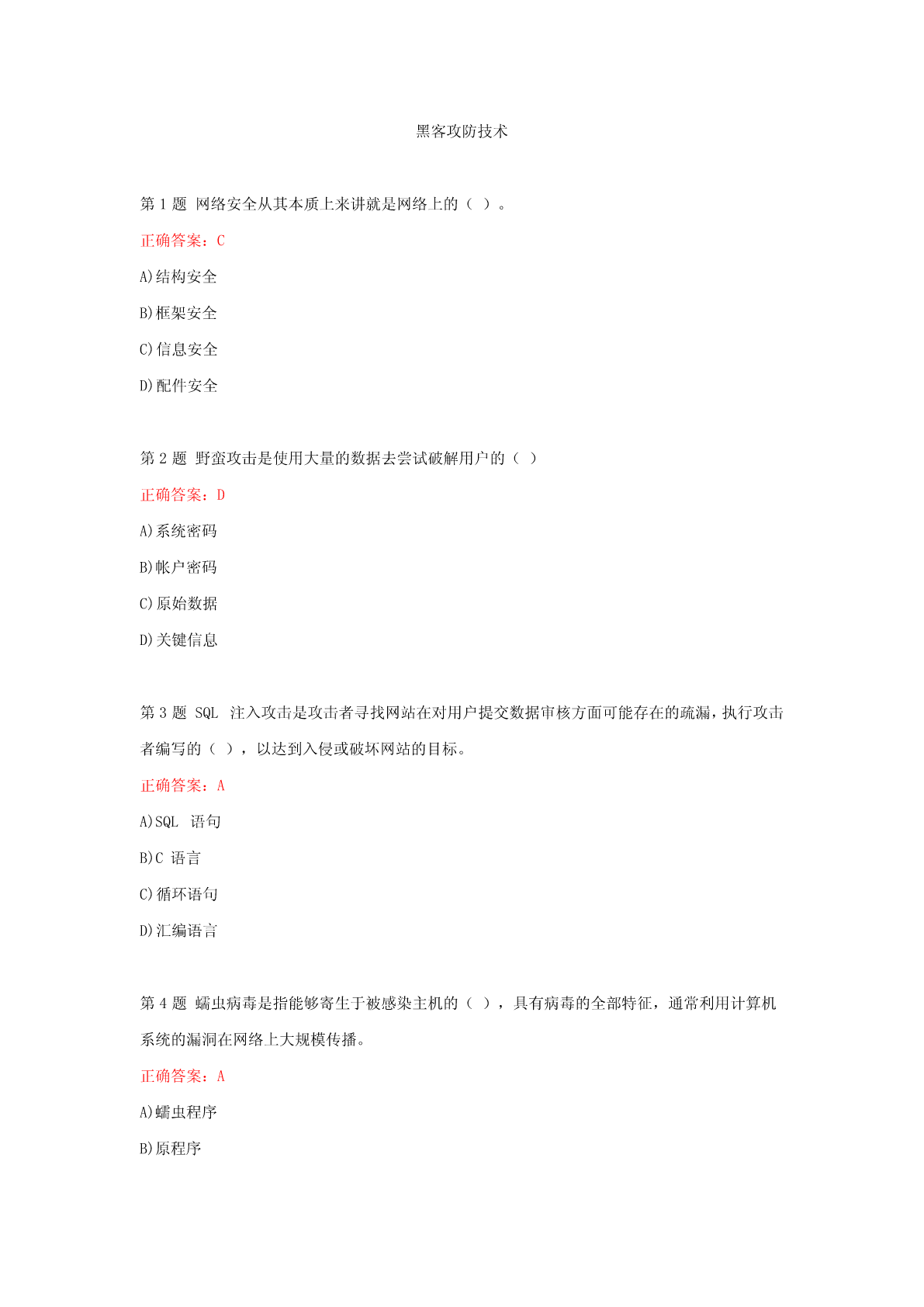

黑客攻防技术第1题网络安全从其本质上来讲就是网络上的()。正确答案:CA)结构安全B)框架安全C)信息安全D)配件安全第2题野蛮攻击是使用大量的数据去尝试破解用户的()正确答案:DA)系统密码B)帐户密码C)原始数据D)关键信息第3题SQL注入攻击是攻击者寻找网站在对用户提交数据审核方面可能存在的疏漏,执行攻击者编写的(),以达到入侵或破坏网站的目标。正确答案:AA)SQL语句B)C语言C)循环语句D)汇编语言第4题蠕虫病毒是指能够寄生于被感染主机的(),具有病毒的全部特征,通常利用计算机系统的漏洞在网络

黑客大揭秘 黑客攻防.docx

黑客大揭秘黑客攻防“灰鸽子”是黑客们常用到的远程控制软件,知名度颇高。虽然它早已停止了开发,但因功能强大和使用简单等原因,至今仍受黑客们的喜爱。为了让自己手中的“灰鸽子”不老,很多黑客都不断地对它进行着个性化的改造,从而打造出了一个个属于自己独有的专版“灰鸽子”。想知道这些专版“灰鸽子”是怎么改造出来的吗?今天我就来充当一下黑客,向大家揭秘,教大家打造自己的专版“灰鸽子”。美化“灰鸽子”的界面软件的界面就好比人的外表,要想自己的“灰鸽子”漂亮,就得修改界面。我在此采用的“灰鸽子”是黑防脱壳版。由于它支持换