信息隐藏技术原理ppt课件.ppt

lj****88

亲,该文档总共91页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

信息隐藏技术原理ppt课件.ppt

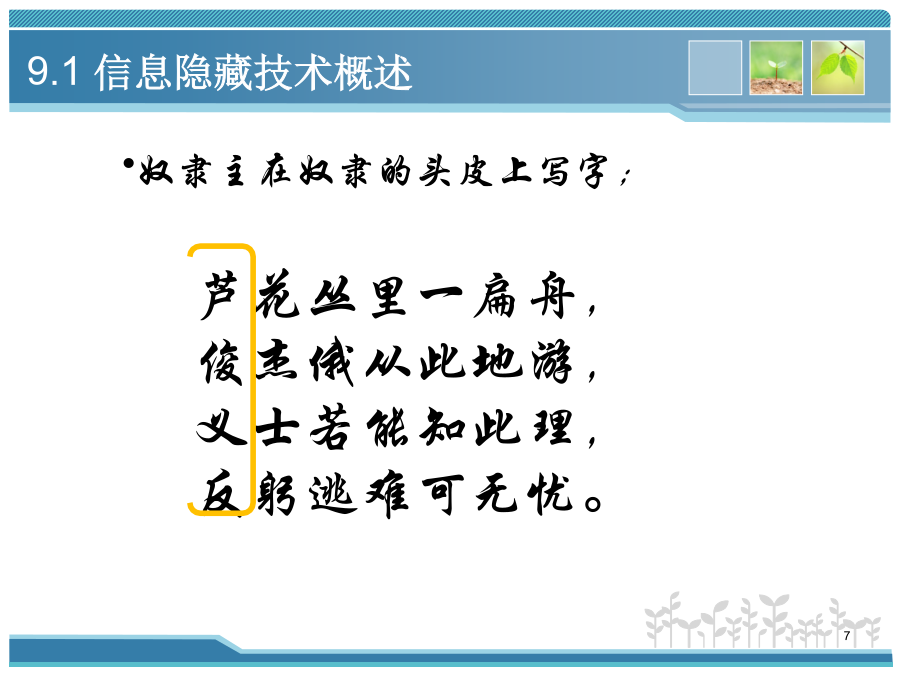

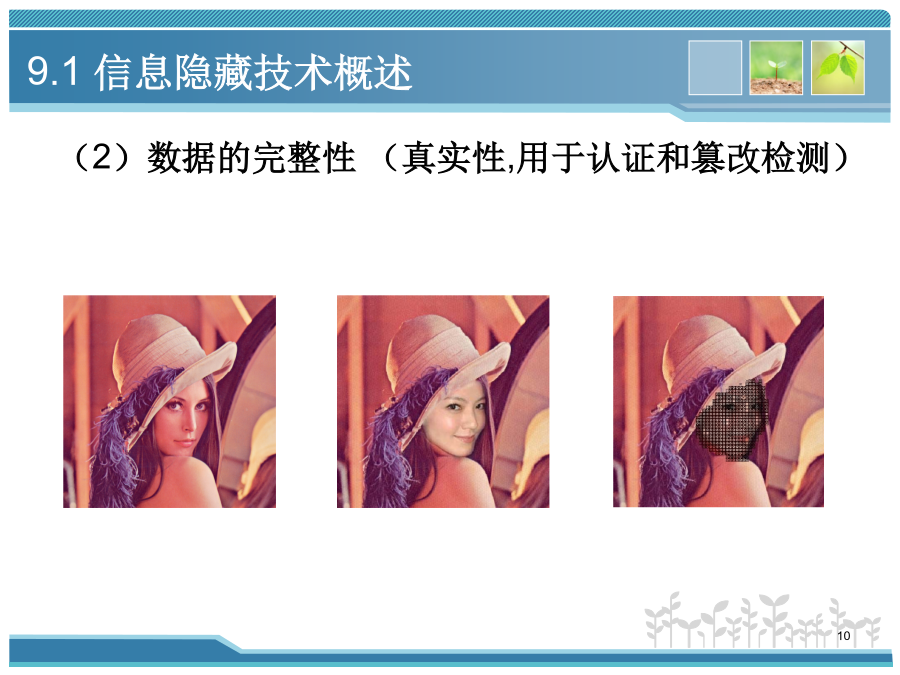

第9章信息隐藏技术原理学习任务学习任务9.1信息隐藏技术概述9.1信息隐藏技术概述9.1信息隐藏技术概述芦花丛里一扁舟,俊杰俄从此地游,义士若能知此理,反躬逃难可无忧。9.1信息隐藏技术概述9.1信息隐藏技术概述9.1信息隐藏技术概述(3)图像自恢复9.1信息隐藏技术概述(5)数字内容保护信息隐藏技术的其他应用:(6)数字指纹(7)使用控制(8)票据防伪(9)数字水印与数字签名相结合9.1信息隐藏技术概述9.1信息隐藏技术概述9.1信息隐藏技术概述9.1信息隐藏技术概述9.1信息隐藏技术概述9.1信息隐藏

信息隐藏技术概述1ppt课件.ppt

信息隐藏技术与应用3.2信息隐藏技术的原理及应用信息隐藏的具体过程:在密钥的控制下,通过嵌入算法(EmbeddingAlgorithm)将秘密信息隐藏在公开信息中,掩蔽宿主(隐藏有秘密信息的公开信息)则通过通信信道传递,接收方的检测器利用密钥从掩蔽宿主中恢复/检测出秘密信息。3.2.2信息隐藏技术的分类本讲提要本章学习目标本讲提要广义上,凡是涉及到信息的安全性,完整性,可用性,真实性和可控性的相关理论和技术都是信息安全所要研究的领域。狭义的信息安全是指信息内容的安全性,即保护信息的秘密性、真实性和完整性,

第9章-信息隐藏技术原理.ppt

第9章信息隐藏技术原理学习任务学习任务9.1信息隐藏技术概述9.1信息隐藏技术概述9.1信息隐藏技术概述芦花丛里一扁舟,俊杰俄从此地游,义士若能知此理,反躬逃难可无忧。9.1信息隐藏技术概述9.1信息隐藏技术概述9.1信息隐藏技术概述(3)图像自恢复9.1信息隐藏技术概述(5)数字内容保护信息隐藏技术的其他应用:(6)数字指纹(7)使用控制(8)票据防伪(9)数字水印与数字签名相结合9.1信息隐藏技术概述9.1信息隐藏技术概述9.1信息隐藏技术概述9.1信息隐藏技术概述9.1信息隐藏技术概述9.1信息隐藏

信息隐藏分析技术课件.pptx

分析破解信息隐藏就是将秘密信息隐藏到一般旳非秘密旳数字媒体文件(如图像、声音、文档文件)中,从而不让对手发觉旳一种措施。而数字化信息隐藏是全新旳技术,其思想起源于隐写术。5我国古代藏头诗、藏尾诗、漏格诗、绘画中国,分别于1999年12月,2023年6月,2023年9月举行了三次信息隐藏技术研讨会信息隐藏旳应用2.基于MP3Stego隐写术旳实例攻击MP3Stego工作流程MP3Stego攻击概述MP3文件对于以上三种攻击算法,我们进行了主观(听觉)和客观(统计分布、信噪比、有关性等)上旳检验。经过上面公式

几类典型的信息隐藏与隐藏分析原理、现状与展望.docx

几类典型的信息隐藏与隐藏分析原理、现状与展望信息隐藏是一种将一段秘密信息或者数据嵌入到另一些表面上无关的数据流中,以达到隐藏真正信息的目的的技术。信息隐藏在现实生活中的应用非常广泛,它不仅可以保护用户的隐私,还可以用于数字版权保护,卫星信号传输等领域。本文将分别介绍几个典型的信息隐藏技术,包括文本信息隐藏、语音信息隐藏、图像信息隐藏和视频信息隐藏,并探讨其隐藏分析的原理,现状与展望。一、文本信息隐藏文本信息隐藏是一种将秘密消息嵌入到文本中的技术。文本信息隐藏技术不仅仅有利于将隐藏的信息传递给接收者,同时也