基于匿名的轨迹隐私保护技术研究.docx

快乐****蜜蜂

在线预览结束,喜欢就下载吧,查找使用更方便

相关资料

基于匿名的轨迹隐私保护技术研究.docx

基于匿名的轨迹隐私保护技术研究基于匿名的轨迹隐私保护技术研究随着移动互联网和位置服务的普及,轨迹数据的采集和分析已经成为实际生活中的常态。然而,在这个过程中,个体的轨迹数据也存在被滥用的风险,例如恶意行为者可以通过轨迹数据来获取个体的个人隐私并进行追踪等。因此,为了保护个体的轨迹隐私,研究基于匿名的轨迹隐私保护技术非常重要。在轨迹隐私保护技术中,匿名化是一个核心概念,即通过对轨迹数据进行变换和扰动,从而使得敏感的个人隐私信息不再易于被恶意使用。匿名化技术可以分为两个层面:空间匿名和时间匿名。空间匿名是指通

基于K-匿名的轨迹隐私保护相关技术研究.docx

基于K-匿名的轨迹隐私保护相关技术研究随着全球卫星定位系统、智能手机等移动设备的普及,轨迹数据的获取变得越来越容易。然而,这些数据中含有用户的个人信息,如家庭住址、公司地址等,如果不加保护地发布或出售,可能会对用户的隐私造成威胁。因此,保护轨迹数据的隐私成为一个重要问题。其中,K-匿名是一种常见的轨迹隐私保护技术。K-匿名的基本思想是将数据集划分为不重叠的K个分组,使得在一个分组中的任何记录都与该分组中至少另外K-1个记录的属性相同。这样可以保证每个分组中的记录不可区分,从而保护隐私。在轨迹数据中,分组可

基于语义信息的匿名轨迹隐私保护方法.pdf

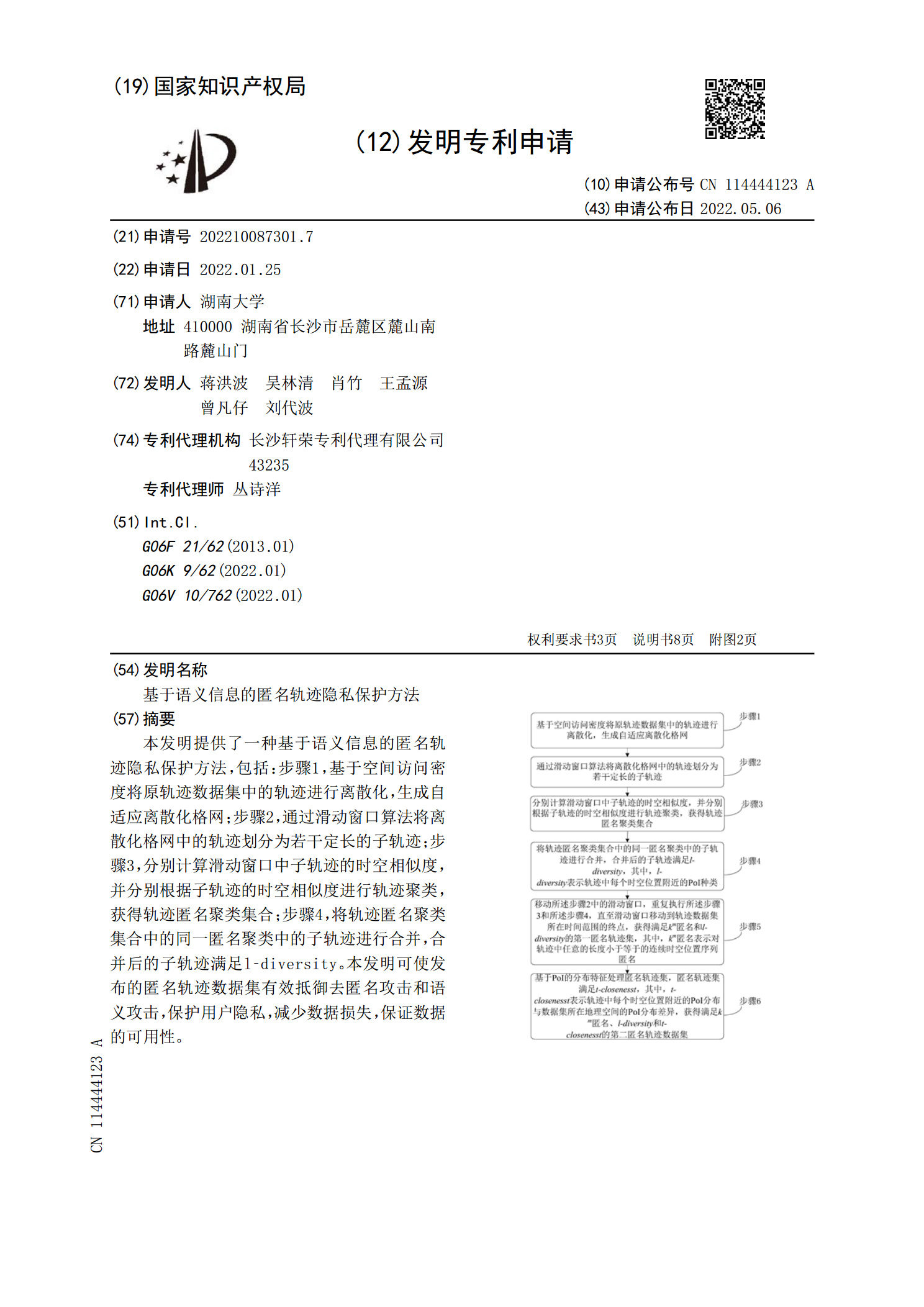

本发明提供了一种基于语义信息的匿名轨迹隐私保护方法,包括:步骤1,基于空间访问密度将原轨迹数据集中的轨迹进行离散化,生成自适应离散化格网;步骤2,通过滑动窗口算法将离散化格网中的轨迹划分为若干定长的子轨迹;步骤3,分别计算滑动窗口中子轨迹的时空相似度,并分别根据子轨迹的时空相似度进行轨迹聚类,获得轨迹匿名聚类集合;步骤4,将轨迹匿名聚类集合中的同一匿名聚类中的子轨迹进行合并,合并后的子轨迹满足l?diversity。本发明可使发布的匿名轨迹数据集有效抵御去匿名攻击和语义攻击,保护用户隐私,减少数据损失,保

基于多匿名器的轨迹隐私保护方法.pptx

基于多匿名器的轨迹隐私保护方法目录添加目录项标题多匿名器的概述匿名器的定义多匿名器的优势匿名器在轨迹隐私保护中的应用基于多匿名器的轨迹隐私保护方法轨迹隐私保护的挑战多匿名器的设计原则保护轨迹隐私的方法方法的有效性和安全性分析多匿名器的实现方式实现多匿名器的基本步骤关键技术的实现细节实现过程中的难点和挑战多匿名器的应用场景和案例分析应用场景的概述案例分析:基于多匿名器的轨迹隐私保护系统案例分析:多匿名器在移动支付中的应用多匿名器的性能评估和优化性能评估的方法和指标多匿名器的性能测试结果性能优化策略和建议总结

基于差分隐私的匿名组LBS轨迹隐私保护模型.docx

基于差分隐私的匿名组LBS轨迹隐私保护模型基于差分隐私的匿名组LBS轨迹隐私保护模型摘要:随着移动互联网的不断发展,位置基于服务(LBS)在我们的日常生活中扮演着越来越重要的角色。然而,随着位置数据的不断收集和使用,个人的隐私面临着严重威胁。为了保护个人隐私,差分隐私成为了一种广泛应用的隐私保护模型。本文提出了一种基于差分隐私的匿名组LBS轨迹隐私保护模型,旨在保护用户的隐私同时保持有用的位置服务。1.引言位置基于服务(LBS)在我们的日常生活中起着至关重要的作用,可以提供准确的导航、推荐特定位置等功能。