高效全同态加密算法研究的任务书.docx

快乐****蜜蜂

在线预览结束,喜欢就下载吧,查找使用更方便

相关资料

高效全同态加密算法研究的任务书.docx

高效全同态加密算法研究的任务书任务书:高效全同态加密算法研究一、背景与目标:随着云计算、物联网等技术的发展,大规模数据的收集、存储和计算成为了一种趋势。然而,随之而来的数据安全性与隐私保护问题也日益严峻。为了解决这一问题,全同态加密技术应运而生,可以在不暴露数据内容的情况下进行计算。然而,传统的全同态加密算法存在着效率低下的问题,无法在大规模数据上高效地进行计算。因此,本研究的目标是探索高效全同态加密算法,提高全同态加密算法的效率,使其能够适应大数据环境下的需求。二、研究内容:1.全同态加密算法原理的研究

基于ECC的同态加密算法研究与改进的任务书.docx

基于ECC的同态加密算法研究与改进的任务书一、选题背景同态加密(homomorphicencryption)是一种特殊的加密技术,它可以在保证加密数据不被泄露的同时,对加密数据进行计算得出结果。这一技术被广泛应用于云计算、金融、医疗等领域,它可以帮助用户在不泄露数据的情况下,对数据进行计算,提高数据的安全性和隐私性。当然,同态加密算法也面临着诸多挑战,比如效率低、安全性低等问题。椭圆曲线密码算法(EllipticCurveCryptography,ECC)是一种能够达到较高安全度的密码算法,它比传统的公钥

基于整数多项式环的多对一全同态加密算法.pptx

基于整数多项式环的多对一全同态加密算法目录添加章节标题算法概述算法定义算法原理算法特点应用场景整数多项式环多项式环定义多项式环的性质整数多项式环的构造整数多项式环的应用多对一全同态加密算法全同态加密定义多对一加密原理加密过程与解密过程算法安全性分析算法实现与优化算法实现流程关键技术实现细节算法优化策略性能评估与测试结果与其他加密算法的比较与其他全同态加密算法的比较与非全同态加密算法的比较优缺点分析适用场景与限制条件未来研究方向与展望算法改进方向安全性增强策略应用领域拓展对未来全同态加密领域的影响与贡献TH

基于同态加密算法的对客风险控制方法及装置.pdf

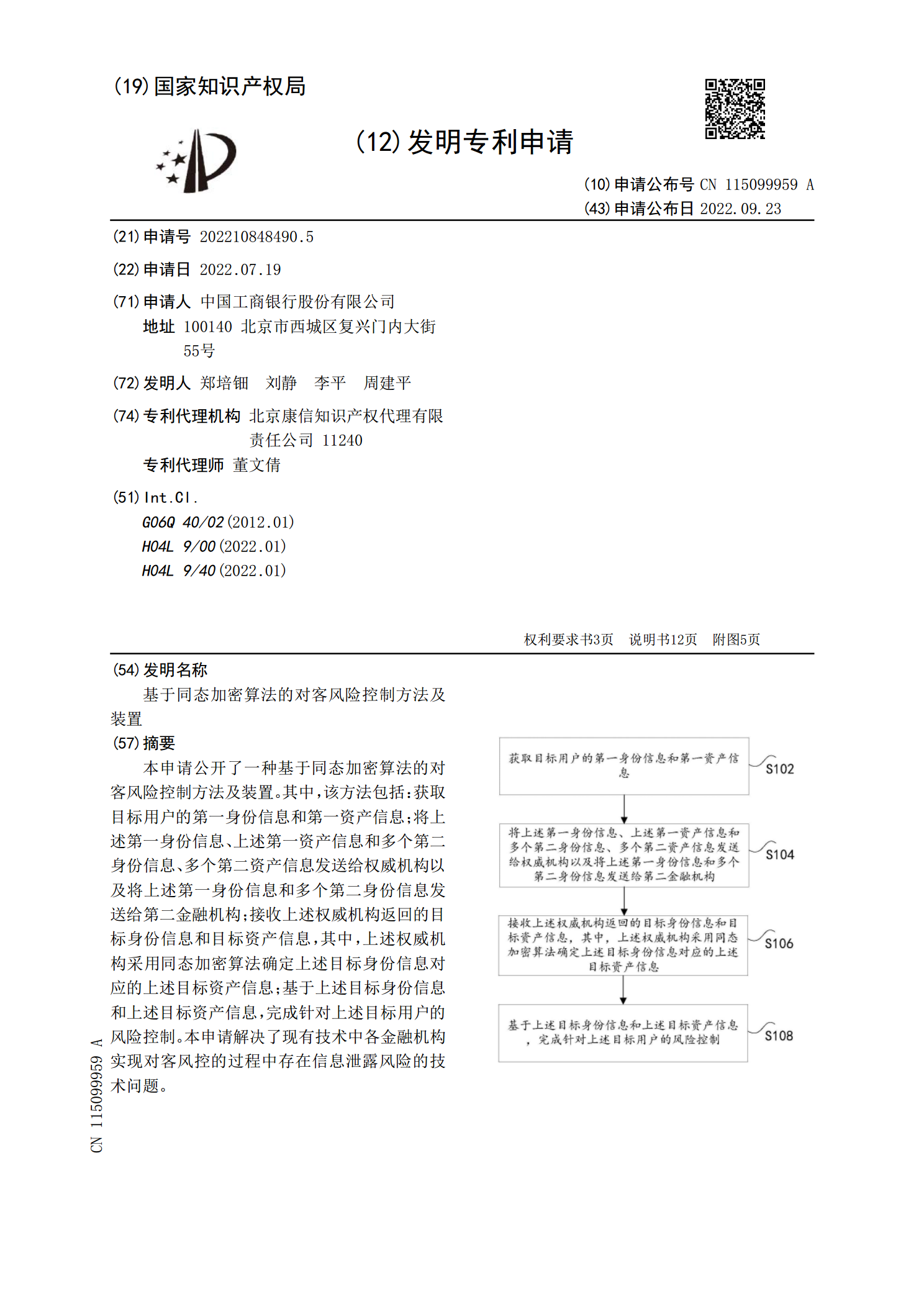

本申请公开了一种基于同态加密算法的对客风险控制方法及装置。其中,该方法包括:获取目标用户的第一身份信息和第一资产信息;将上述第一身份信息、上述第一资产信息和多个第二身份信息、多个第二资产信息发送给权威机构以及将上述第一身份信息和多个第二身份信息发送给第二金融机构;接收上述权威机构返回的目标身份信息和目标资产信息,其中,上述权威机构采用同态加密算法确定上述目标身份信息对应的上述目标资产信息;基于上述目标身份信息和上述目标资产信息,完成针对上述目标用户的风险控制。本申请解决了现有技术中各金融机构实现对客风控的

全变换半群之间的同态的任务书.docx

全变换半群之间的同态的任务书任务书题目:全变换半群之间的同态背景:在数学中,半群是一种代数结构,它是一个集合,配备了一个二元运算,满足封闭性、结合律等性质。全变换半群是一种特殊的半群,其运算为全变换(通常用符号“∘”表示)。同态是一种保持结构的映射,将一个半群映射到另一个半群,并保持二元运算之间的关系。全变换半群之间的同态是指将一个全变换半群映射到另一个全变换半群,并保持全变换运算及其性质的映射。任务描述:本次任务要求详细研究全变换半群之间的同态。具体要求如下:1.研究全变换半群的基本概念和性质,包括全变