信息安全风险评估与风险管理-PPT.ppt

lj****88

亲,该文档总共75页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

信息安全风险评估与风险管理-PPT.ppt

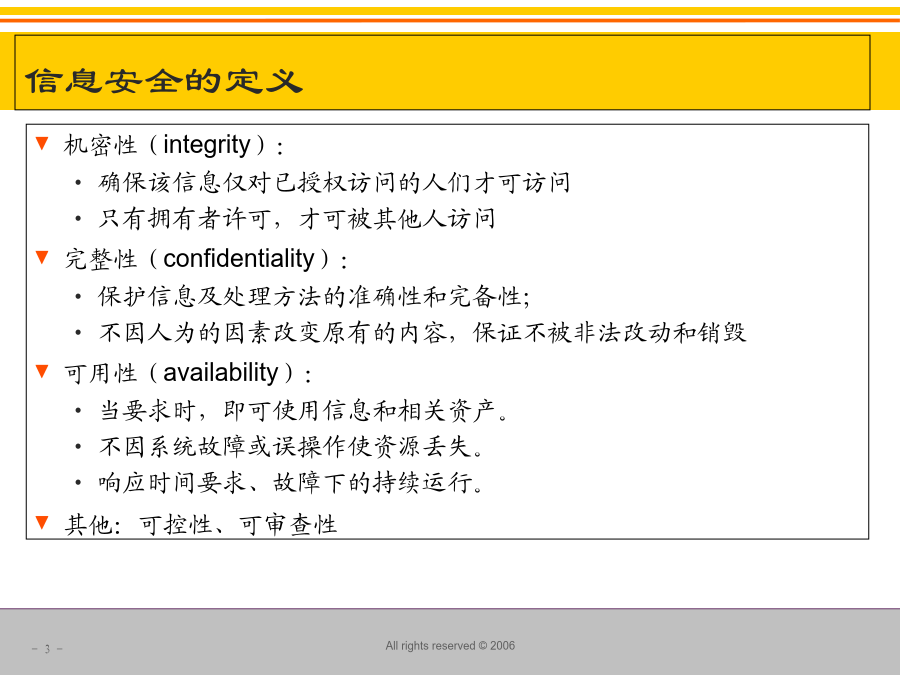

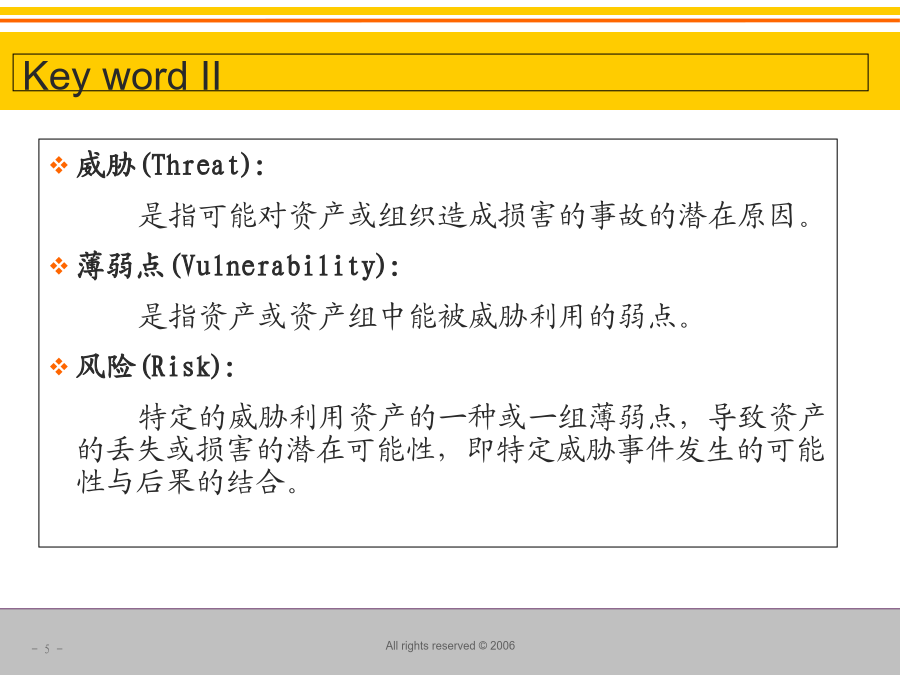

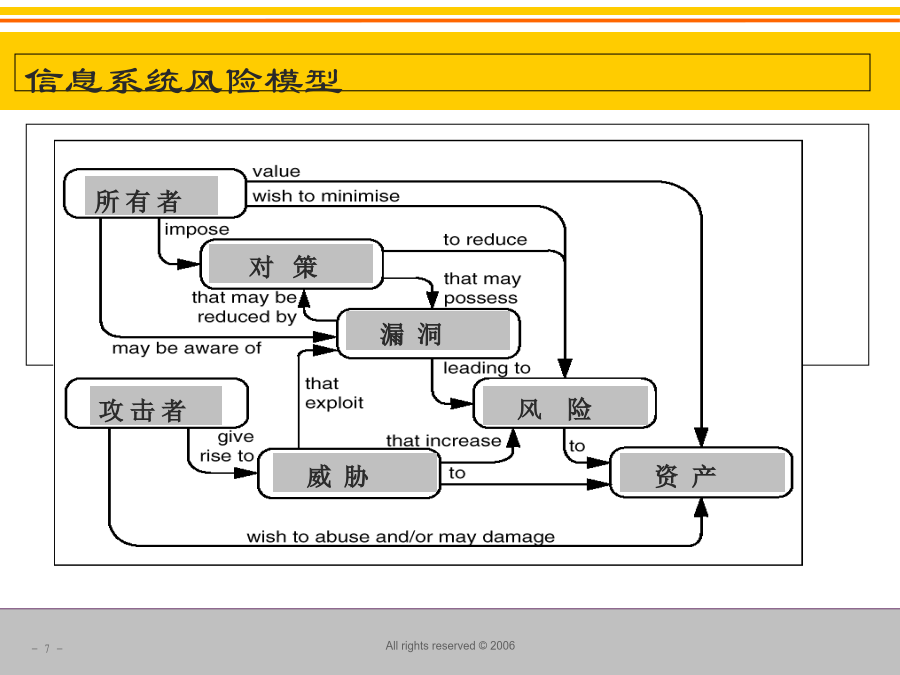

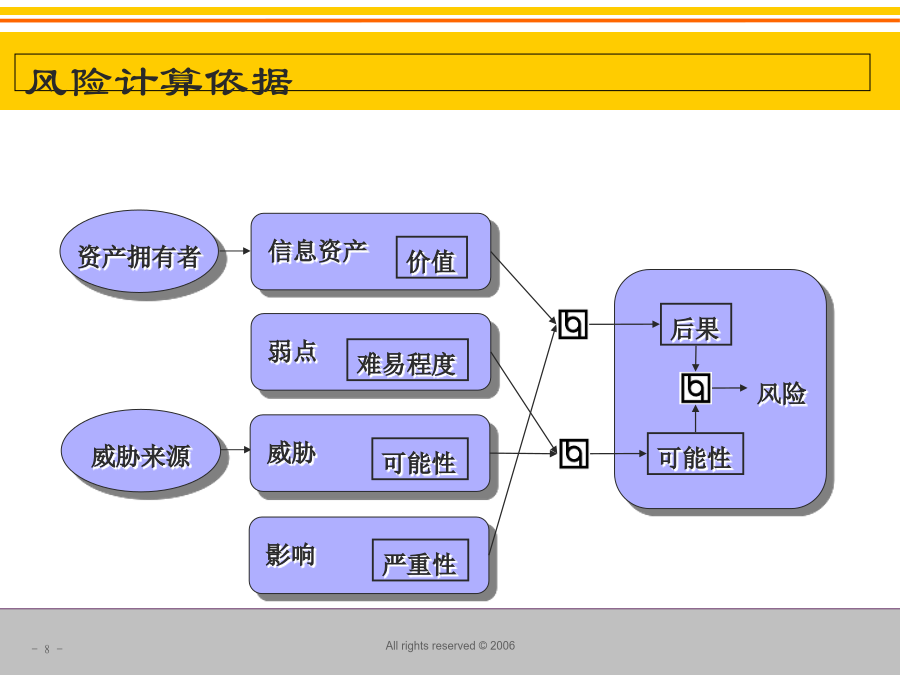

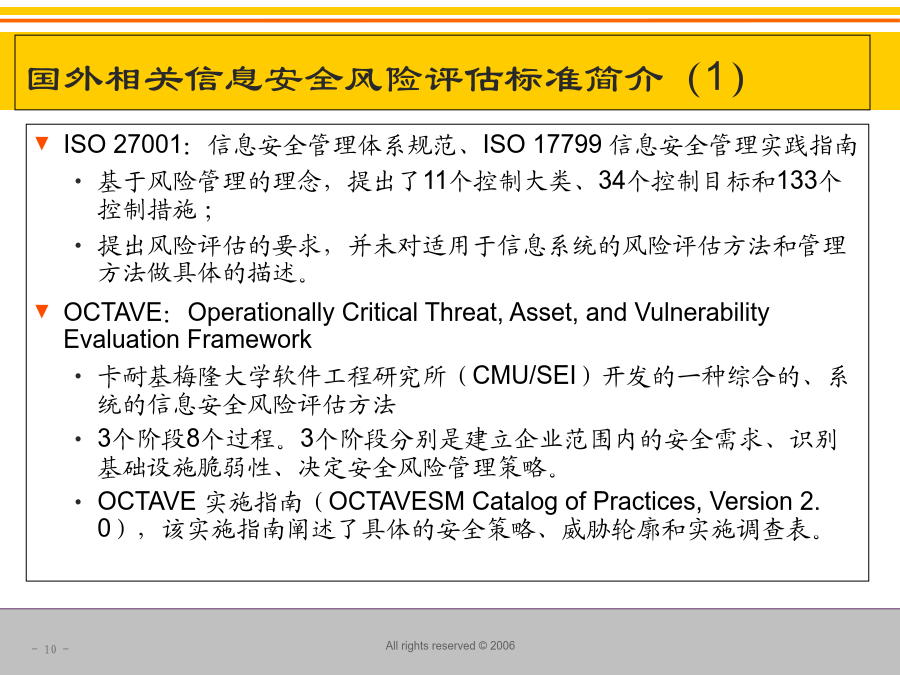

信息安全风险评估与风险管理一、风险评估中的概念及模型二、风险评估标准三、风险评估流程与方法四、风险评估的输出结果五、风险管理六、总结信息安全的定义KeywordsIKeywordII风险评估的目的和意义信息系统风险模型风险计算依据一、风险评估中的概念及模型二、风险评估标准三、风险评估流程与方法四、风险评估的输出结果五、风险管理六、总结国外相关信息安全风险评估标准简介(1)AS/NZS4360:1999风险管理澳大利亚和新西兰联合开发的风险管理标准将对象定位在“信息系统”;在资产识别和评估时,采取半定量化的

信息安全风险评估与风险管理PPT课件.ppt

信息安全风险评估与风险管理一、风险评估中的概念及模型二、风险评估标准三、风险评估流程与方法四、风险评估的输出结果五、风险管理六、总结信息安全的定义KeywordsIKeywordII风险评估的目的和意义信息系统风险模型风险计算依据一、风险评估中的概念及模型二、风险评估标准三、风险评估流程与方法四、风险评估的输出结果五、风险管理六、总结国外相关信息安全风险评估标准简介(1)AS/NZS4360:1999风险管理澳大利亚和新西兰联合开发的风险管理标准将对象定位在“信息系统”;在资产识别和评估时,采取半定量化的

风险管理与信息安全风险评估(PPT 44).ppt

风险管理与信息安全风险评估提纲一:信息化风险及风险管理研究一、信息化风险的定义二、信息化风险的主要特征三、信息化风险的内在原因第一,自然灾害第二,误操作和安全生产事故;第三,病毒、蠕虫以及网络攻击;第四,由于信任体系不完善,借助信息化手段进行欺诈;第五,因内部因素而造成的信息、数据的修改和丢失和内部泄密;;第六,因外部因素造成信息、数据的泄露、篡改和丢失;第七,安全防范措施不到位的高端技术。五、我国信息安全风险的生成机理第二,领导与组织能力不到位,统筹协调不力。(1)领导对于风险管理的重视不足,忽视电子化

信息安全风险评估与风险管理ppt课件.ppt

信息安全风险评估与风险管理汇报内容一、前言二、信息安全风险管理概述二、信息安全风险管理概述信息安全风险管理的目的和意义二、信息安全风险管理概述信息安全风险管理的范围和对象二、信息安全风险管理概述信息安全风险管理的内容和过程二、信息安全风险管理概述三维结构关系二、信息安全风险管理概述信息安全风险管理相关人员的角色和责任三、信息安全风险管理各组成部分三、信息安全风险管理各组成部分对象确立概述对象确立过程风险管理准备信息系统调查信息系统分析信息安全分析对象确立的文档三、信息安全风险管理各组成部分风险评估概述风险

信息安全风险评估-PPT.ppt

第6章信息安全风险评估技术6.1系统安全需求分析6.2信息安全风险识别6.2.1人为因素6.2.2自然灾害6.2.3基础架构故障6.3信息安全威胁分析6.4信息安全威胁分析方法大家有疑问的,可以询问和交流6.4.1通过定量分析方法进行威胁分析6.4.2构建攻击模型6.5系统漏洞识别与评估6.5.1硬件系统漏洞6.5.2软件系统漏洞控制软件漏洞主流的通信协议集的开放式架构策略中都存在着一些漏洞,目前存在的网络攻击都是由于这些漏洞所引起的。修补难度大:1.支出大;2.补丁的速度跟不上发现漏洞的速度;3.兼容性