基于图的半监督节点分类研究.docx

快乐****蜜蜂

在线预览结束,喜欢就下载吧,查找使用更方便

相关资料

基于图的半监督节点分类研究.docx

基于图的半监督节点分类研究基于图的半监督节点分类研究摘要:随着社交网络、生物网络和通信网络等大规模网络数据的快速发展,节点分类问题变得越来越重要。传统的监督学习算法在大规模网络上遇到了很大的挑战,因为节点的标签信息通常是不完全的。半监督学习算法通过将节点的标签信息与节点之间的拓扑结构相结合,可以有效地解决这一问题。本文旨在介绍基于图的半监督节点分类研究的相关工作和方法,探讨其在实际应用中的优势和挑战。1.引言节点分类是图数据分析领域的一个基本问题,其目标是根据节点的特征和拓扑结构将节点分为不同的类别。传统

基于图的半监督节点分类研究的开题报告.docx

基于图的半监督节点分类研究的开题报告开题报告:基于图的半监督节点分类研究一、研究背景随着社交网络、生物信息学、推荐系统等应用的日益普及,网络数据中的节点分类问题变得越来越重要。在节点分类中,每个节点被分配到固定数量的类别,并且该任务可以被用来预测社交网络中研究主题或节点行为的发展方向。图神经网络因其能够处理复杂输入结构数据的优势而得到广泛应用。针对复杂网络中节点分类的困难,监督学习已经获得了巨大的发展。然而,训练数据的标注成本非常高,因此半监督学习已经成为解决节点分类问题的更新方案。在训练数据有限时,这种

基于图的半监督节点分类研究的任务书.docx

基于图的半监督节点分类研究的任务书一、选题背景及意义半监督学习是机器学习领域中重要的研究方向之一,通过利用少量已标记数据以及大量未标记数据,在保持分类器准确性的同时,降低了人工标记数据的工作量。在实际应用中,往往存在大量未标记数据的情况,而标记数据的获取需要耗费大量人力、物力和时间成本,因此半监督学习在实际应用中具有重要的应用价值和意义。近年来,随着社交网络、恶意代码检测、推荐系统等领域的快速发展,图结构数据作为一种新型的数据类型,受到越来越多的关注。图结构数据有着大量的节点和边,节点之间的关系较为复杂,

基于几何邻居的半监督节点分类.docx

基于几何邻居的半监督节点分类基于几何邻居的半监督节点分类摘要:半监督节点分类是图数据领域的重要问题之一。该问题的目标是通过利用标记样本和未标记样本来预测未标记节点的类别。传统的半监督节点分类方法主要侧重于图的拓扑结构,而忽略了节点之间的几何关系。然而,节点之间的几何关系在节点分类中具有重要的作用。本文提出了一种基于几何邻居的半监督节点分类方法,该方法通过综合考虑节点之间的拓扑和几何关系,提高节点分类的准确性和鲁棒性。实验证明该方法在多个数据集上具有优越的性能。1.引言近年来,图数据挖掘在社交网络分析、推荐

基于语义引导的多层结构的半监督节点分类方法.pdf

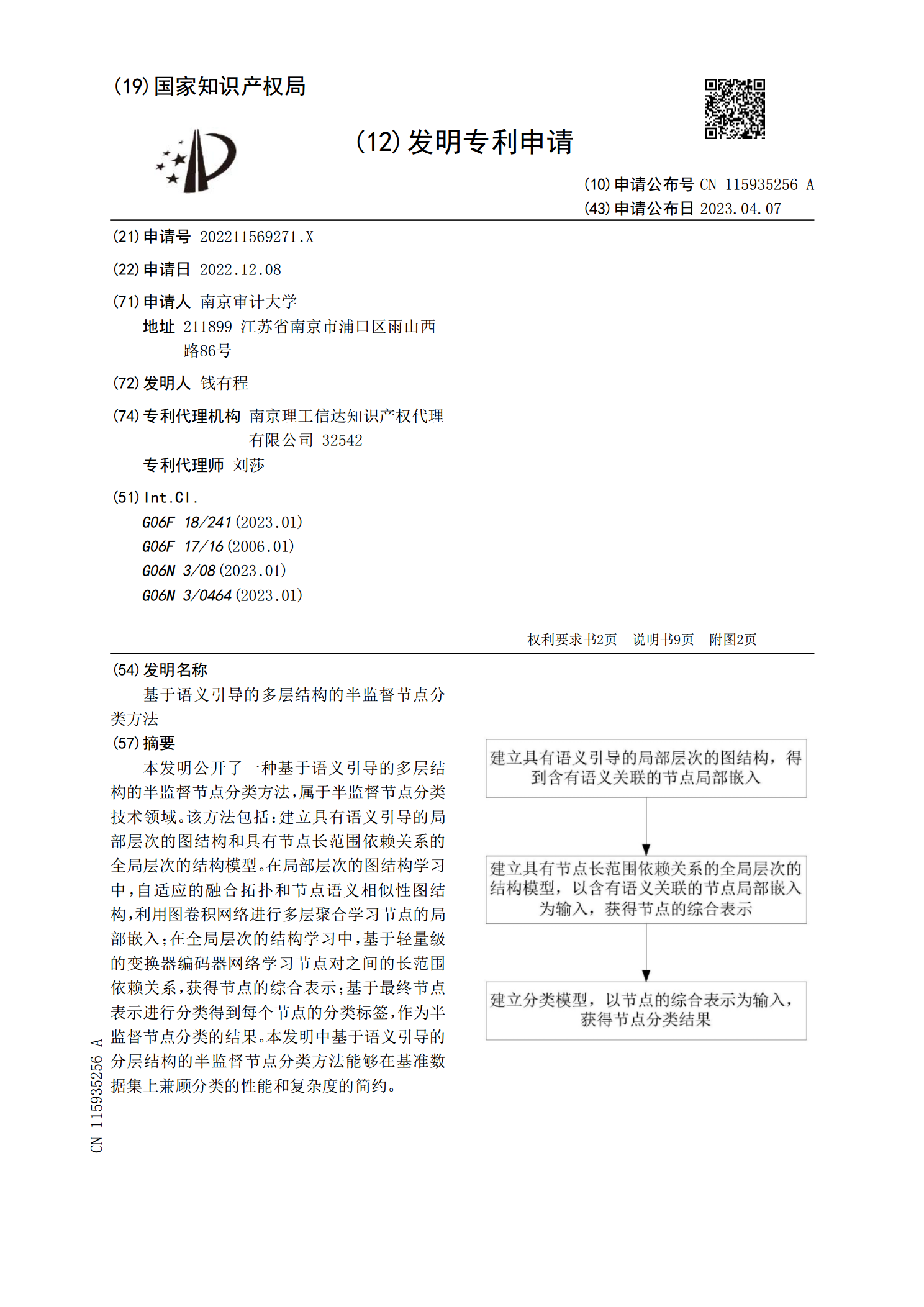

本发明公开了一种基于语义引导的多层结构的半监督节点分类方法,属于半监督节点分类技术领域。该方法包括:建立具有语义引导的局部层次的图结构和具有节点长范围依赖关系的全局层次的结构模型。在局部层次的图结构学习中,自适应的融合拓扑和节点语义相似性图结构,利用图卷积网络进行多层聚合学习节点的局部嵌入;在全局层次的结构学习中,基于轻量级的变换器编码器网络学习节点对之间的长范围依赖关系,获得节点的综合表示;基于最终节点表示进行分类得到每个节点的分类标签,作为半监督节点分类的结果。本发明中基于语义引导的分层结构的半监督节