基于BiGRU的入侵检测模型.pptx

快乐****蜜蜂

亲,该文档总共23页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

基于BiGRU的入侵检测模型.pptx

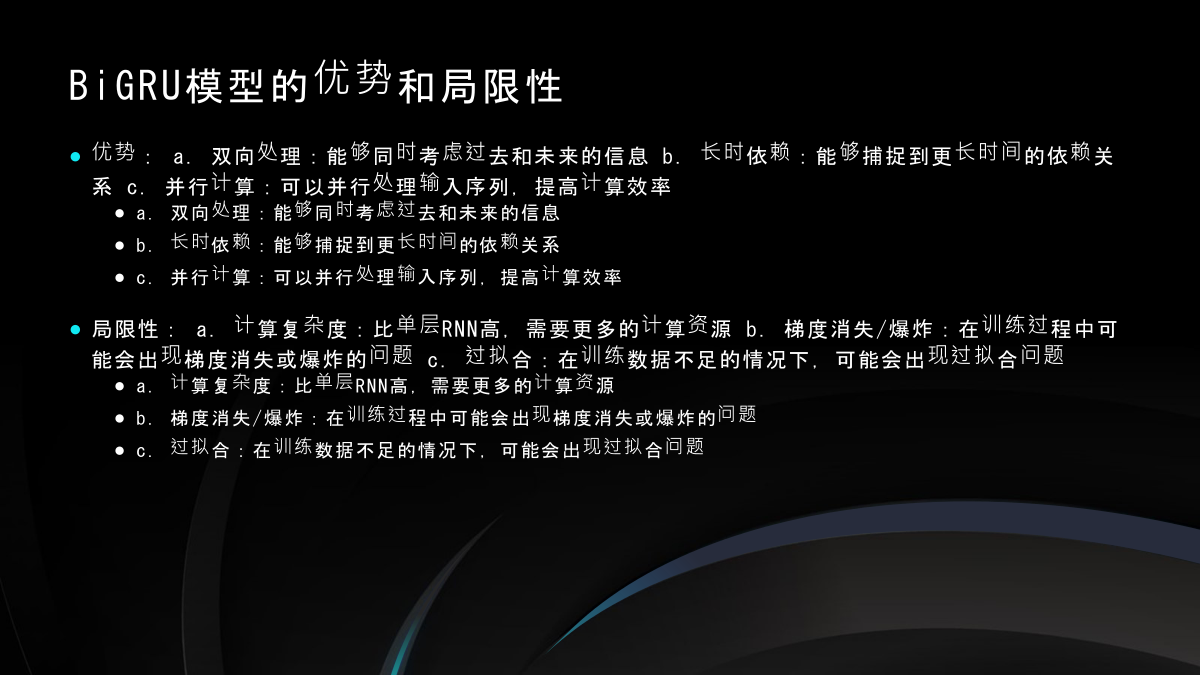

添加副标题目录PART01PART02什么是BiGRU模型BiGRU模型的工作原理BiGRU模型的优势和局限性PART03入侵检测的背景和意义基于BiGRU模型的入侵检测方法模型的训练和优化PART04实验数据集和实验环境实验结果展示性能评估和对比分析PART05基于BiGRU的入侵检测模型的应用前景未来研究方向和挑战如何提高模型的性能和泛化能力PART06研究成果总结对未来研究的建议和展望感谢您的观看

基于蜜罐技术的入侵检测模型.pptx

,目录PartOnePartTwo蜜罐的定义和作用蜜罐的分类和特点蜜罐技术的发展历程PartThree入侵检测模型的基本概念基于蜜罐技术的入侵检测模型的工作原理基于蜜罐技术的入侵检测模型的优点和局限性PartFour企业网络安全防护政府机构网络安全防护云服务提供商安全防护物联网设备安全防护PartFive企业应用案例政府机构应用案例云服务提供商应用案例物联网设备应用案例PartSix技术创新方向市场发展趋势安全防护需求变化趋势THANKS

基于云模型的入侵检测研究.docx

基于云模型的入侵检测研究随着互联网技术的不断发展和普及,网络攻击事件频发,对网络信息安全构成了严重的威胁,因此入侵检测技术越来越重要。传统的入侵检测方法主要集中在基于规则的或基于异常的检测上,这些方法都存在一定的缺陷,如漏报率高、误报率高等问题。为了解决这些问题,近年来研究人员开始探索基于云模型的入侵检测技术。云模型是由中国科学院副院长李德勇团队于2006年提出的概率分布模型,主要用于处理模糊信息和不确定性信息。云模型在入侵检测领域的应用,主要是将不确定性信息量化为云概率,并在云空间中进行计算和推理,从而

基于检测信息交换的WMNs入侵检测模型.docx

基于检测信息交换的WMNs入侵检测模型随着无线网络的发展,无线多跳网络(WirelessMeshNetworks,WMNs)成为近年来一个重要的研究热点。WMNs的拓扑结构与传统有线网络和无线自组织网络不同,在网络中存在多个无线中继节点(MeshAP),形成复杂的网络拓扑结构。然而,由于WMNs的复杂性和分布式自组织特性,网络的可操作性和可管理性表示困难。此外,WMNs面临很多安全和隐私问题,如身份欺骗、漏洞利用、网络拒绝服务等,这进一步增加了WMNs的风险。为了有效保护WMNs的安全,需要建立WMNs的

基于ARMA模型的WSN入侵检测技术.docx

基于ARMA模型的WSN入侵检测技术摘要随着无线传感器网络技术的广泛应用,网络安全问题越来越受到关注。其中,入侵检测是至关重要的一环。本文研究基于ARMA模型的WSN入侵检测技术。首先,介绍了WSN的特点和入侵检测技术的相关研究。然后,阐述了ARMA模型的原理和应用。接着,详细介绍了基于ARMA模型的WSN入侵检测技术,并通过实验验证了该技术的可行性和有效性。最后,结合实际需求和未来研究方向,对该技术的未来发展进行了展望。关键词:无线传感器网络;入侵检测;ARMA模型;时间序列分析;异常检测引言随着人们对