网络蠕虫病毒的防御研究.pptx

快乐****蜜蜂

亲,该文档总共28页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

网络蠕虫病毒的防御研究.pptx

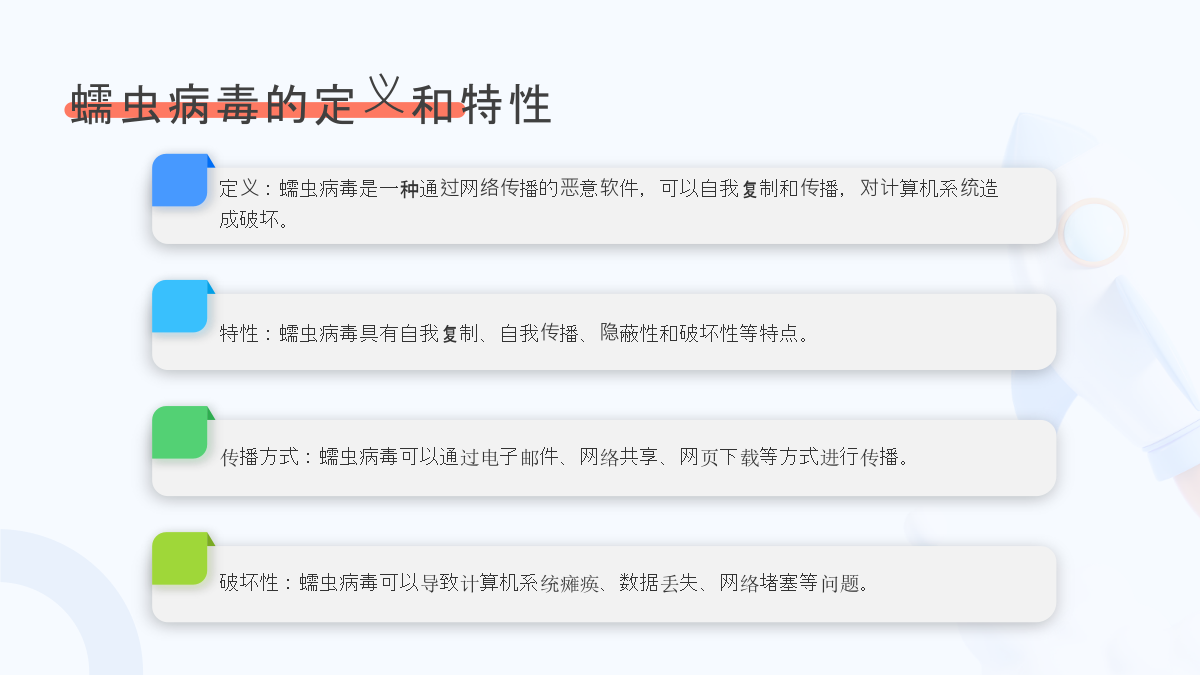

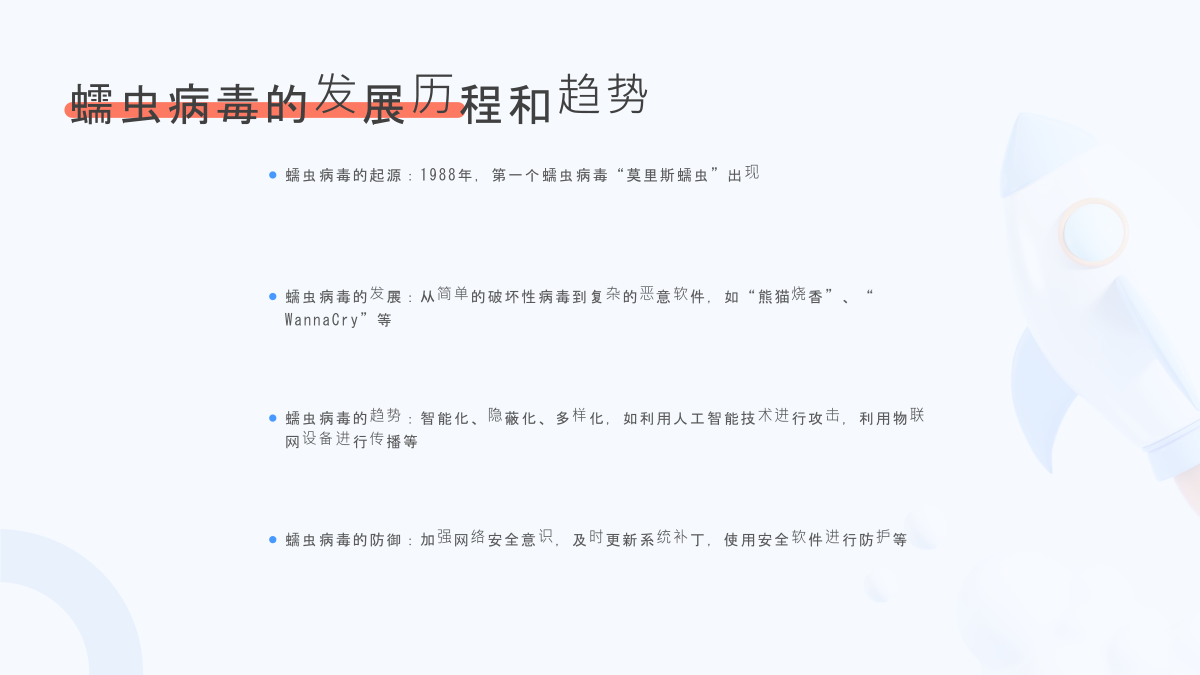

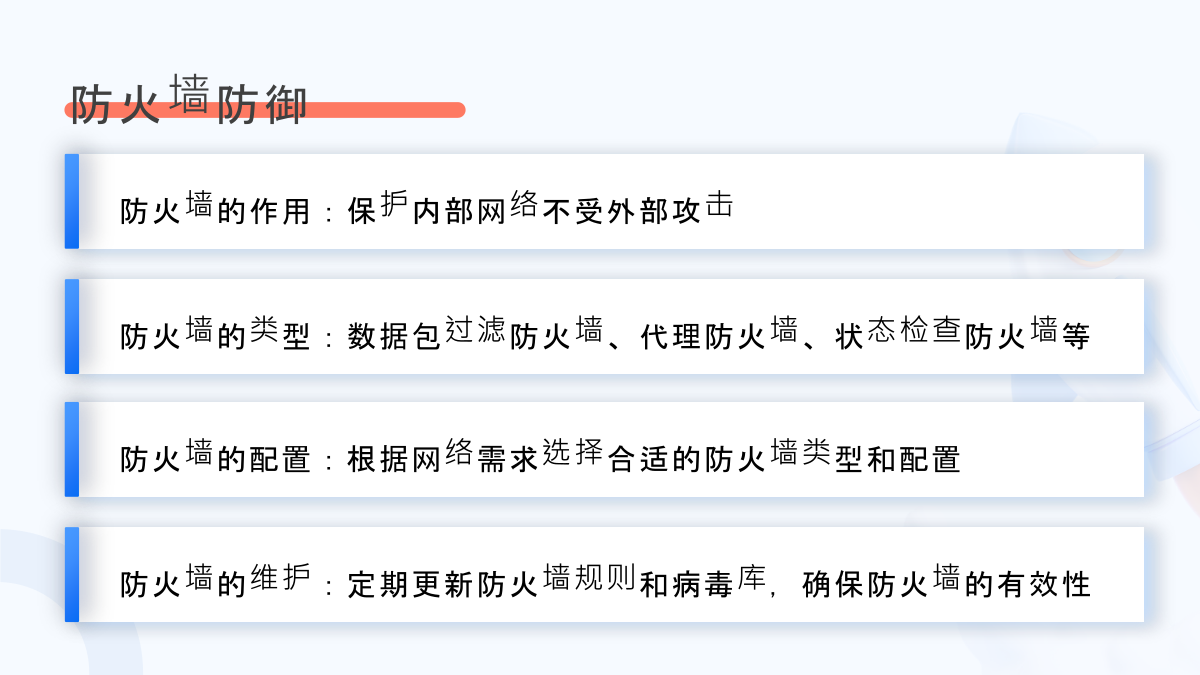

汇报人:目录PARTONEPARTTWO蠕虫病毒的定义和特性蠕虫病毒的传播方式和危害蠕虫病毒的发展历程和趋势PARTTHREE防火墙防御入侵检测系统虚拟专用网络安全漏洞扫描和修复PARTFOUR制定安全策略和规范加强用户教育和培训定期进行安全检查和评估建立快速响应机制和应急预案PARTFIVE企业网络安全防护实践教育机构网络安全防护实践个人用户网络安全防护实践公共网络安全防护实践PARTSIX人工智能技术在蠕虫病毒防御中的应用云计算安全和大数据技术在蠕虫病毒防御中的应用区块链技术在蠕虫病毒防御中的应用前景

网络蠕虫传播及防御方法研究.docx

网络蠕虫传播及防御方法研究网络蠕虫传播及防御方法研究随着互联网的快速发展,网络安全问题已经引起越来越多的关注。其中,网络蠕虫是一种可以自行复制、传播和执行恶意代码的网络安全威胁。网络蠕虫的存在极大地威胁了网络的安全和稳定,因此对于网络蠕虫的传播及防御方法进行研究具有重要的现实意义。一、网络蠕虫的传播方式网络蠕虫的传播方式主要有以下几种:1.通过漏洞攻击传播网络蠕虫可以通过攻击系统存在的漏洞来进入系统并传播。这种传播方式的优点是快速且有效,但它需要依赖于目标系统存在的漏洞,而且一旦该漏洞被修复,该传播方式就

网络蠕虫的传播模型与防御策略研究.pptx

汇报人:目录PARTONEPARTTWO定义:网络蠕虫是一种恶意程序,通过互联网传播,可以自我复制和传播特性:隐蔽性、破坏性、传播性、潜伏性、可逆性、可塑性、可扩展性、可定制性、可升级性、可移植性、可集成性、可管理性、可监控性、可预测性、可防御性、可恢复性、可审计性、可追溯性、可识别性、可检测性、可隔离性、可清除性、可恢复性、可审计性、可追溯性、可识别性、可检测性、可隔离性、可清除性、可恢复性、可审计性、可追溯性、可识别性、可检测性、可隔离性、可清除性、可恢复性、可审计性、可追溯性、可识别性、可检测性、可

网络蠕虫传播及防御方法研究的综述报告.docx

网络蠕虫传播及防御方法研究的综述报告随着互联网技术的日益发展,越来越多的人们依赖网络进行工作、学习和社交。然而,网络安全问题也随之变得日益突出。网络蠕虫作为一种致命的网络攻击手段,在保护网络安全方面具有重要的意义。本文将从网络蠕虫的传播方式、特征以及防御方法展开综述。一、网络蠕虫的传播方式网络蠕虫是一种用于在网络中自我复制和传播的程序,与病毒不同,它不依赖于宿主程序。网络蠕虫的传播过程一般包括以下几个步骤:1.寻找漏洞:网络蠕虫会扫描网络中的目标主机,寻找可利用的漏洞。这些漏洞可能是操作系统或软件中的任何

局域网变种WannaCry蠕虫病毒综合防御方法研究.pptx

,目录PartOne病毒特征传播方式危害程度最新变种特点PartTwo基础防御措施高级防御措施应急响应机制安全漏洞修复PartThree安全意识培训定期安全检查制定应急预案安全制度建设PartFour加强国际合作完善法律法规强化监管力度提高网络安全意识PartFive新型防御技术发展人工智能在病毒防御中的应用网络安全人才培养与储备国际合作与交流的重要性THANKS