密码学基础(古典密码-素材).ppt

天马****23

亲,该文档总共47页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

密码学基础(古典密码-素材).ppt

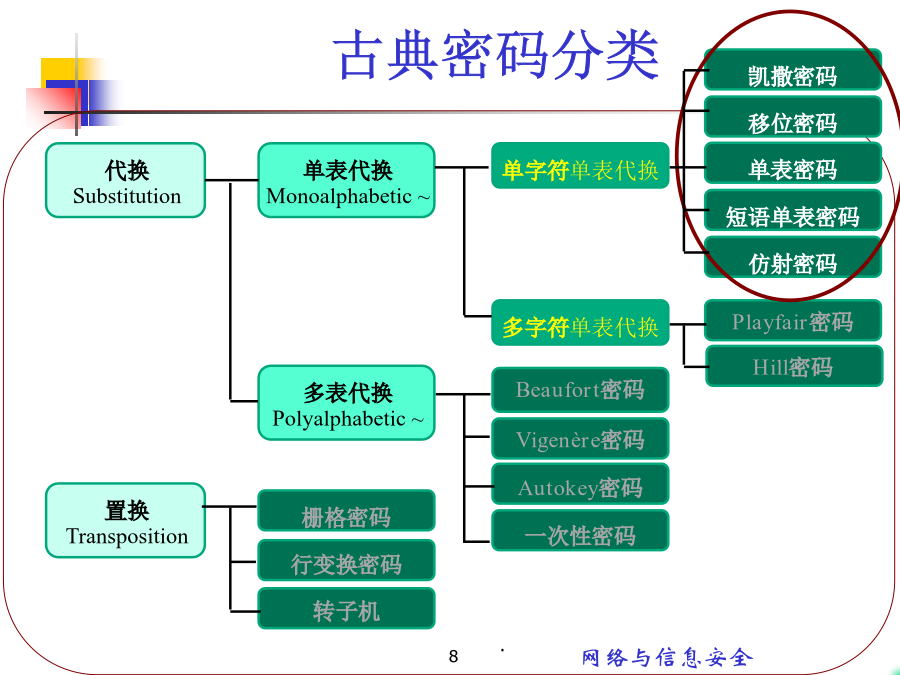

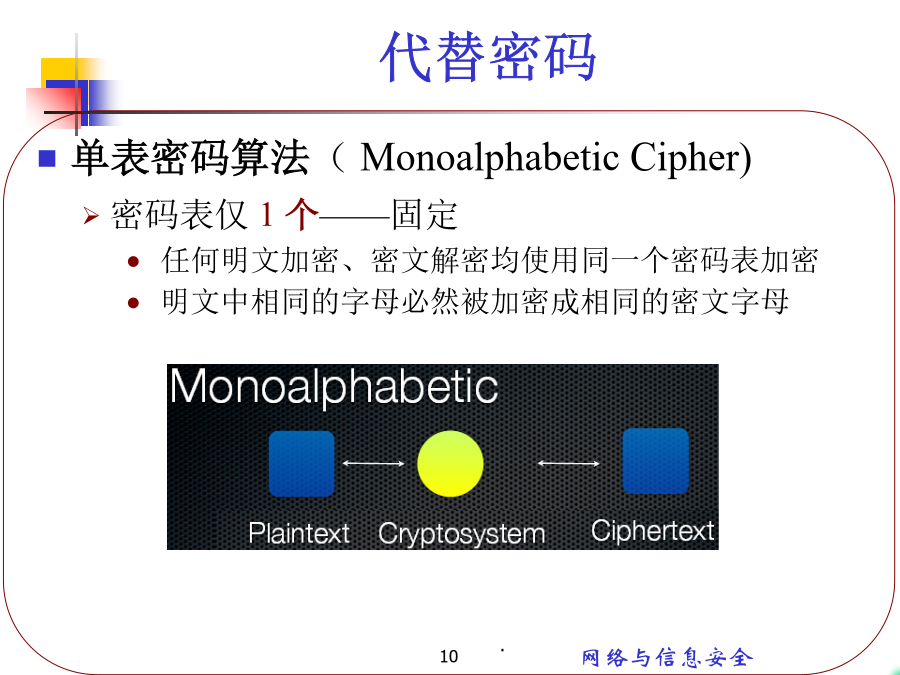

古典密码算法2015-6-9提纲当今的信息网络蕴含了表现为信息形式的多种巨大利益政治的、军事的、经济的、商业的……通过网络非法获取和利用信息可能随时发生互联网的开放性是根源网络安全已成为网络设计、建设和维护的重要内容密码学/密码算法成为保护网络信息的利器以数学为工具,将信息明文变换为密文成为保护信息的核心屏障密码学的目的合法通信双方Alice和Bob在不安全的信道上进行安全通信,而破译者Oscar不能理解他们通信的内容“安全”指机密性、完整性、鉴别、不可抵赖简单加密系统模型密码系统包含带参数K的变换EK(

第二讲密码学基础古典密码学.ppt

密码学基础--古典密码密码学的起源和发展第1阶段—从古代到1949年第1阶段—从古代到1949年第1阶段—从古代到1949年第1阶段—从古代到1949年第1阶段—从古代到1949年20世纪早期密码机关于二战的密码小插曲第2阶段—从1949年到1975年第3阶段—从1976年至今第3阶段—从1976年至今古典密码1.1密码学的基本概念1.1密码学的基本概念1.1密码学的基本概念1.1密码学的基本概念1.1密码学的基本概念1.1密码学的基本概念1.1密码学的基本概念1.2古典密码体制1棋盘密码棋盘密码是公元前

简单密码学补充古典密码学 ppt.pptx

简单密码学补充古典密码学简单密码学密码学基础知识密码学得发展历史相关术语明文M(Message)待加密得信息密文C(cipher)明文经过加密变换得隐蔽得形式加密过程C=f(m,k1)=Ek1(m)解密过程m=Dk2(C)先加密后再解密消息,原始得明文将恢复出来,下面得等式必须成立:Dk2(Ek1(M))=M几种典型得古典密码体制几种典型得单表古典密码体制Caesar密码表Caesar密码Caesar密码得攻击分析大家有疑问的,可以询问和交流Caesar密码Caesar密码攻击Caesar密码攻击另外,有

古典密码学介绍.doc

F05030285050309204摘要:本文介绍了密码学的产生,在非对称密码出现之前的发展历程,加密方法以及其缺陷和破解方法,并简要介绍了著名的ENIGMA密码机的原理。关键词:密码学密钥明文密文引言:人类使用密码的历史,从今天已知的,最早可以一直追溯到古巴比伦人的泥板文字。古埃及人,古罗马人,古阿拉伯人……几乎世界历史上所有文明都使用过密码。军事和外交一直是密码应用的最重要的领域,为了在通讯过程中保护自己信息不被外人所知,诞生了形形色色的密码;而为了刺探于己不利的秘密,人们又绞尽脑汁地试图破译对手的密

密码学_实验一_古典密码算法_C语言.doc

计算机密码应用基础林海2009060619数学与软件科学学院实验报告学期:_2011_至_2012_第__2学期2012年月日课程名称:_专业:信息与计算科学_2009_级_06_班实验编号:实验项目_指导教师__姓名:林海学号:2009060619实验成绩:___实验一古典密码算法实验原理古典密码算法历史上曾被广泛应用,大都比较简单,使用手工和机械操作来实现加密和解密。它的主要应用对象是文字信息,利用密码算法实现文字信息的加密和解密。下面介绍两种常见的具有代表性的古典密码算法,以帮助读者对密码算法建立一