基于寄存器随机分组的抗功耗攻击方法.pdf

猫巷****婉慧

在线预览结束,喜欢就下载吧,查找使用更方便

相关资料

基于寄存器随机分组的抗功耗攻击方法.pdf

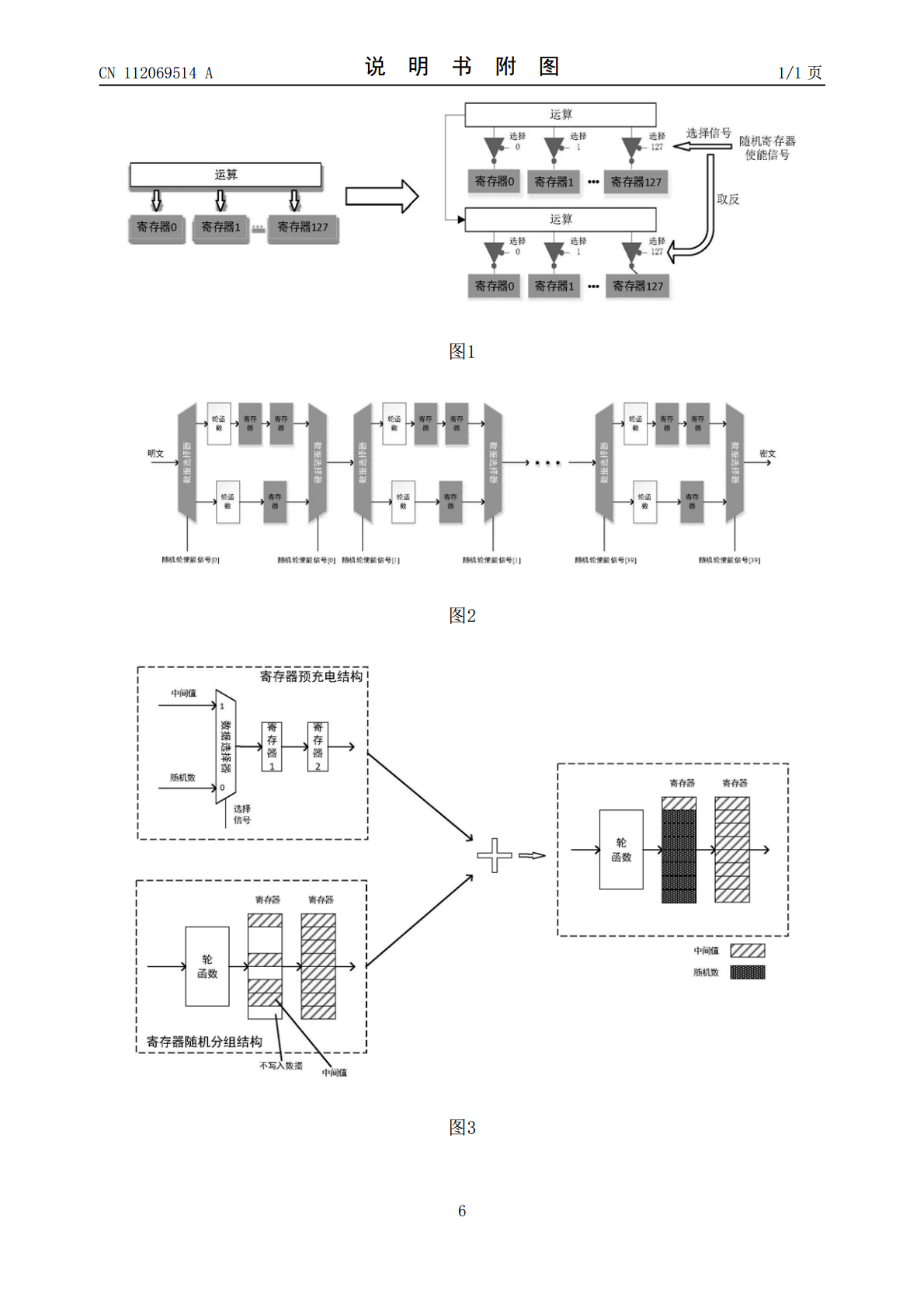

本发明公开了一种基于寄存器随机分组的抗功耗攻击方法,将运行加密算法写入寄存器的过程分为两次,根据随机数选择不同位置混合随机数分两次写入;其次根据另一个随机数选择是否将本次写入寄存器的操作改为前述的操作;结合寄存器随机分组与随机预充电方案可以显著提升抗功耗攻击能力。本发明方法在密码算法运算的过程中,将中间值写入寄存器的过程分为两次随机执行,满足较低的资源开销和较低的功耗增长的设计需求,然后将此方案在每轮的应用同样随机化,以增加运算中密码算法整体运算时间的不确定性。为进一步提升抗功耗攻击能力,将寄存器随机分组

基于随机加法链的抗功耗攻击的方法.pdf

一种基于随机加法链的抗功耗攻击的方法。目前存在的基于加法链的字节替换方案中,只有固定的一条加法链,这些方案很难抵抗高阶侧信道攻击。十六个输入使用的是同一条加法链,攻击者只要成功攻击其中一条,就能破解密钥,这给密码算法带来严重的威胁。一种基于随机加法链的抗功耗攻击的方法,通过随机数发生器生成不同的数字,其大小在1到16之间且互不相等。每个字节根据对应位置生成的随机大小来调用相应的加法链,这样的操作使得每一轮字节替换各字节调用的加法链都不完全相同,提高了侧信道攻击的难度,攻击者需要通过更加复杂的运算才能破解密

分组密码算法抗功耗攻击和故障攻击的方法.docx

分组密码算法抗功耗攻击和故障攻击的方法摘要:分组密码算法是现代密码学中常用的一种加密技术,它被广泛应用于各个领域的信息保护。然而随着攻击手段的不断进步,分组密码算法面临着越来越多的安全威胁。功耗攻击和故障攻击是当前较为常见的攻击手段之一,本文主要探讨分组密码算法抵制功耗攻击和故障攻击的方法。(一)研究背景随着现代计算技术的不断发展,加密技术一直是信息安全领域中的一个热点。分组密码算法作为一种常用的加密方式,被广泛应用于各个领域,例如银行、电子商务、政府机构等。然而,随着攻击手段的不断升级,分组密码算法也面

一种抗侧信道攻击的随机功耗方法.docx

一种抗侧信道攻击的随机功耗方法标题:一种抗侧信道攻击的随机功耗方法摘要:侧信道攻击是一种针对加密设备的攻击方式,通过对加密设备的功耗、电磁辐射、计算时间等侧信道进行监测分析,来推断出设备中的密钥信息。为了防止这种攻击,本文提出了一种抗侧信道攻击的随机功耗方法。该方法通过在密码设备上引入随机功耗,并采用一定的随机性设计,使攻击者无法准确推断设备内部的操作和密钥信息。实验证明,采用该方法可以有效降低侧信道攻击的成功概率,提高密码设备的安全性。关键词:侧信道攻击、随机功耗、安全性、加密设备1.引言在当今信息安全

随机插入伪轮运算对的抗功耗攻击方法.pdf

本发明是一种随机插入伪轮运算对的抗功耗攻击方法,用于信息安全领域的智能卡芯片。本发明利用在轮运算中各模块之间随机插入伪轮运算对的方法,设计了抗功耗攻击的AES硬件电路。此AES硬件电路在智能卡中承担加密运算协处理器的作用。伪轮运算对为两个轮运算操作,一个正向的加密计算,另一个逆向的解密计算,因此伪轮运算对不影响数据逻辑,但是可以扰乱电路功耗开销,起到抗功耗攻击的效果。本发明能够有效地防御针对智能卡芯片的功耗攻击,可应用于对智能卡芯片安全性要求较高的设计中。