计算机系统安全与访问控制.ppt

天马****23

亲,该文档总共32页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

计算机系统安全与访问控制.ppt

2024年9月15日星期日3时30分2024年9月15日星期日3时30分2024年9月15日星期日3时30分2024年9月15日星期日3时30分2024年9月15日星期日3时30分2024年9月15日星期日3时30分2024年9月15日星期日3时30分2024年9月15日星期日3时30分2024年9月15日星期日3时30分2024年9月15日星期日3时30分2024年9月15日星期日3时30分2024年9月15日星期日3时30分2024年9月15日星期日3时30分2024年9月15日星期日3时30分202

计算机系统安全与访问控制.ppt

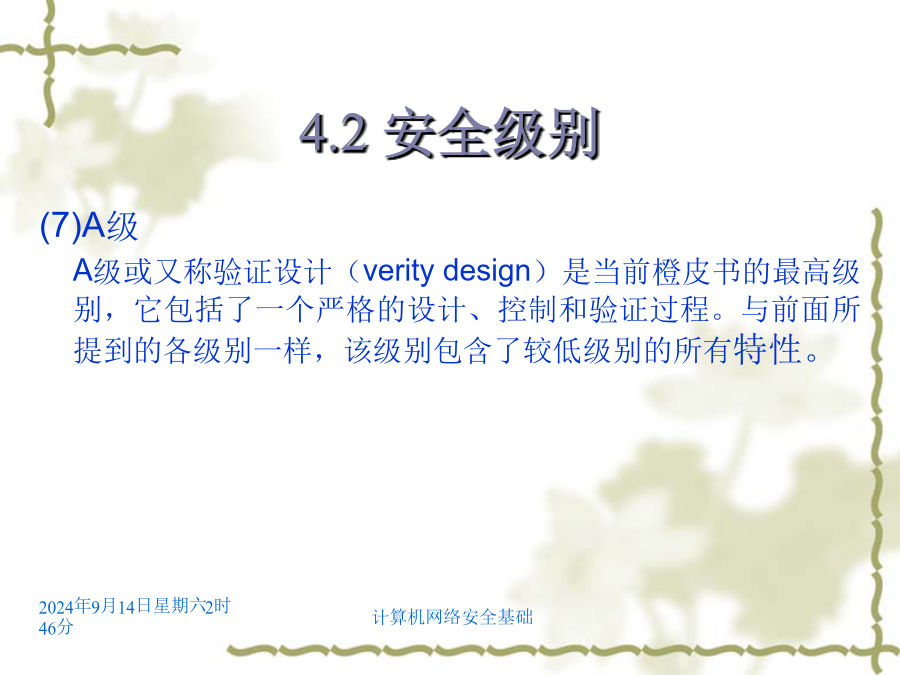

第4章计算机系统安全与访问控制4.1什么是计算机安全1.计算机系统的安全需求(l)保密性(2)安全性(3)完整性(4)服务可用性(5)有效性和合法性(6)信息流保护2.计算机系统安全技术(1)实体硬件安全(2)软件系统安全(3)数据信息安全(4)网络站点安全(5)运行服务安全(6)病毒防治技术(7)防火墙技术(8)计算机应用系统的安全评价(1)D级(2)C1级C级有两个安全子级别:C1和C2。C1级,又称选择性安全保护。(3)C2级除了C1级包含的特性外,C2级别应具有访问控制环境(controlled-

计算机系统安全与访问控制.ppt

第4章计算机系统安全与访问控制4.1什么是计算机安全1.计算机系统的安全需求(l)保密性(2)安全性(3)完整性(4)服务可用性(5)有效性和合法性(6)信息流保护2.计算机系统安全技术(1)实体硬件安全(2)软件系统安全(3)数据信息安全(4)网络站点安全(5)运行服务安全(6)病毒防治技术(7)防火墙技术(8)计算机应用系统的安全评价(1)D级(2)C1级C级有两个安全子级别:C1和C2。C1级又称选择性安全保护。(3)C2级除了C1级包含的特性外C2级别应具有访问控制环境(con

计算机系统安全 zl第3章 访问控制策略.ppt

第3章访问控制策略访问控制的基本任务:防止非法用户进入系统及合法用户对系统资源的非法使用,保证对客体的所有直接访问都是被认可的。访问控制需采取两种措施:识别和确认访问系统的用户;决定该用户对某一资源可进行何种类型的访问;3.1访问控制3.2访问控制策略3.2.1关于安全性管理方式的策略(1)采用集中控制还是分散控制。集中控制是由一个单一的授权者控制系统的所有安全性侧面。(2)采用所有权的概念还是管理者的概念。所有权的概念就是允许所有者对自己的文件进行每一种访问,他还拥有对自己文件访问权的授予及撤销权。管理

windows系统安全访问控制ppt课件.ppt

第五章:访问控制内容1访问控制概述访问控制矩阵模型安全策略访问控制列表(ACL)保护位访问控制策略类型2Windows安全模型2.1保护客体对象—安全描述符Windows2000可保护的对象列表文件和文件夹网络共享打印机管道进程和线程服务每一个安全性对象都有一个安全性描述符与之相连2.1保护客体对象DACL(discretionaryaccess-controllist):用来做访问控制,决定用户是否有相关权限SACL(securityaccess-controllist):用于审计的列表2.1保护客体对