一种邮件攻击溯源方法及系统.pdf

Ch****49

亲,该文档总共12页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

一种邮件攻击溯源方法及系统.pdf

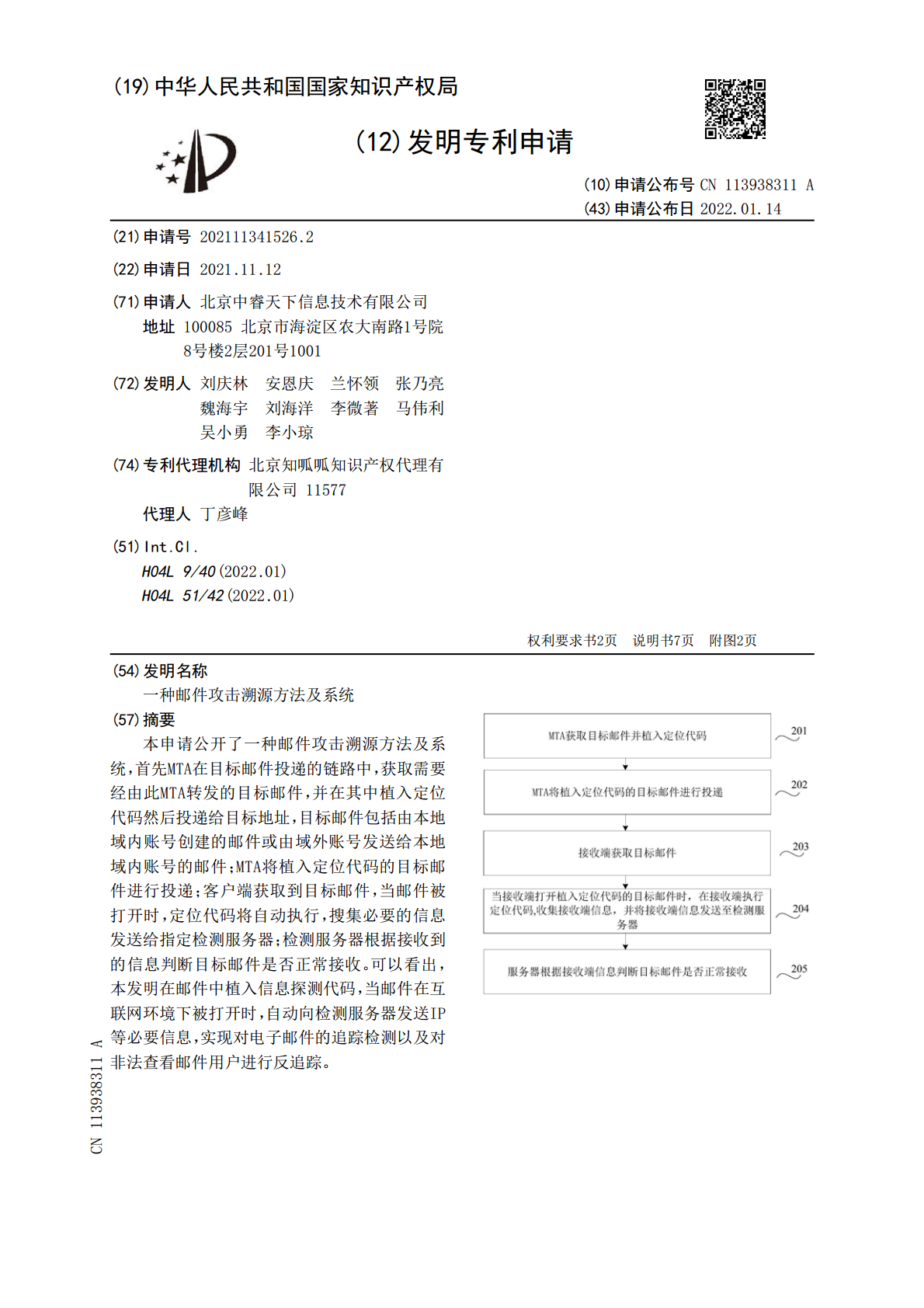

本申请公开了一种邮件攻击溯源方法及系统,首先MTA在目标邮件投递的链路中,获取需要经由此MTA转发的目标邮件,并在其中植入定位代码然后投递给目标地址,目标邮件包括由本地域内账号创建的邮件或由域外账号发送给本地域内账号的邮件;MTA将植入定位代码的目标邮件进行投递;客户端获取到目标邮件,当邮件被打开时,定位代码将自动执行,搜集必要的信息发送给指定检测服务器;检测服务器根据接收到的信息判断目标邮件是否正常接收。可以看出,本发明在邮件中植入信息探测代码,当邮件在互联网环境下被打开时,自动向检测服务器发送IP等必

一种基于钓鱼邮件溯源APT攻击事件的方法及系统.pdf

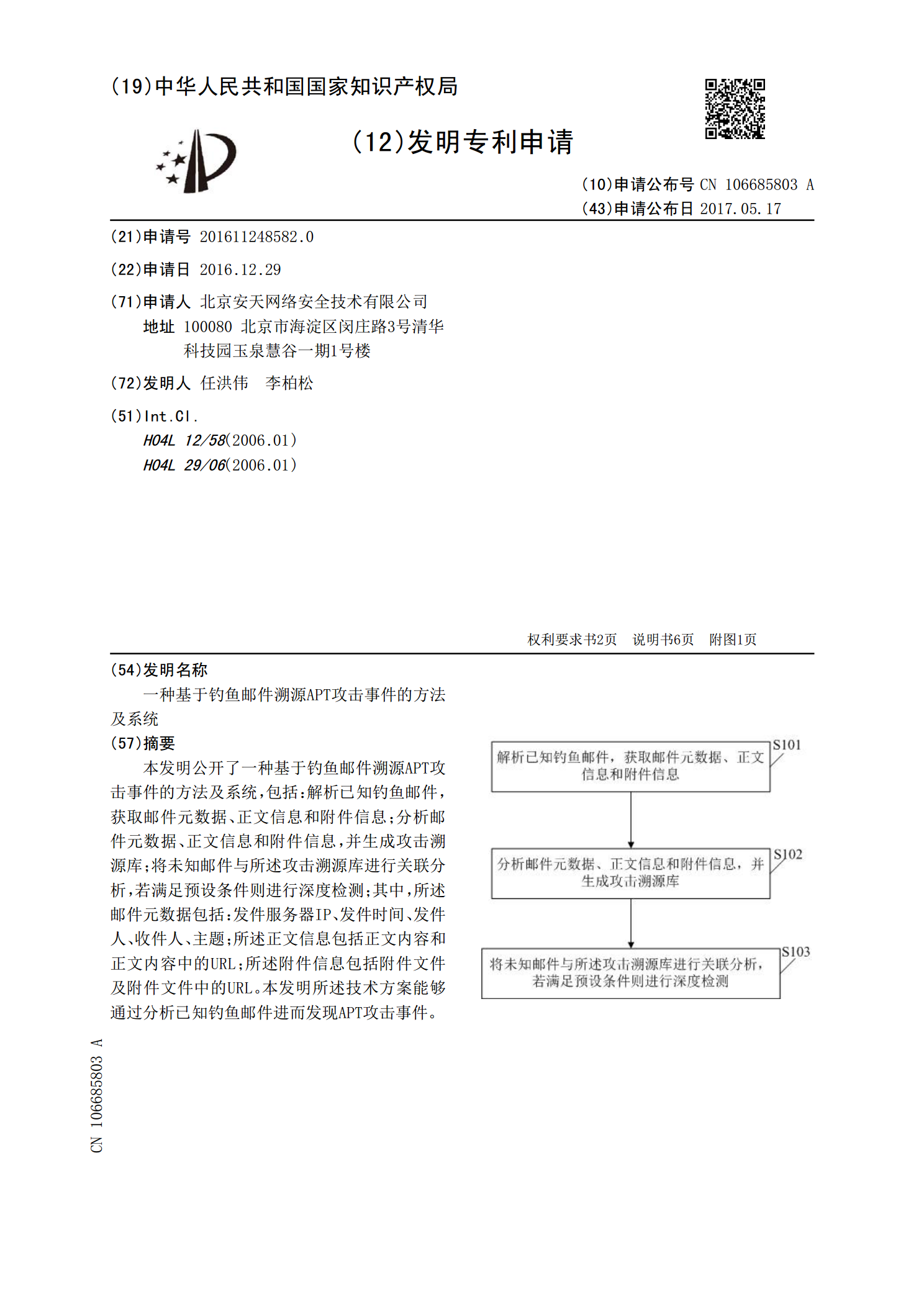

本发明公开了一种基于钓鱼邮件溯源APT攻击事件的方法及系统,包括:解析已知钓鱼邮件,获取邮件元数据、正文信息和附件信息;分析邮件元数据、正文信息和附件信息,并生成攻击溯源库;将未知邮件与所述攻击溯源库进行关联分析,若满足预设条件则进行深度检测;其中,所述邮件元数据包括:发件服务器IP、发件时间、发件人、收件人、主题;所述正文信息包括正文内容和正文内容中的URL;所述附件信息包括附件文件及附件文件中的URL。本发明所述技术方案能够通过分析已知钓鱼邮件进而发现APT攻击事件。

一种攻击检测溯源方法、装置及系统.pdf

本申请实施例提供一种攻击检测溯源方法、装置及系统,涉及网络安全技术领域,该攻击检测溯源方法包括:先通过预先部署的诱饵服务程序诱导攻击者对目标主机发起攻击行为;然后对攻击行为进行追踪溯源,得到攻击主机的指纹信息,并获取攻击行为对目标主机的攻击信息;再根据指纹信息和攻击信息生成攻击者画像;最后根据攻击者画像进行全网覆盖检测,确定出被攻击主机攻击的沦陷主机,并对沦陷主机进行隔离处理。可见,实施该方法,能够针对性的对某一攻击行为进行攻击检测并溯源,准确率高,误报率低,不需要人工排查检测结果,节省人力物力。

一种web攻击溯源方法.pdf

本发明公开了一种web攻击溯源方法,通过把采集到的web攻击特征,包括攻击路线,攻击手段等以标准化流的方法进行web攻击溯源,通过一系列可逆变换函数将一个简单的分布转化为一个复杂的分布;在一串变换中,将变量变换定理重复地进行变量替换,并最终得到目标变量即目标攻击者的概率分布;标准化流模型具有良好的可逆性和可微性,可对web攻击手段,攻击路径及其变种样本进行计算及概率分布进行追踪,从而达到web攻击溯源的目的,提升web攻击溯源准确率。

一种攻击溯源方法及装置.pdf

本申请实施例提供一种攻击溯源方法及装置,涉及网络安全技术领域,该攻击溯源方法包括先获取目标终端的进程数据、网络数据和文件数据;然后将网络数据与进程数据进行关联处理得到第一关联数据;并将文件数据与进程数据进行关联处理,得到第二关联数据;再根据第一关联数据和第二关联数据生成目标终端的关联进程链数据,并将关联进程链数据存储至进程链数据库中;当接收到针对目标终端的网络攻击告警信息时,根据进程链数据库和网络攻击告警信息进行攻击溯源,得到攻击溯源信息,能够简单快速对网络攻击进行溯源,成本低,节省网络资源,适用性好,有