一种基于微分博弈的虚假数据注入攻击防御方法.pdf

Jo****31

亲,该文档总共22页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

一种基于微分博弈的虚假数据注入攻击防御方法.pdf

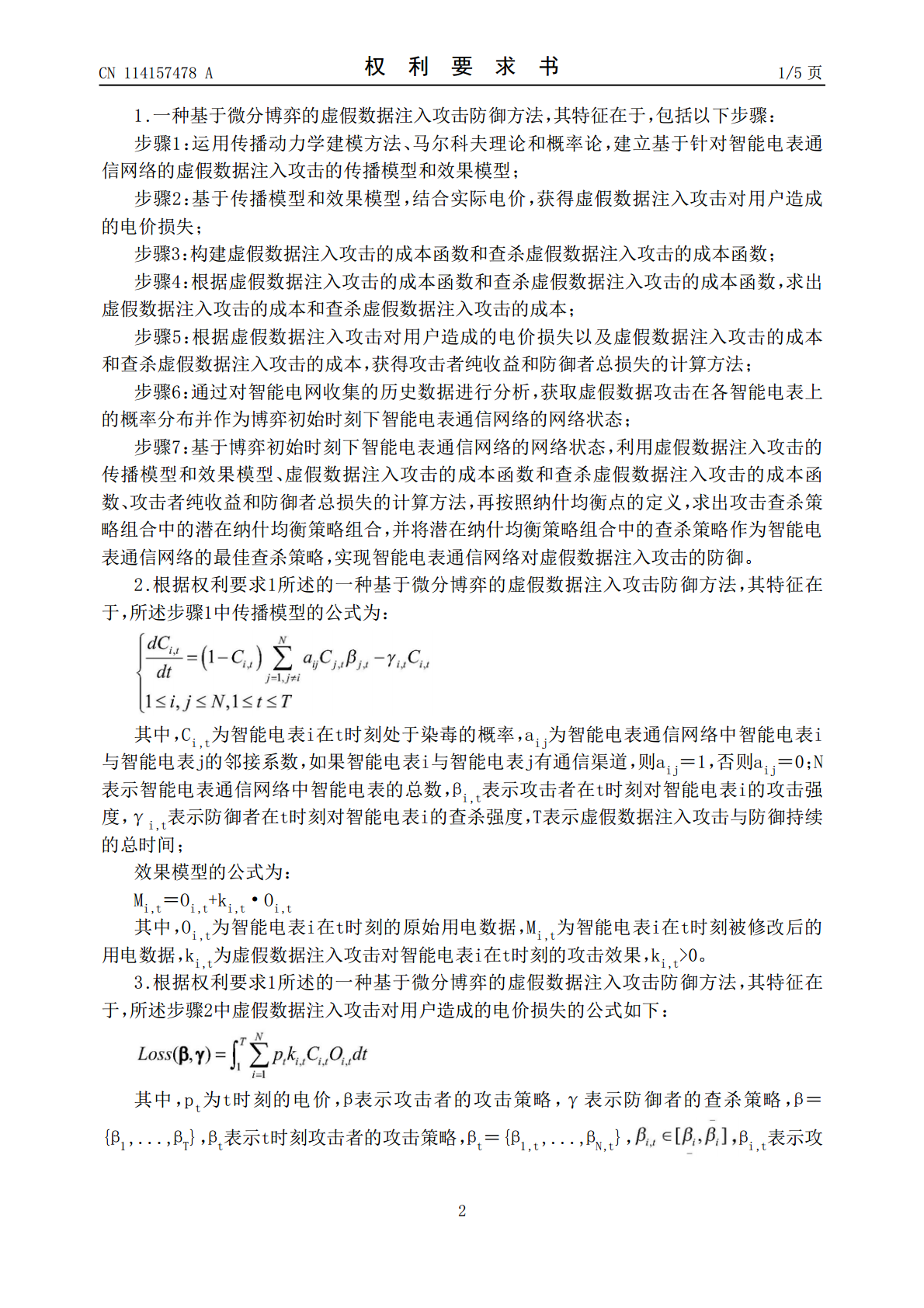

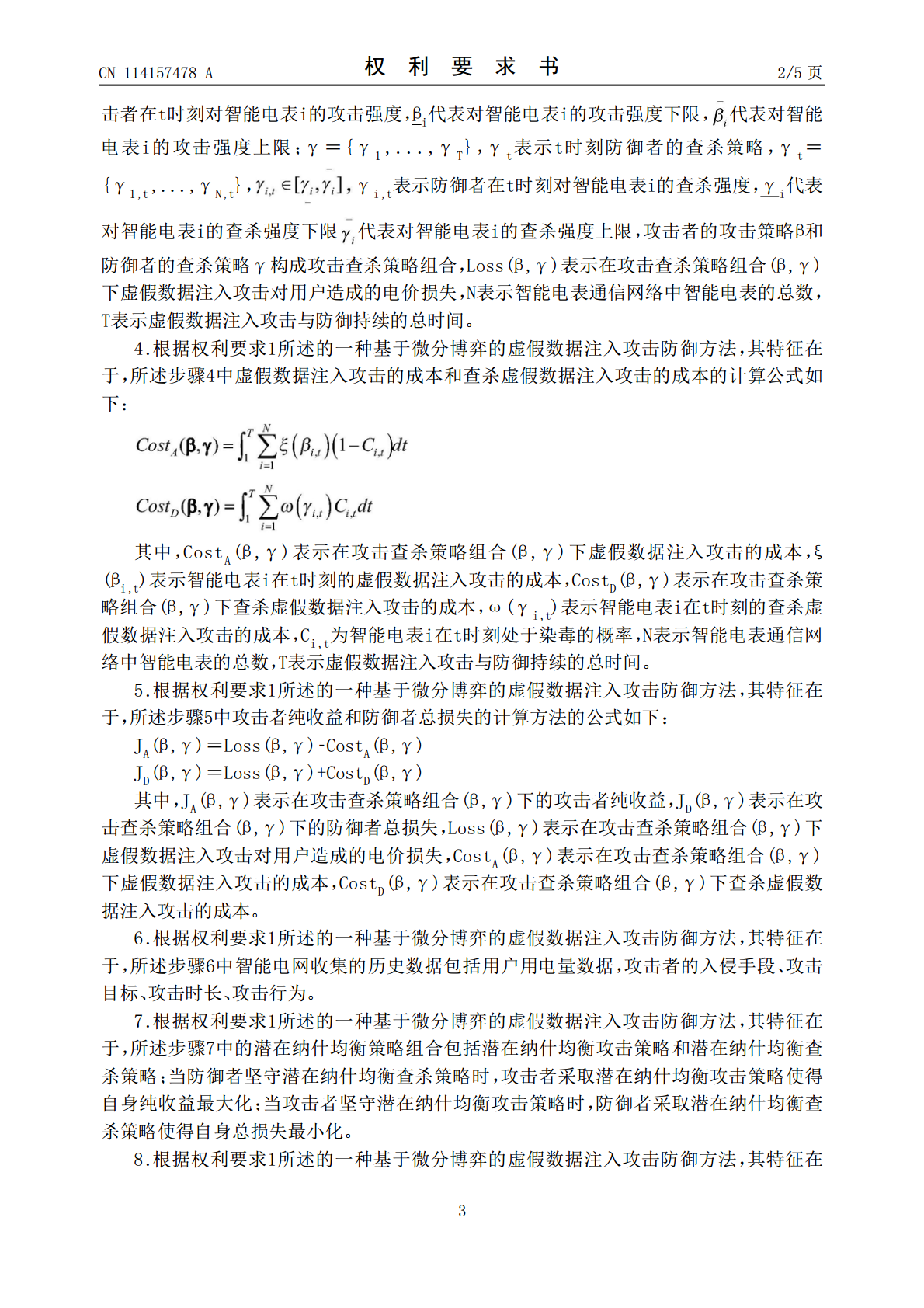

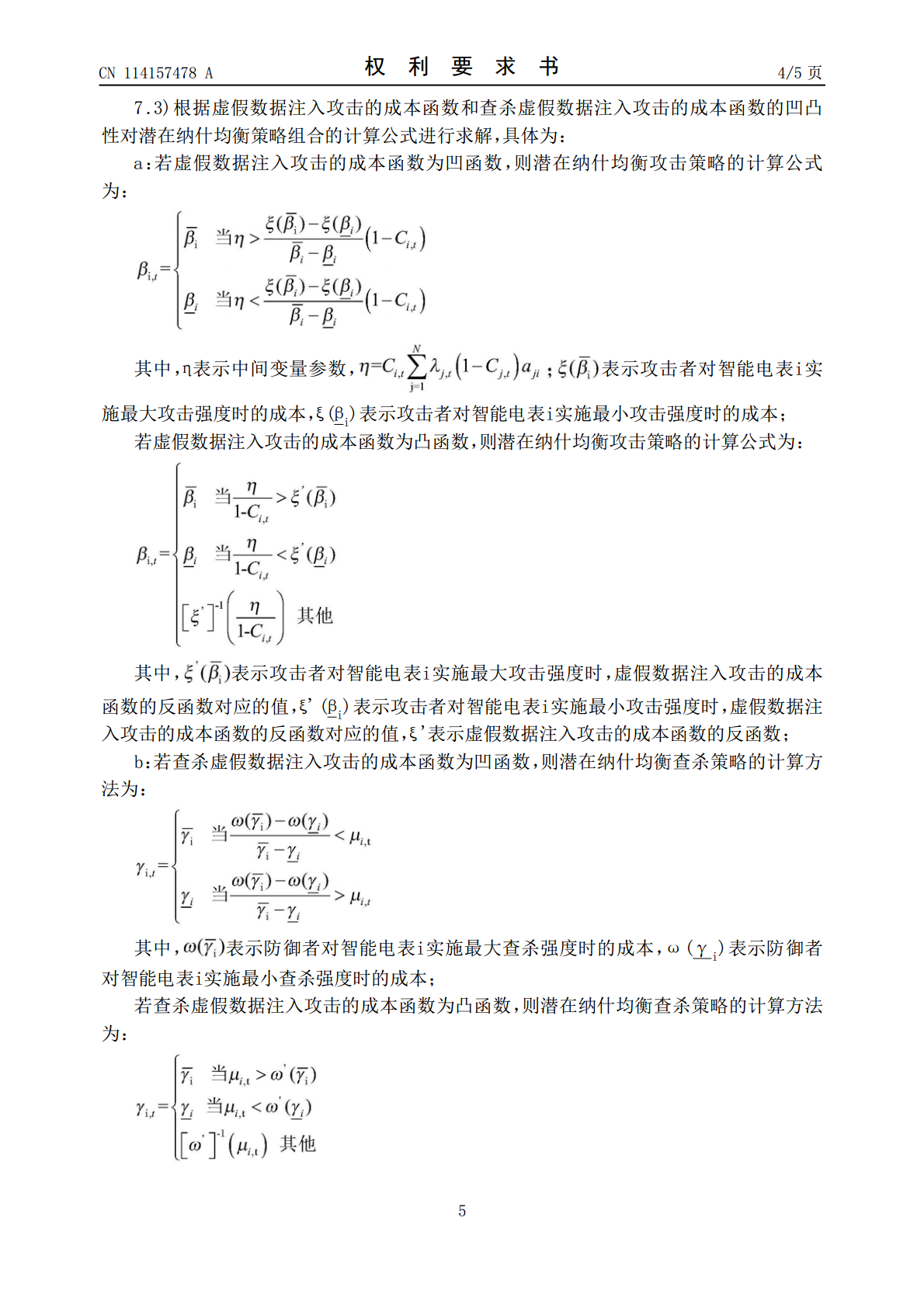

本发明公开了一种基于微分博弈的虚假数据注入攻击防御方法。首先,本发明以历史数据为基础,获取各智能电表遭受攻击的概率分布,建立攻击的传播模型和效果模型,并构建攻击者和防御者各自的成本函数;在此基础上,建立攻防双方的微分博弈模型,通过虚假数据注入攻击查杀策略,实现防御者自身总损失最小化的目的。本发明通过博弈论,获得最优的攻击策略/查杀策略使得攻防双方处于纳什均衡状态,即在双方都不能通过单方面更改策略来进一步提高自身利益。

基于多阶段博弈的电力CPS虚假数据注入攻击防御方法.pptx

基于多阶段博弈的电力CPS虚假数据注入攻击防御方法01添加章节标题电力CPS虚假数据注入攻击防御方法的背景电力CPS面临的安全威胁虚假数据注入攻击的危害传统防御方法的局限多阶段博弈理论在虚假数据注入攻击防御中的应用多阶段博弈理论概述博弈模型建立与求解防御策略制定与优化基于多阶段博弈的电力CPS虚假数据注入攻击防御方法实现数据预处理阶段攻击检测阶段防御响应阶段反馈学习阶段实验验证与结果分析实验环境搭建实验过程与数据采集实验结果分析方法优势与局限性分析结论与展望研究成果总结对未来研究的建议与展望感谢观看

基于数据驱动的稀疏虚假数据注入攻击.docx

基于数据驱动的稀疏虚假数据注入攻击基于数据驱动的稀疏虚假数据注入攻击摘要数据驱动的决策系统在各个领域变得越来越普遍,然而,这也引发了虚假数据注入攻击的威胁。虚假数据注入攻击是通过向训练集中注入虚假数据来改变模型的决策过程。本文提出了一种基于数据驱动的稀疏虚假数据注入攻击方法,通过只注入少量的虚假数据来最大化攻击效果。实验结果表明,所提出的方法能够有效地攻击不同类型的数据驱动模型。1.引言数据驱动的决策系统,例如机器学习和深度学习模型,在各个领域的应用越来越广泛。这些模型可以自动从大量的数据中学习,然后用于

一种基于孪生网络的少样本虚假数据注入攻击检测方法.pdf

一种基于孪生网络的少样本虚假数据注入攻击检测方法,包括以下步骤:1)对网络化控制系统雕刻机实验平台进行虚假数据注入攻击;2)设置数据自动采集平台采集雕刻机实验平台在正常运行状态下和受到虚假数据注入攻击状态下的数据;3)数据预处理;4)使用孪生网络建模,从训练集中取样少样本分类任务输入2D‑卷积神经网络,进行特征提取,将基于度量方法计算得到特征之间的欧式距离作为优化目标,使用对比损失函数和优化器进行模型预训练;5)使用最优化模型进行预测,从测试集取样少样本分类任务输入训练得到最优化的孪生网络模型,输出相似度

智能电网中虚假数据注入攻击的检测与防御研究的开题报告.docx

智能电网中虚假数据注入攻击的检测与防御研究的开题报告一、研究背景随着社会经济的快速发展,我国电力行业的规模正不断扩大,电网的基础设施逐渐升级至智能化水平,逐步实现了对电网进行实时监测、远程控制和精确计量等功能。然而,智能电网的高度自动化和数字化特性也为恶意攻击者提供了更多的机会。尤其是虚假数据注入攻击,能够对电网系统造成严重的影响,威胁到电力系统的安全稳定运行。虚假数据注入攻击是指恶意攻击者通过篡改传感器数据或控制数据,向目标电网注入虚假的信息,影响电网的实时运行,导致电力系统失去正常的完整性、可靠性和稳