CCNA期末考试答案(网络安全技术练习题).pdf

文库****品店

1/4

2/4

3/4

4/4

在线预览结束,喜欢就下载吧,查找使用更方便

相关资料

CCNA期末考试答案(网络安全技术练习题).pdf

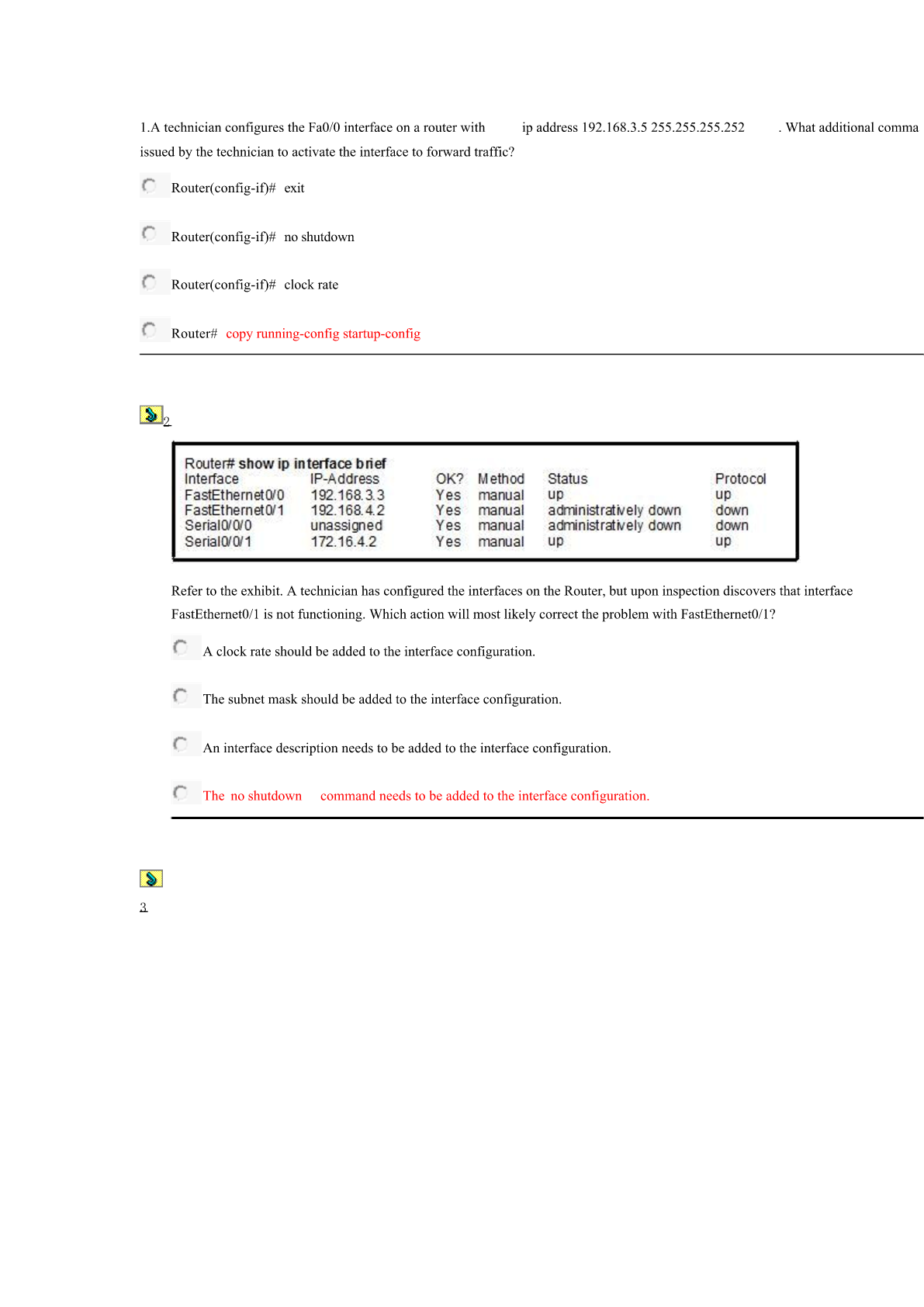

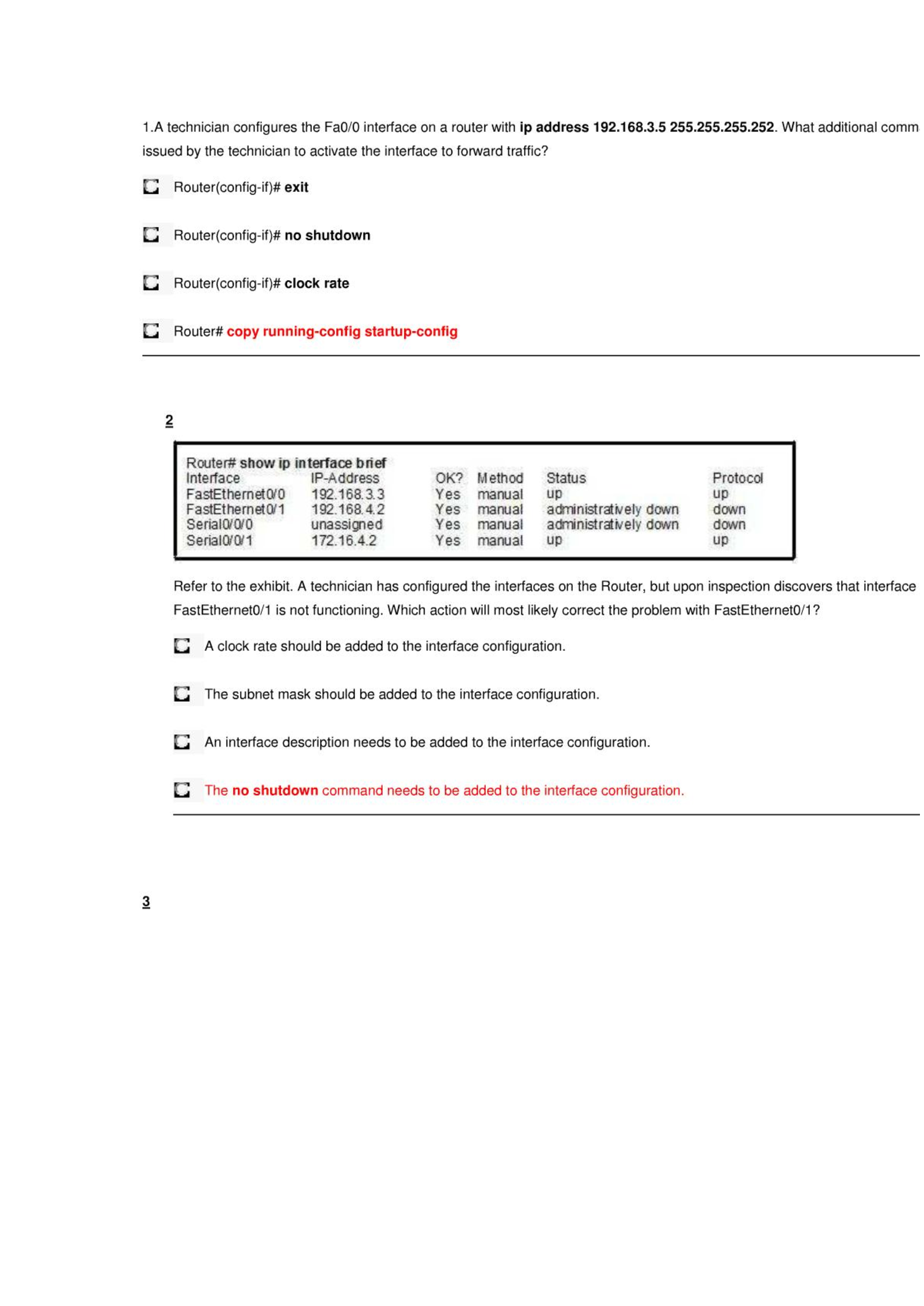

半连接攻击属于〔〕A.溢出攻击B.嗅探攻击C.注入攻击D.拒绝效劳攻击2.TCP三次握手中用到的标志位是〔〕A.FINB.SYNC.RSTD.PSH3.4以下不支持认证功能的路由协议是〔〕A.EIGRPB.Ripv1C.ospfD.Ripv2A.开启日志效劳并建立日志效劳器B.部署NTP效劳器实现时钟同步C.关闭路由器上的CDP效劳D.启用端口平安D.SSH一般用于内网发起的管理行为7.AAA不包含哪一层含义〔〕A.认证B.过滤C.授权D.记账8.以下哪一项为哪一项思科的私有协议〔〕A.radiusB.8

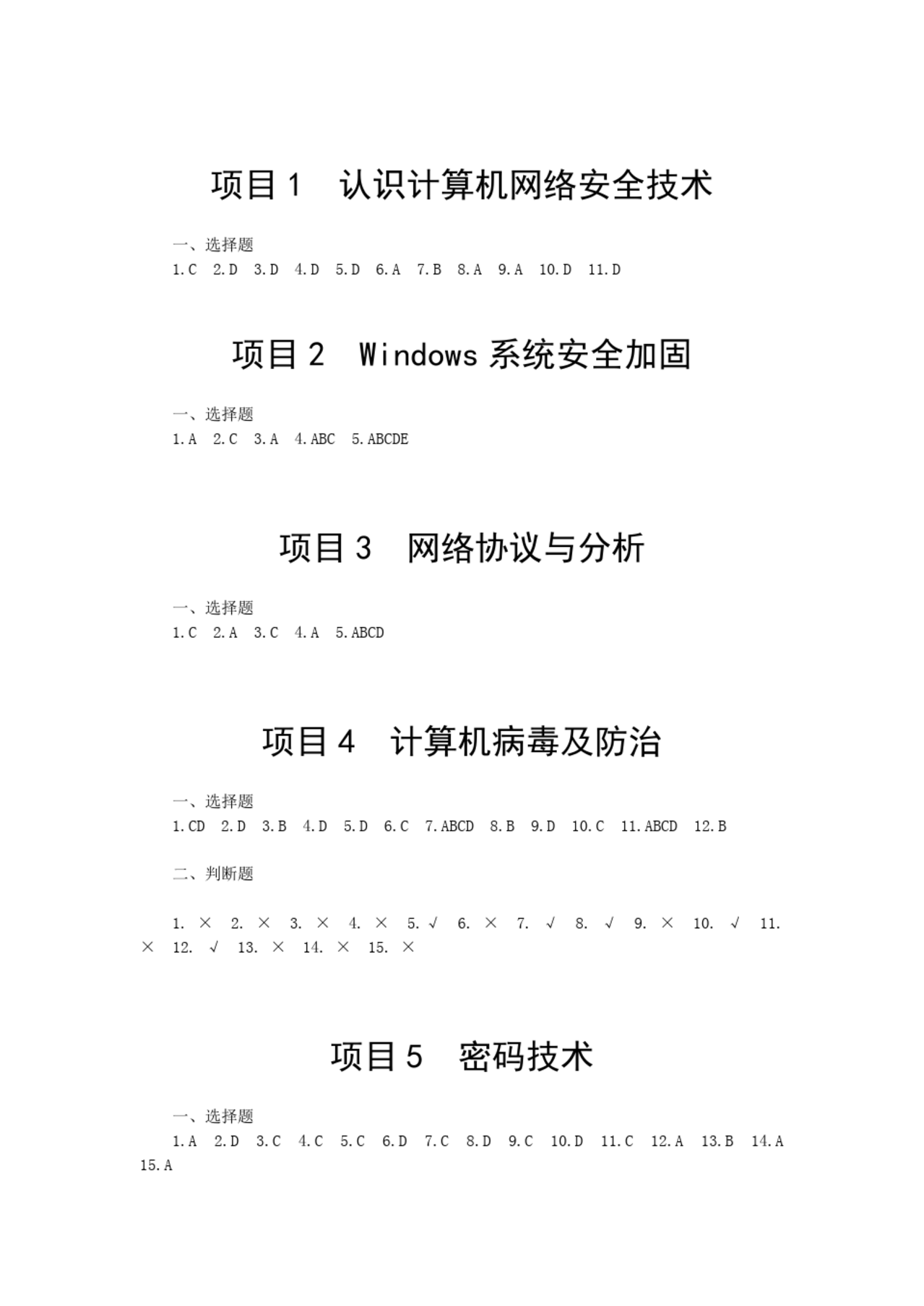

CCNA网络安全.doc

第一章P28选择题1.计算机网络安全是指利用计算机网络管理控制和技术措施,保证在网络环境中数据的、完整性、网络服务可用性和可审查性受到保护。A保密性B抗攻击性C网络服务管理性D控制安全性2.网络安全的实质和关键是保护网络的安全。A系统B软件C信息D网站3.下列不属于TCSEC标准定义的系统安全等级的4个方面的是。A安全政策B可说明性C安全保障D安全特征4.在短时间内向网络中的某台服务器发送大量无效连接请求,导致合法用户暂时无法访问服务器的攻击行为是破坏了。A保密性B完整性C可用性D可控性5.如果访问者有意

CCNA2 final期末考试答案A.pdf

CCNA2 FINAL期末考试答案A.pdf

网络安全技术练习题答案.pdf