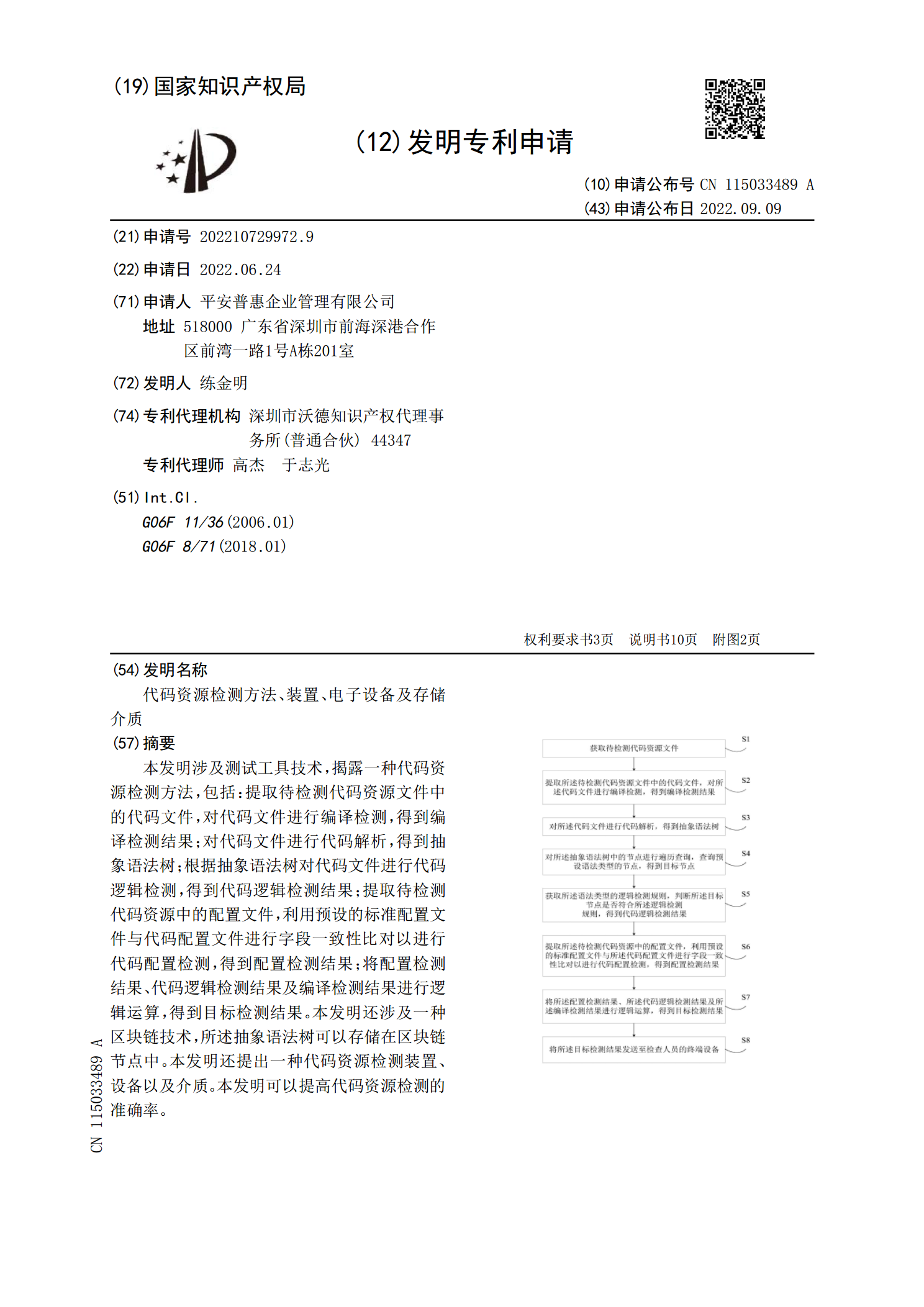

代码越权检测方法、装置、电子设备及存储介质.pdf

一吃****天材

亲,该文档总共16页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

代码越权检测方法、装置、电子设备及存储介质.pdf

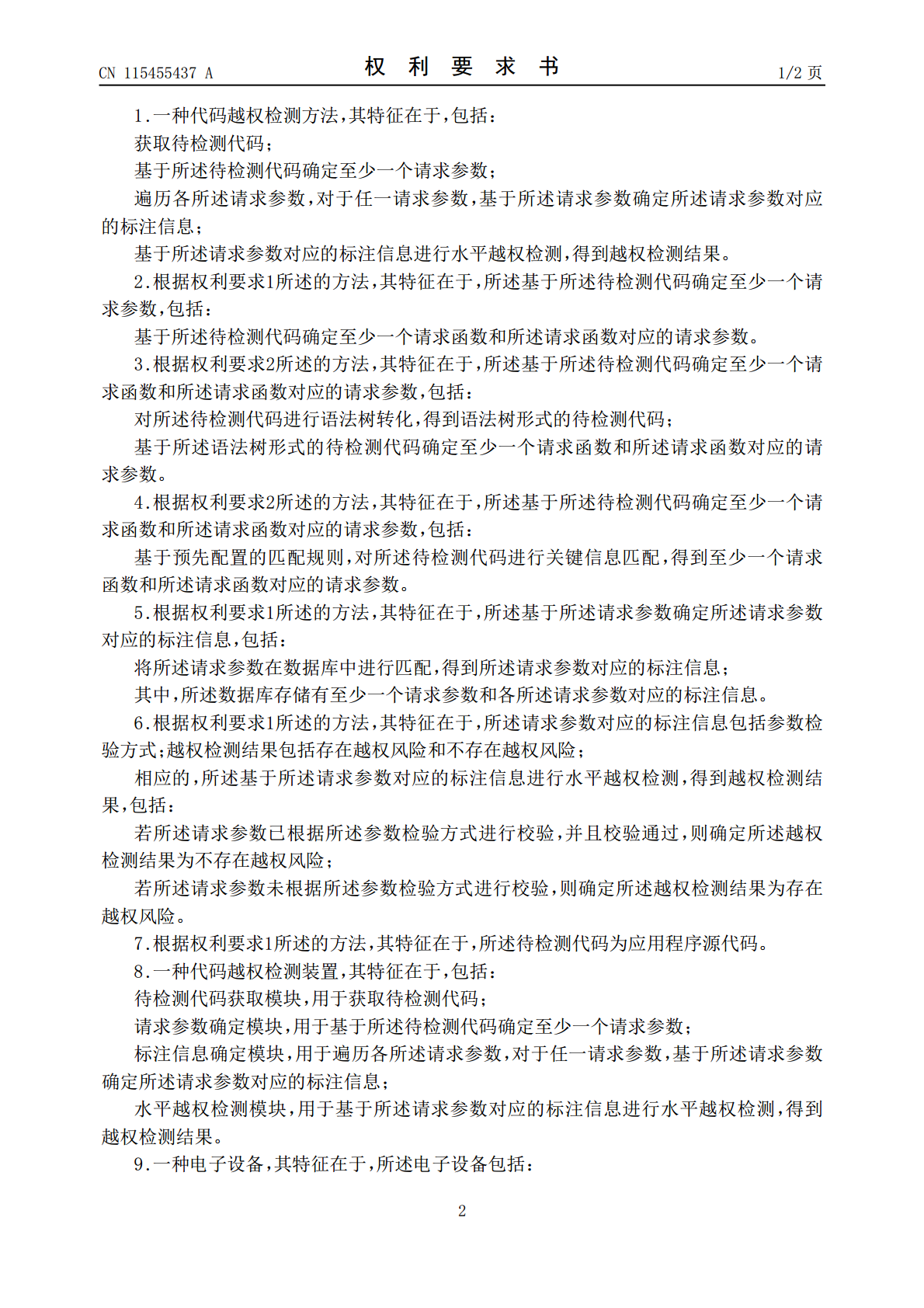

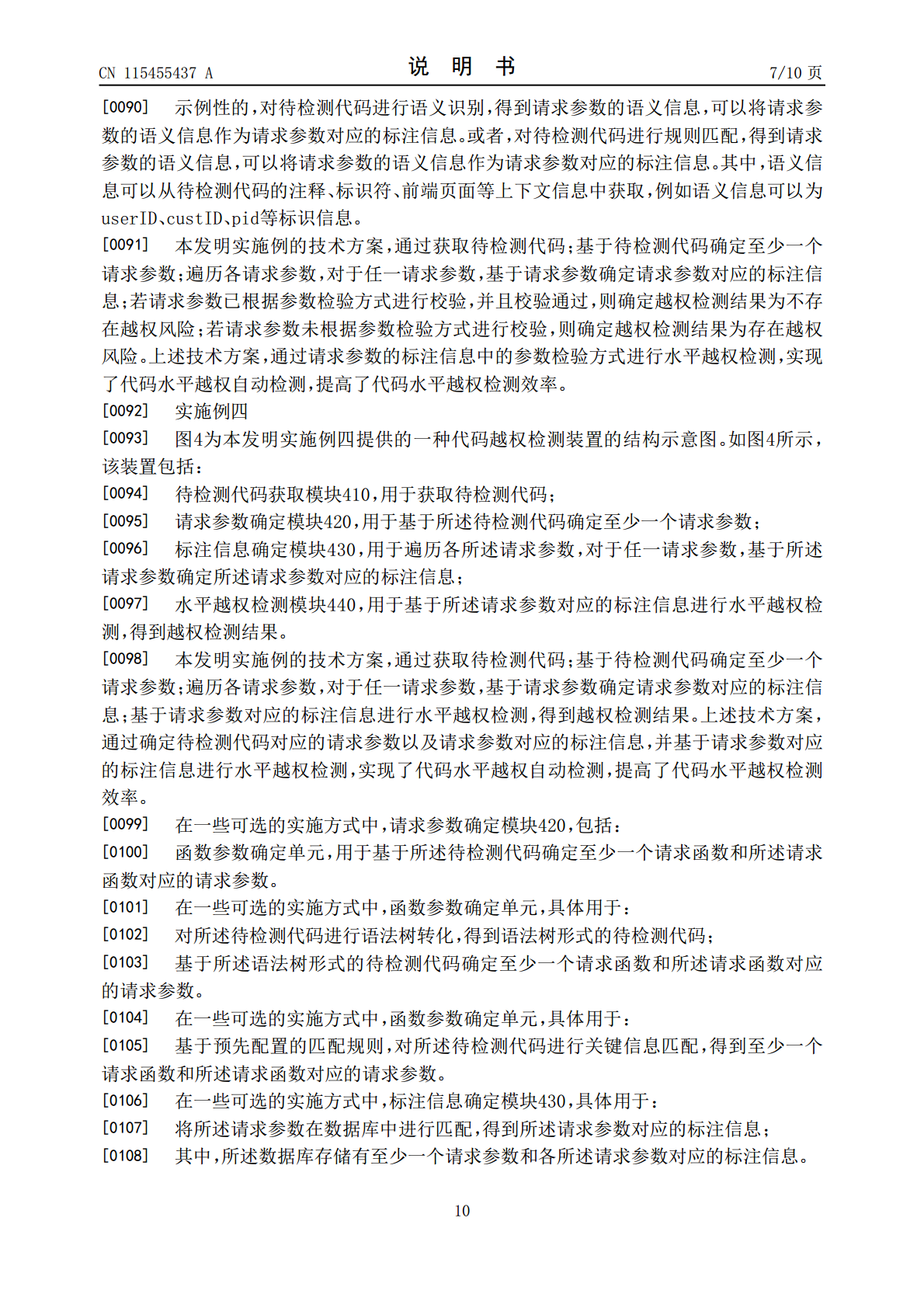

本发明公开了一种代码越权检测方法、装置、电子设备及存储介质。该方法包括:获取待检测代码;基于所述待检测代码确定至少一个请求参数;遍历各所述请求参数,对于任一请求参数,基于所述请求参数确定所述请求参数对应的标注信息;基于所述请求参数对应的标注信息进行水平越权检测,得到越权检测结果。通过上述技术方案,实现了代码水平越权自动检测,提高了代码水平越权检测效率。

代码检测方法、装置、存储介质及电子设备.pdf

本申请提供了一种代码检测方法、装置、存储介质及电子设备,涉及信息安全技术领域。该代码检测方法包括:获取合规使用隐私字段的对象名单;对目标环境中的代码进行代码扫描,确定目标环境中调用隐私字段的第一接口、以及与第一接口位于同一血缘链路的至少一个第二接口;基于对象名单,确定第一接口以及至少一个第二接口是否违规调用隐私字段。通过本申请中的方案,利用代码扫描,自动、且高效地实现对违规使用隐私字段的接口的全链路追踪,以便后续对追踪到的违规接口进行管控,保护用户的隐私安全。

代码检测方法及装置、电子设备、存储介质.pdf

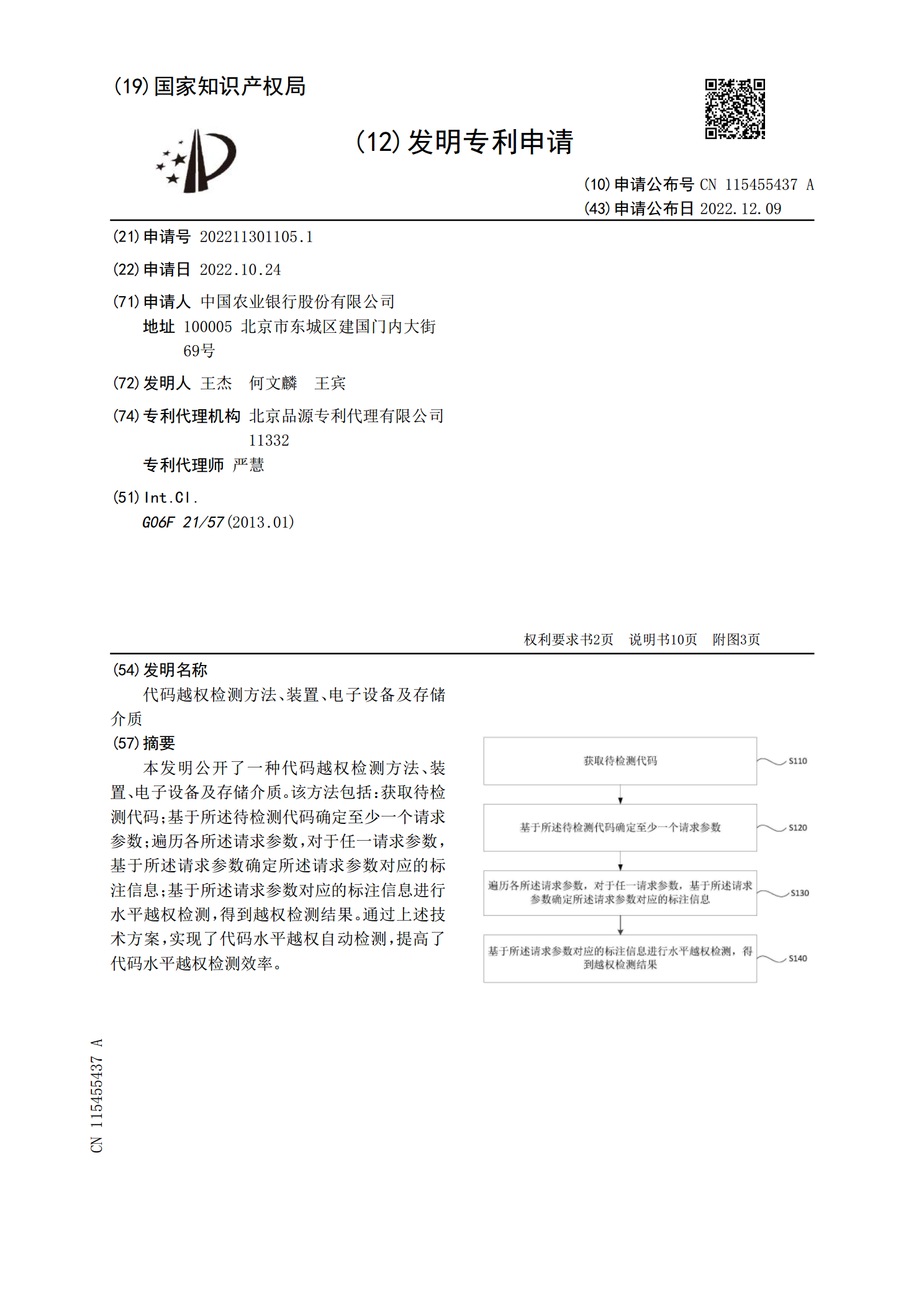

本公开提供了一种代码检测方法及装置、电子设备、存储介质,涉及信息安全技术领域,可以应用于污点信息流分析的场景。该代码检测方法包括:解析待检测程序代码的语法结构,得到程序语法规则和数据依赖关系;提取待检测程序代码中与污点标记库相匹配的程序代码,得到污点匹配信息;基于程序语法规则、数据依赖关系和污点匹配信息对待检测程序代码中与目标污点无关的程序元素进行抽象处理,生成目标抽象代码;对目标抽象代码进行基于程序元素变异的污点信息流分析,得到待检测程序代码的检测结果。本公开实施例的技术方案可以提高代码检测的效率和污点

代码资源检测方法、装置、电子设备及存储介质.pdf

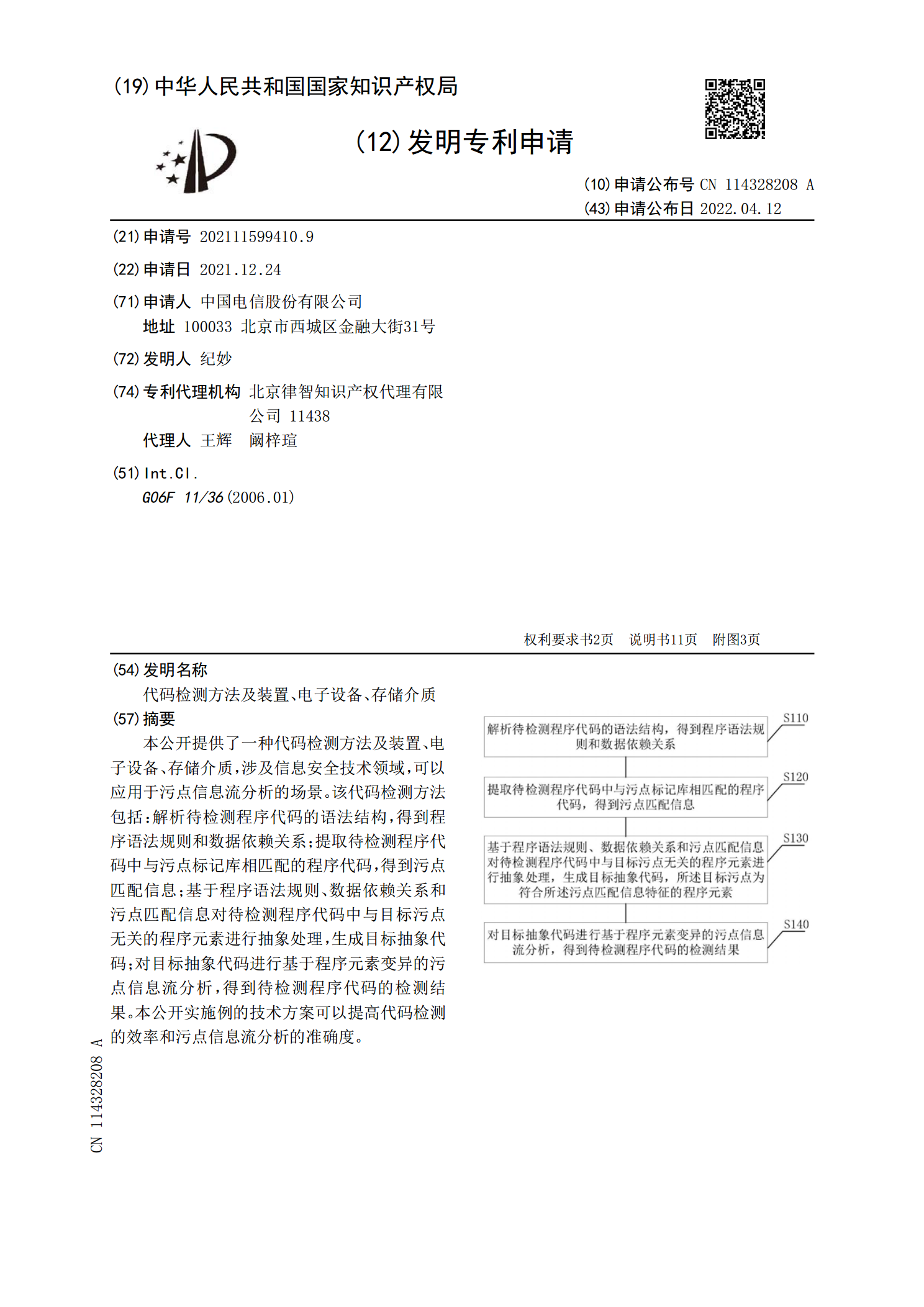

本发明涉及测试工具技术,揭露一种代码资源检测方法,包括:提取待检测代码资源文件中的代码文件,对代码文件进行编译检测,得到编译检测结果;对代码文件进行代码解析,得到抽象语法树;根据抽象语法树对代码文件进行代码逻辑检测,得到代码逻辑检测结果;提取待检测代码资源中的配置文件,利用预设的标准配置文件与代码配置文件进行字段一致性比对以进行代码配置检测,得到配置检测结果;将配置检测结果、代码逻辑检测结果及编译检测结果进行逻辑运算,得到目标检测结果。本发明还涉及一种区块链技术,所述抽象语法树可以存储在区块链节点中。本发

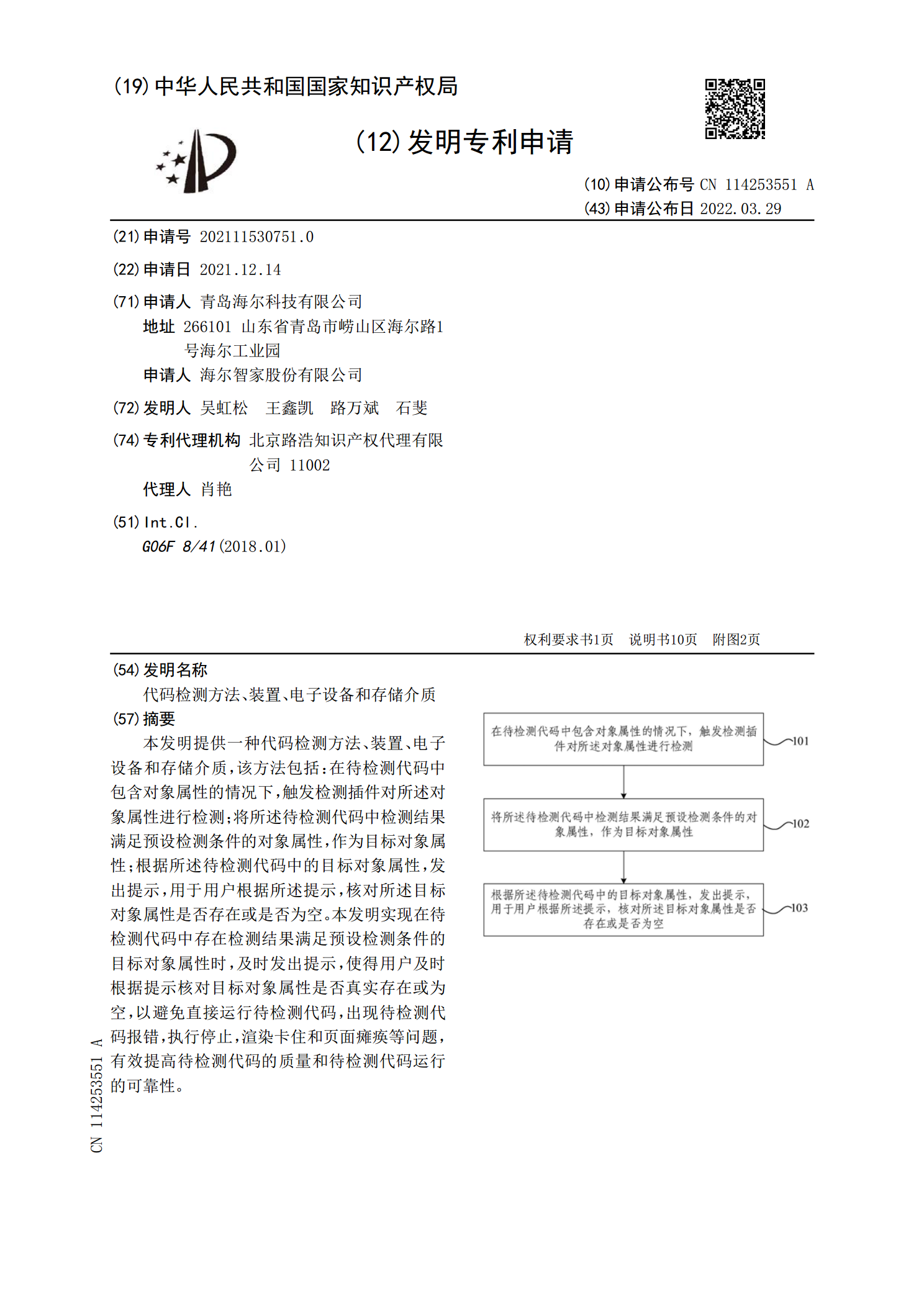

代码检测方法、装置、电子设备和存储介质.pdf

本发明提供一种代码检测方法、装置、电子设备和存储介质,该方法包括:在待检测代码中包含对象属性的情况下,触发检测插件对所述对象属性进行检测;将所述待检测代码中检测结果满足预设检测条件的对象属性,作为目标对象属性;根据所述待检测代码中的目标对象属性,发出提示,用于用户根据所述提示,核对所述目标对象属性是否存在或是否为空。本发明实现在待检测代码中存在检测结果满足预设检测条件的目标对象属性时,及时发出提示,使得用户及时根据提示核对目标对象属性是否真实存在或为空,以避免直接运行待检测代码,出现待检测代码报错,执行停