基于DWT-DCT-SVD的音频盲水印算法.pdf

书生****ma

在线预览结束,喜欢就下载吧,查找使用更方便

相关资料

基于DWT的自适应盲音频水印算法.docx

基于DWT的自适应盲音频水印算法摘要:水印技术是信息安全中一个重要的分支,其在版权保护和数据完整性验证等方面具有很高的应用价值。本文提出了一种基于DWT的自适应盲音频水印算法。该算法将音频数据进行小波分解,利用小波分解的多分辨率特性对水印进行嵌入,同时采用自适应调整参数的方法,使得水印嵌入具有更好的稳定性和透明度。实验结果表明,该算法不仅能够在不影响音频质量的情况下实现水印的嵌入和提取,而且具有很高的鲁棒性和安全性,适用于音频版权保护和数据完整性验证等领域。关键词:音频水印;小波变换;自适应调整参数;鲁棒

基于DWT-DCT-SVD的音频盲水印算法.docx

基于DWT-DCT-SVD的音频盲水印算法引言音频盲水印算法是数字音频信息隐藏领域的一种技术,可以将一段音频文件中嵌入一个不可见的标识符,用于保护其版权信息或增强其安全性。基于离散小波变换(DWT)、离散余弦变换(DCT)和奇异值分解(SVD)的音频盲水印算法是近年来发展较快、应用较广泛的一种算法。本文将详细介绍基于DWT-DCT-SVD的音频盲水印算法的原理和实现方法,以及对其性能的评估和分析。一、算法原理1.1DWT变换DWT变换是将一段音频信号分解为多个级数的低频和高频子带,以实现信号的降维压缩和频

基于DWT-DCT-SVD的音频盲水印算法.pdf

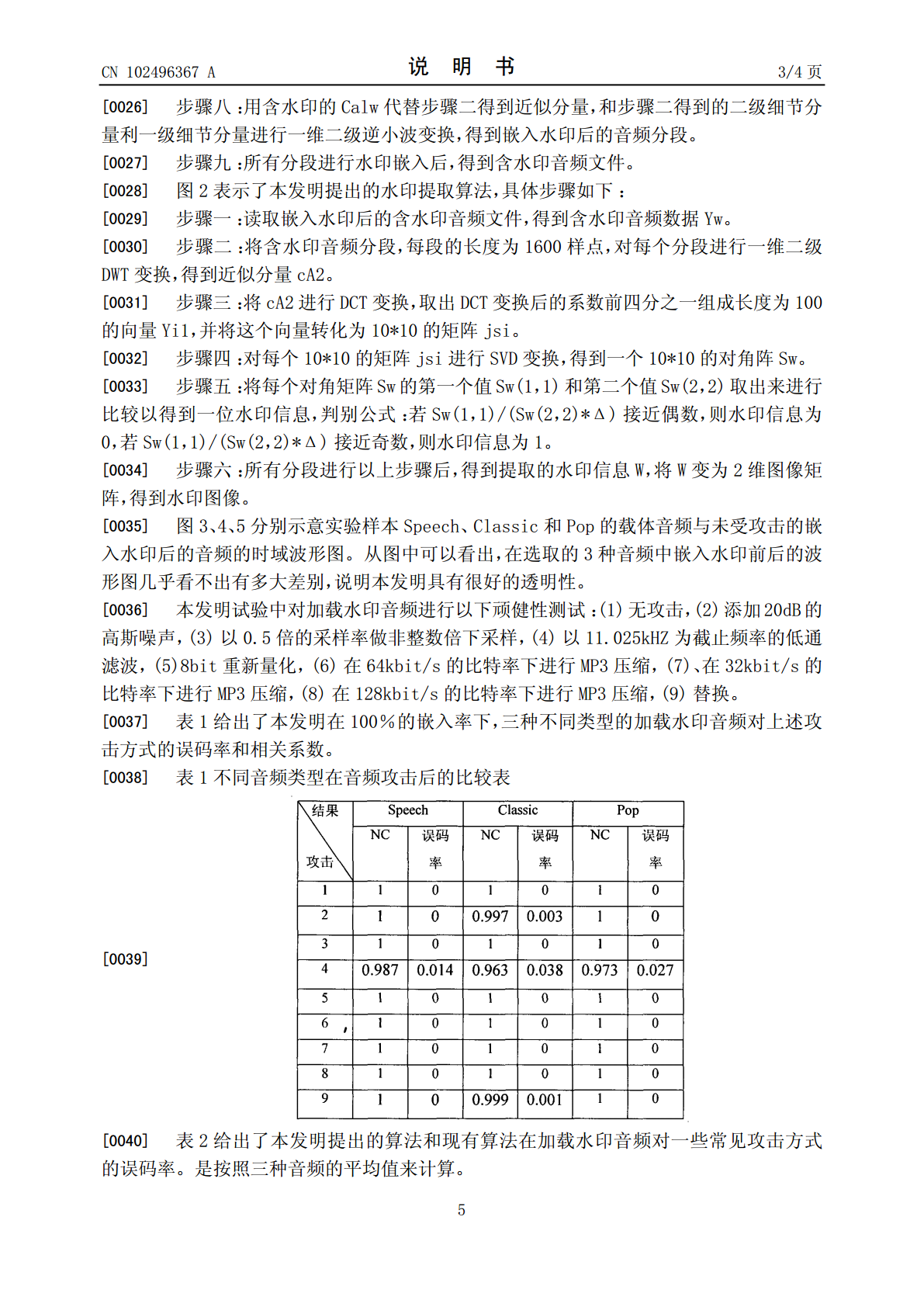

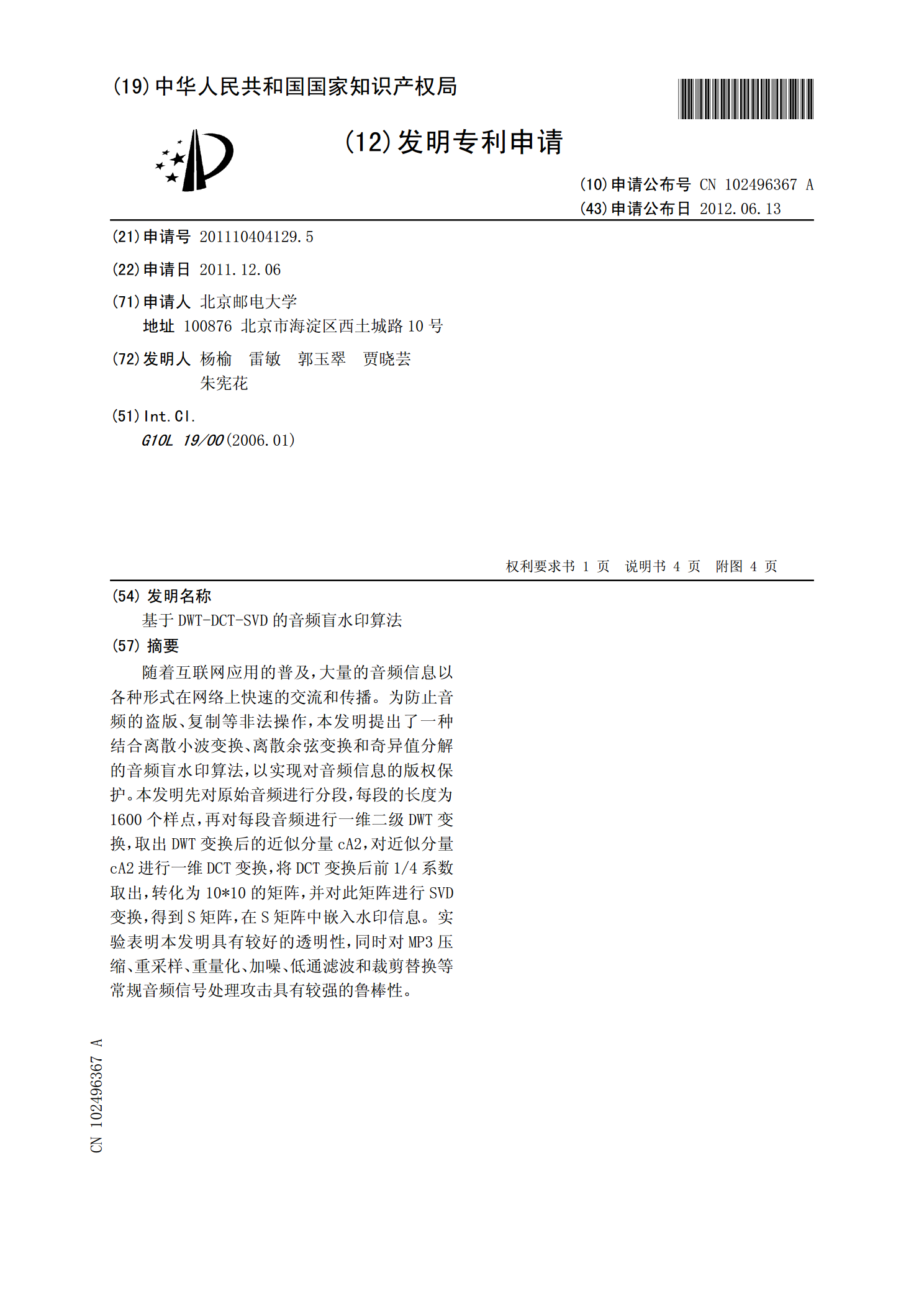

随着互联网应用的普及,大量的音频信息以各种形式在网络上快速的交流和传播。为防止音频的盗版、复制等非法操作,本发明提出了一种结合离散小波变换、离散余弦变换和奇异值分解的音频盲水印算法,以实现对音频信息的版权保护。本发明先对原始音频进行分段,每段的长度为1600个样点,再对每段音频进行一维二级DWT变换,取出DWT变换后的近似分量cA2,对近似分量cA2进行一维DCT变换,将DCT变换后前1/4系数取出,转化为10*10的矩阵,并对此矩阵进行SVD变换,得到S矩阵,在S矩阵中嵌入水印信息。实验表明本发明具有较

基于范重心的自适应量化音频盲水印算法.docx

基于范重心的自适应量化音频盲水印算法摘要:音频盲水印技术在音频版权保护等领域中起到了重要的作用。该技术是通过将数字水印嵌入到音频信号中来实现的。本文提出了一种基于范重心的自适应量化音频盲水印算法。该算法能够有效地提高水印嵌入效率和提高抗噪声性能,适用于高质量的音频文件。通过对实验结果的分析,证明了该算法的有效性和优越性。关键词:音频盲水印、范重心、自适应量化、抗噪声性能、音频文件导言:随着数字技术的发展,音频版权保护问题越来越突出。音频盲水印技术是实现音频版权保护的一种重要技术。该技术是通过将数字水印嵌入

基于频域的音频水印算法研究.docx

基于频域的音频水印算法研究标题:基于频域的音频水印算法研究摘要:随着数字音频的广泛应用,音频的版权保护变得越来越重要。音频水印技术作为一种保护音频版权的重要手段,受到了广泛关注。本论文基于频域的音频水印算法进行深入研究,通过对音频信号的频域分析,将水印信息嵌入到音频频谱中。实验结果表明,该算法在保护音频版权方面具有较好的性能。1.引言随着数字音频技术的迅猛发展,音频的复制、传播和篡改变得越来越容易,导致音频版权保护成为一个迫切的问题。传统的版权保护技术无法满足当前音频版权保护的需求。音频水印技术作为一种新