一种异常访问检测方法和装置.pdf

一只****懿呀

亲,该文档总共28页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

一种异常访问检测方法和装置.pdf

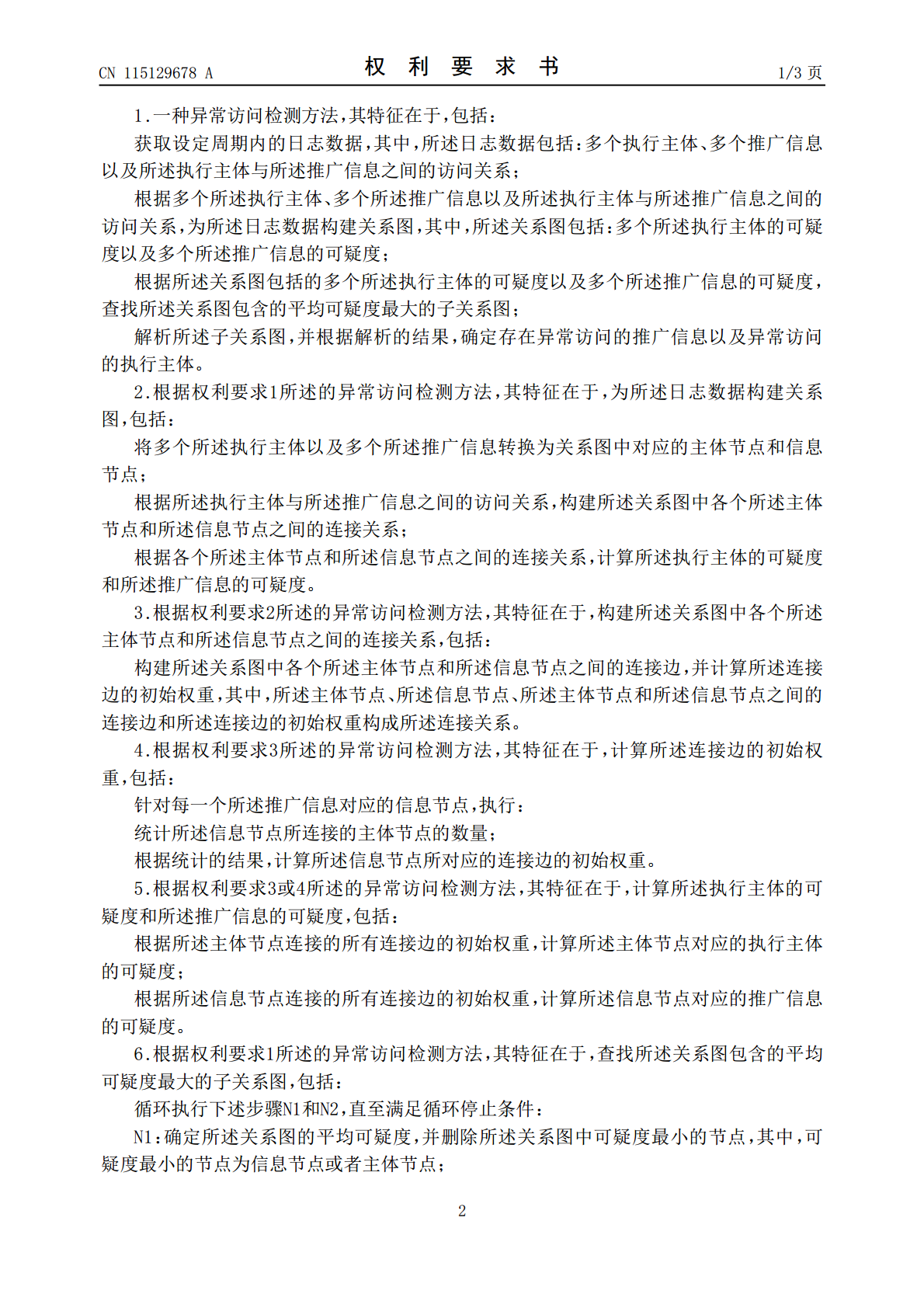

本发明公开了一种异常访问检测方法和装置,涉及计算机技术领域。该方法的一具体实施方式包括:获取设定周期内的日志数据,其中,日志数据包括:多个执行主体、多个推广信息以及执行主体与所述推广信息之间的访问关系;根据多个执行主体、多个推广信息以及执行主体与推广信息之间的访问关系,为日志数据构建关系图,其中,关系图包括:多个执行主体的可疑度以及多个推广信息的可疑度;根据关系图包括的多个执行主体的可疑度以及多个推广信息的可疑度,查找关系图包含的平均可疑度最大的子关系图;解析子关系图,并根据解析的结果,确定存在异常访问的

一种异常访问检测方法及装置.pdf

本申请涉及互联网技术领域,尤其涉及一种异常访问检测方法及装置,用以检测出存在异常访问的URL。本申请实施例提供的异常访问检测方法包括:根据第一URL的出度和入度,确定所述第一URL的绕过率;若所述第一URL的绕过率大于设定绕过率阈值,则判断所述第一URL的下游URL是否为被正常轮询访问的URL;若所述下游URL为被正常轮询访问的URL,则确定所述下游URL不存在异常访问,若所述下游URL不是被正常轮询访问的URL,则确定所述下游URL存在异常访问。

用于检测异常访问流量的方法和装置.pdf

本申请公开了用于检测异常访问流量的方法和装置,涉及检测技术领域。该方法包括:响应于检测到对预设页面的异常访问流量的检测指令,获取待检测时间段内访问预设页面的到访记录,其中,到访记录包括:原始访问终端的表征信息和对预设页面的访问次数;根据各个原始访问终端的表征信息,从原始访问终端中,确定出待检测时间段内表征信息相似度大于相似度阈值的具有相同身份的目标访问终端;基于不同目标访问终端在待检测时间段内对预设页面的访问次数之间的差异程度,确定待检测时间段内,是否存在针对预设页面的异常访问流量。采用本方法可以提高检测

网页异常访问检测方法及装置.pdf

本发明是关于网页异常访问检测方法及装置。该方法包括:服务器接收来自客户端的访问请求;获取所述访问请求的访问特征;根据所述访问特征,判断网页访问是否异常;当判定所述网页访问异常时,进行异常处理操作。通过本发明的技术方案,可提高网页访问异常的判断效率和准确率,进而在判定网页访问异常时,自动进行异常访问处理操作,从而充分避免网页访问异常的发生。

用户访问行为的异常检测方法及装置.pdf

本申请公开了用户访问行为的异常检测方法及装置,涉及网络信息安全技术领域,可以提升异常行为检测的效率。其中方法包括:从web系统的用户访问行为数据中获取与用户标识对应的初始访问行为序列;对所述初始访问行为序列进行多阶窗口分组,得到用于表征不同访问行为分类特征的多个目标访问行为组合序列;根据所述多个目标访问行为组合序列之间相关联的访问行为组合,计算出与相关联的访问行为组合对应的组合频次分布值;根据所述组合频次分布值,利用异常检测算法得到用户访问行为是否异常的检测结果。本申请适用于对用户访问行为的异常进行检测。