软件定义网络流规则安全检测及溯源方法、装置.pdf

黛娥****ak

亲,该文档总共27页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

软件定义网络流规则安全检测及溯源方法、装置.pdf

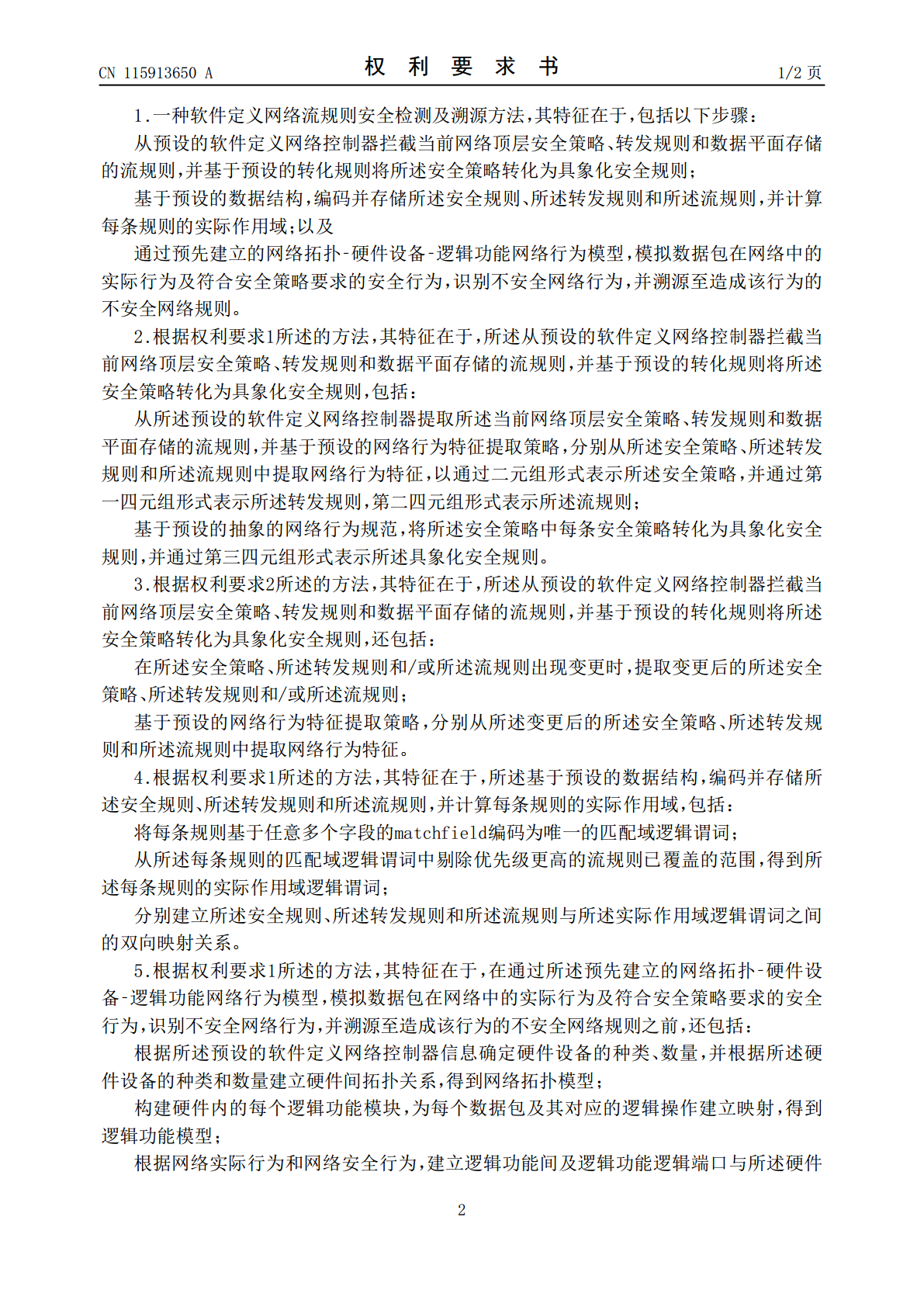

本申请涉及一种软件定义网络流规则安全检测及溯源方法、装置,其中,方法包括:从预设的软件定义网络控制器拦截当前网络顶层安全策略、转发规则和数据平面存储的流规则,并基于预设的转化规则将安全策略转化为具象化安全规则,基于预设的数据结构,编码并存储安全规则、转发规则和流规则,并计算每条规则的实际作用域,通过预先建立的网络拓扑‑硬件设备‑逻辑功能网络行为模型,模拟数据包在网络中的实际行为及符合安全策略要求的安全行为,识别不安全网络行为,并溯源至造成该行为的不安全网络规则。由此,解决了网络行为与网络安全策略一致性难以

面向软件定义网络的异常检测方法、装置及设备.pdf

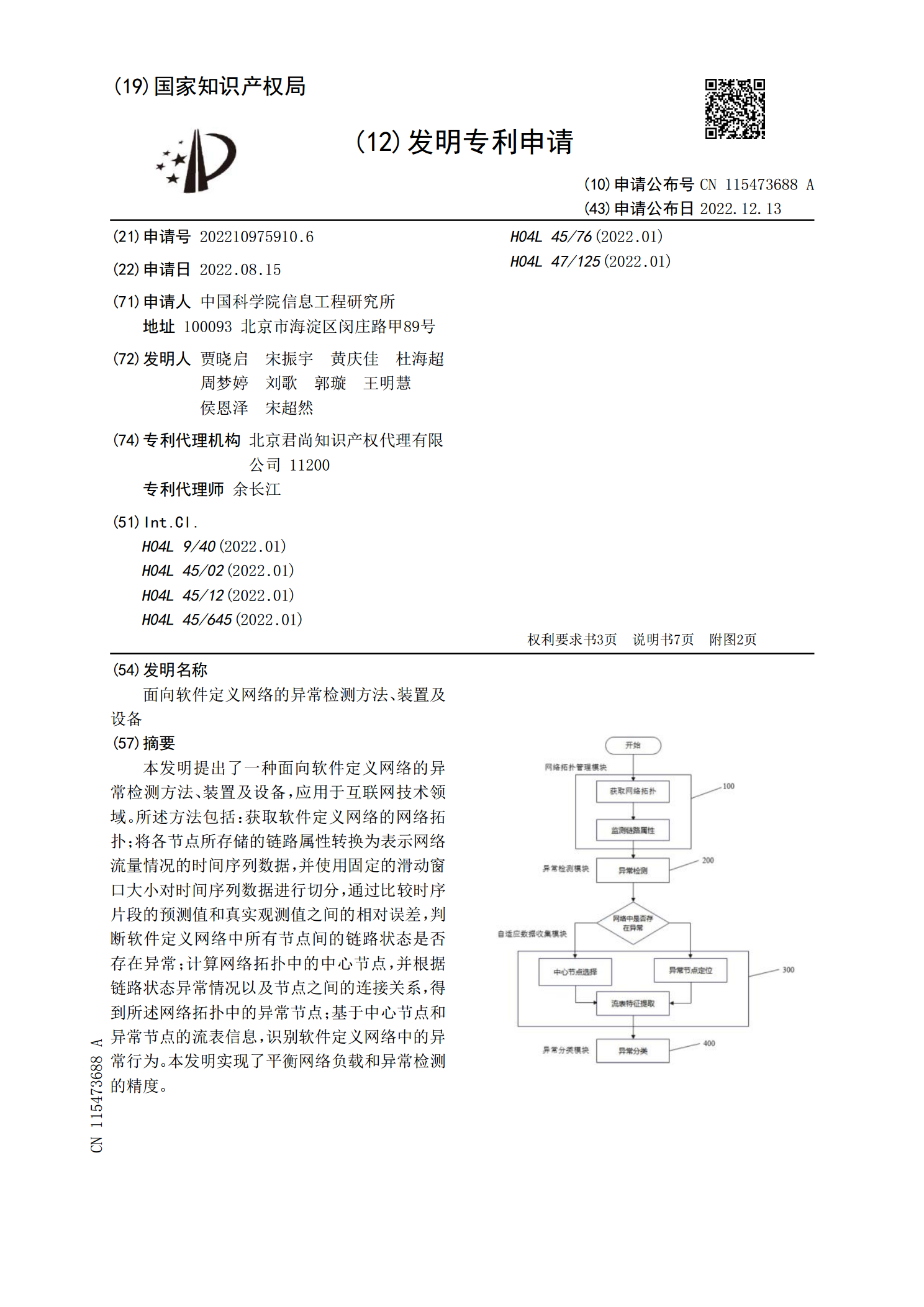

本发明提出了一种面向软件定义网络的异常检测方法、装置及设备,应用于互联网技术领域。所述方法包括:获取软件定义网络的网络拓扑;将各节点所存储的链路属性转换为表示网络流量情况的时间序列数据,并使用固定的滑动窗口大小对时间序列数据进行切分,通过比较时序片段的预测值和真实观测值之间的相对误差,判断软件定义网络中所有节点间的链路状态是否存在异常;计算网络拓扑中的中心节点,并根据链路状态异常情况以及节点之间的连接关系,得到所述网络拓扑中的异常节点;基于中心节点和异常节点的流表信息,识别软件定义网络中的异常行为。本发明

软件定义网络流表与规则优化技术研究的任务书.docx

软件定义网络流表与规则优化技术研究的任务书任务书一、任务背景:当前,虚拟化技术、云计算技术和大数据技术的发展已经推动了网络技术的进一步发展。软件定义网络(SDN)作为一种网络技术架构,可以通过网络控制器统一管理和控制网络设备,实现网络资源的优化配置,提高网络带宽利用率和网络运行效率。软件定义网络技术的研究成为当前网络技术领域的热点之一。软件定义网络技术的核心是流表(FlowTable)和规则优化(RuleOptimization)。流表是软件定义网络设备中的一个重要组成部分,可以记录和存储网络流量信息,包

软件定义网络中OpenFlow流规则处理性能研究的开题报告.docx

软件定义网络中OpenFlow流规则处理性能研究的开题报告一、选题背景软件定义网络(SoftwareDefinedNetwork,SDN)是一种新型的网络架构,它将网络中的数据平面和控制平面分离,使得网络中的各个组件能够被灵活地控制和管理。SDN的核心技术是OpenFlow协议,通过OpenFlow协议可以实现对网络流量的精细控制和管理。在大规模网络中,OpenFlow流规则的处理性能会成为SDN性能瓶颈之一,因此研究OpenFlow流规则的处理性能对SDN的实际应用非常重要。二、研究内容本研究将主要研究

软件定义网络中的路由确定方法和装置.pdf

本发明提供一种软件定义网络中的路由确定方法和装置,包括:根据多个待分配业务中每个待分配业务的初始路径,确定软件定义网络中多条边的权值,根据权值,对多个待分配业务中的每个待分配业务分别进行多轮迭代计算,以获得多个待分配业务的最短路径集合,从多个待分配业务的最短路径集合中确定多个待分配业务的最优路径集合。根据每条边的权值更新多个待分配业务的最短路径集合,从而可以根据更新后的多个待分配业务的最短路径集合获取多个待分配业务的最优路径集合,依照该最优路径集合对该待分配业务进行路由分配可以均衡软件自定义网络中各个边的