一种集中管控可信数据采集的验证方法.pdf

邻家****mk

在线预览结束,喜欢就下载吧,查找使用更方便

相关资料

一种集中管控可信数据采集的验证方法.pdf

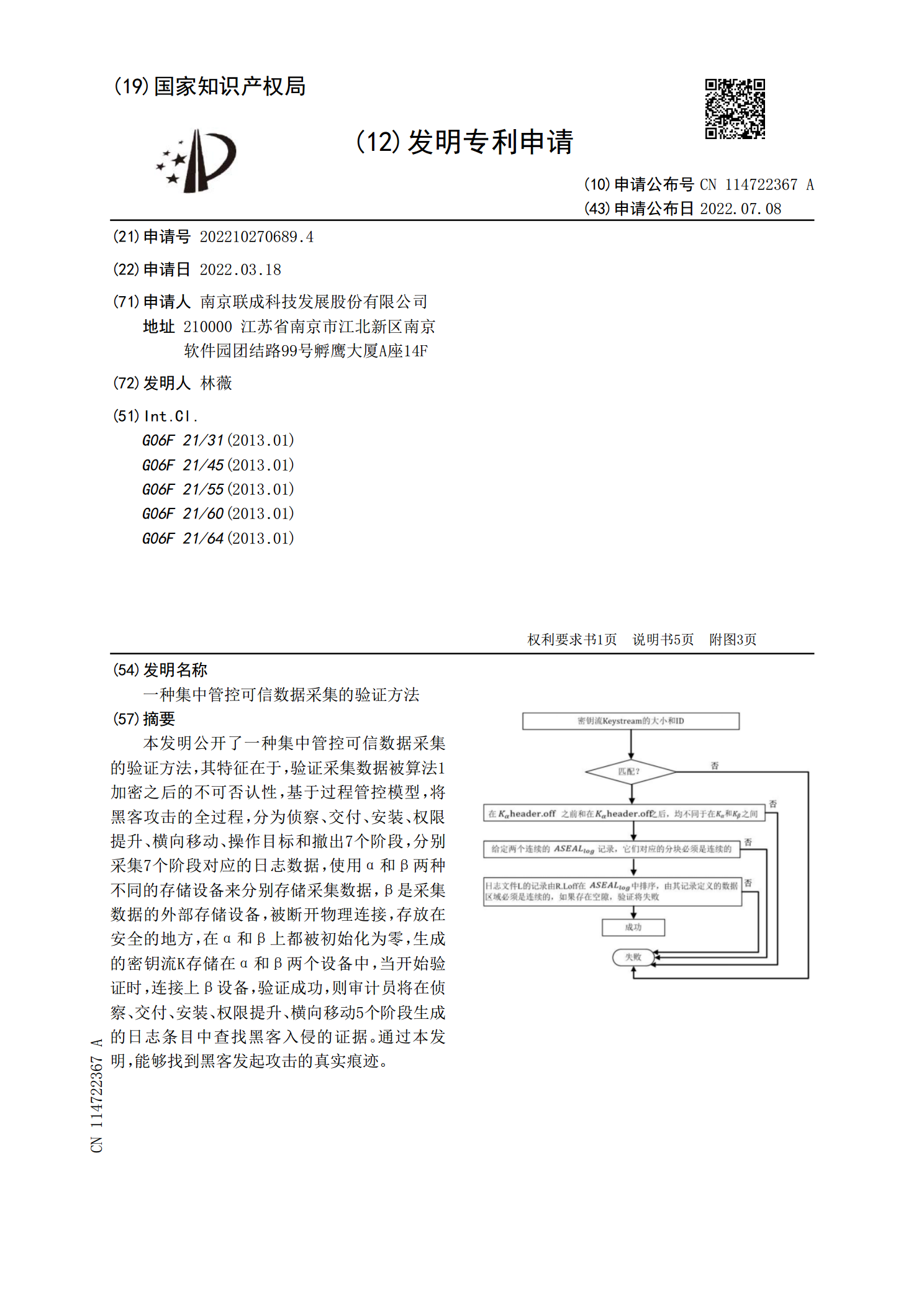

本发明公开了一种集中管控可信数据采集的验证方法,其特征在于,验证采集数据被算法1加密之后的不可否认性,基于过程管控模型,将黑客攻击的全过程,分为侦察、交付、安装、权限提升、横向移动、操作目标和撤出7个阶段,分别采集7个阶段对应的日志数据,使用α和β两种不同的存储设备来分别存储采集数据,β是采集数据的外部存储设备,被断开物理连接,存放在安全的地方,在α和β上都被初始化为零,生成的密钥流K存储在α和β两个设备中,当开始验证时,连接上β设备,验证成功,则审计员将在侦察、交付、安装、权限提升、横向移动5个阶段生成

面向集中管控模式的可信域验证机制研究.pptx

汇报人:目录PARTONEPARTTWO集中管控模式的重要性可信域验证机制的必要性研究意义与目的PARTTHREE集中管控模式的研究现状可信域验证机制的研究现状相关技术的研究进展PARTFOUR系统架构设计验证机制设计关键技术实现PARTFIVE实验环境与数据集实验方法与过程实验结果与分析结果比较与讨论PARTSIX系统应用场景与案例系统性能评估方法系统性能评估结果结果分析与讨论PARTSEVEN研究成果总结研究不足与展望对未来研究的建议THANKYOU

面向集中管控模式的可信域验证机制研究的任务书.docx

面向集中管控模式的可信域验证机制研究的任务书任务书任务背景:随着互联网应用的不断发展和普及,各种应用和服务也不断涌现,如电子商务、在线支付、移动办公等,这些应用涉及大量的用户数据和业务数据,安全性是保障用户权益的重要条件。而目前网络攻击手段也不断升级,如DDoS攻击、机器人攻击、密码破解等造成的安全风险日益增加,对信息安全带来了很大的威胁。为了保证用户数据和业务数据的安全性,企业、政府等组织需要对其网络进行认证和授权管理,以确保只有经过授权的用户才能使用相关资源和服务。在集中管控模式下,需要建立一套可靠的

一种集中管控中心传输数据的加密方法.pdf

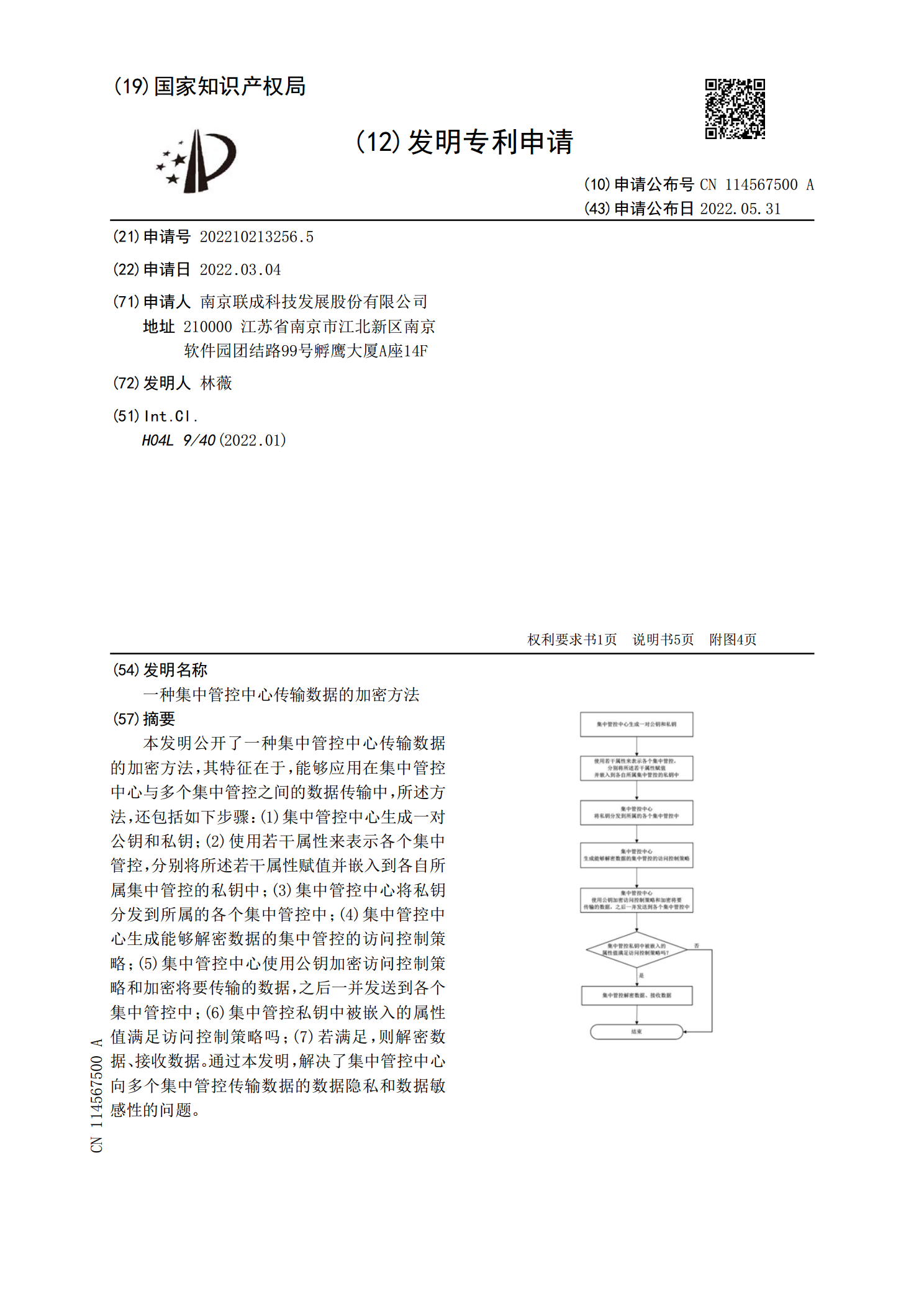

本发明公开了一种集中管控中心传输数据的加密方法,其特征在于,能够应用在集中管控中心与多个集中管控之间的数据传输中,所述方法,还包括如下步骤:(1)集中管控中心生成一对公钥和私钥;(2)使用若干属性来表示各个集中管控,分别将所述若干属性赋值并嵌入到各自所属集中管控的私钥中;(3)集中管控中心将私钥分发到所属的各个集中管控中;(4)集中管控中心生成能够解密数据的集中管控的访问控制策略;(5)集中管控中心使用公钥加密访问控制策略和加密将要传输的数据,之后一并发送到各个集中管控中;(6)集中管控私钥中被嵌入的属性

一种便于集中管控的考勤方法.pdf

本发明公开了一种便于集中管控的考勤方法,包括以下步骤:S1、在每个出勤人员的座位上固定设置单体考勤终端,在考勤监管端设置监控平台;S2、出勤人员持身份识别卡在单体考勤终端上进行刷卡验证,进行考勤申请;S3、监控平台将接受考勤申请,确定出勤人员身份,并抽取出勤人员身份信息对应的面部图像样板;S4、单体考勤终端对出勤人员进行面部扫描,将面部图像发送至监控平台进行考勤确认;S5监控平台通过面部图像比对,完成固定考勤;S6、监控平台在在出勤期间内随机时间点向单体考勤终端发送一次随机考勤;S7、出勤人员在规定时间内