一种基于组织架构的权限管控方法、系统、设备及介质.pdf

Jo****34

亲,该文档总共13页,到这已经超出免费预览范围,如果喜欢就直接下载吧~

相关资料

一种基于组织架构的权限管控方法、系统、设备及介质.pdf

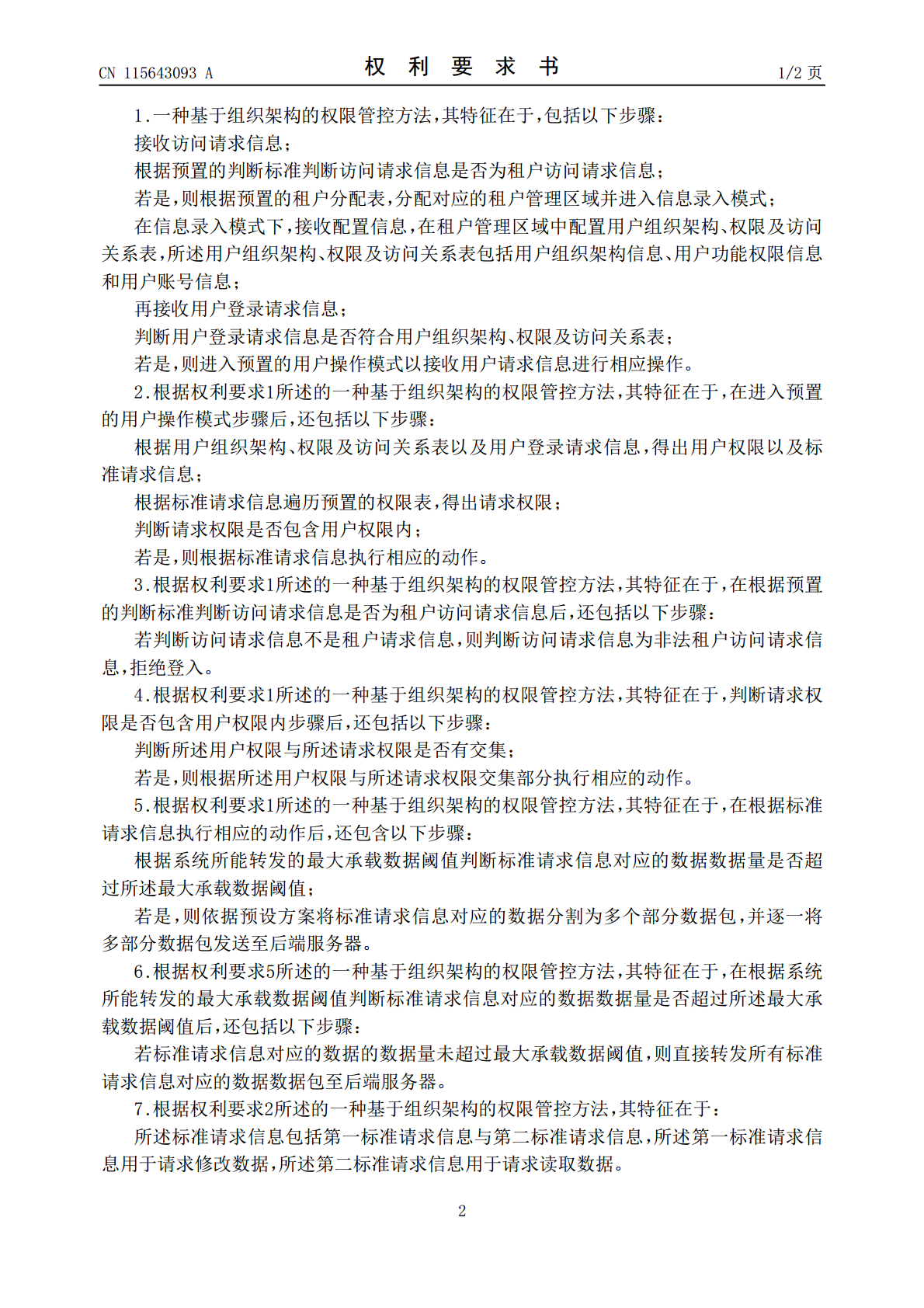

本申请涉及一种基于组织架构的权限管控方法、系统、设备及介质,该方法具体为:接收访问请求信息,判断访问请求信息是否为租户访问请求信息,若是,则进入信息录入界面,接收租户配置的配置信息,完成用户组织架构、权限及访问关系表的配置;再接收用户登录请求信息,根据用户组织架构、权限及访问关系表得出用户权限并将其转化为标准请求信息,根据标准请求信息遍历预置的权限表得出请求权限;判断请求权限是否包含在用户权限内,若是,则允许用户执行标准请求信息对应操作。本申请解决了当前权限管控系统不能适用于角色复杂的场景的问题,并使上述

一种基于角色的权限管控方法、装置、设备及介质.pdf

本发明公开了一种基于角色的权限管控方法、装置、设备及介质,所述方法包括根据运营系统标识获取所述运营系统对应的权限管控规则集;为所述权限管控规则集中的规则生成对应的角色;根据权限配置指令将用户标识和所述用户标识对应的角色之间的对应关系添加至用户角色分配表;根据目标用户标识和所述用户角色分配表获取目标角色,并将所述目标角色发送至运营系统以便于所述运营系统根据所述目标角色中的菜单项渲染菜单,并根据目标角色中的权限项对菜单中的页面进行管控。本发明以角色这一概念作中转,实现了用户与其对应的具体的权限之间的解耦合,提

一种基于权限管控的策略设置系统及方法.pdf

本发明涉及一种基于权限管控的策略设置系统及方法,系统至少包括服务器和安全管控文件,设置在应用程序运行初始位置的安全管控文件根据服务器推送的第一策略配置文件限制所述应用程序的权限,其中,安全管控文件基于应用程序的运行而触发运行,所述安全管控文件根据第一策略配置文件的权限策略列表的列表项,逐项对应用程序的权限进行相应限制和管控。本发明针对含有权限滥用或恶意行为的软件,根据策略截断其恶意行为动作、关闭存在隐患的权限,保留对用户有用的其他功能则保留并允许其执行,使软件既能满足用户的需求又保证用户的信息安全。

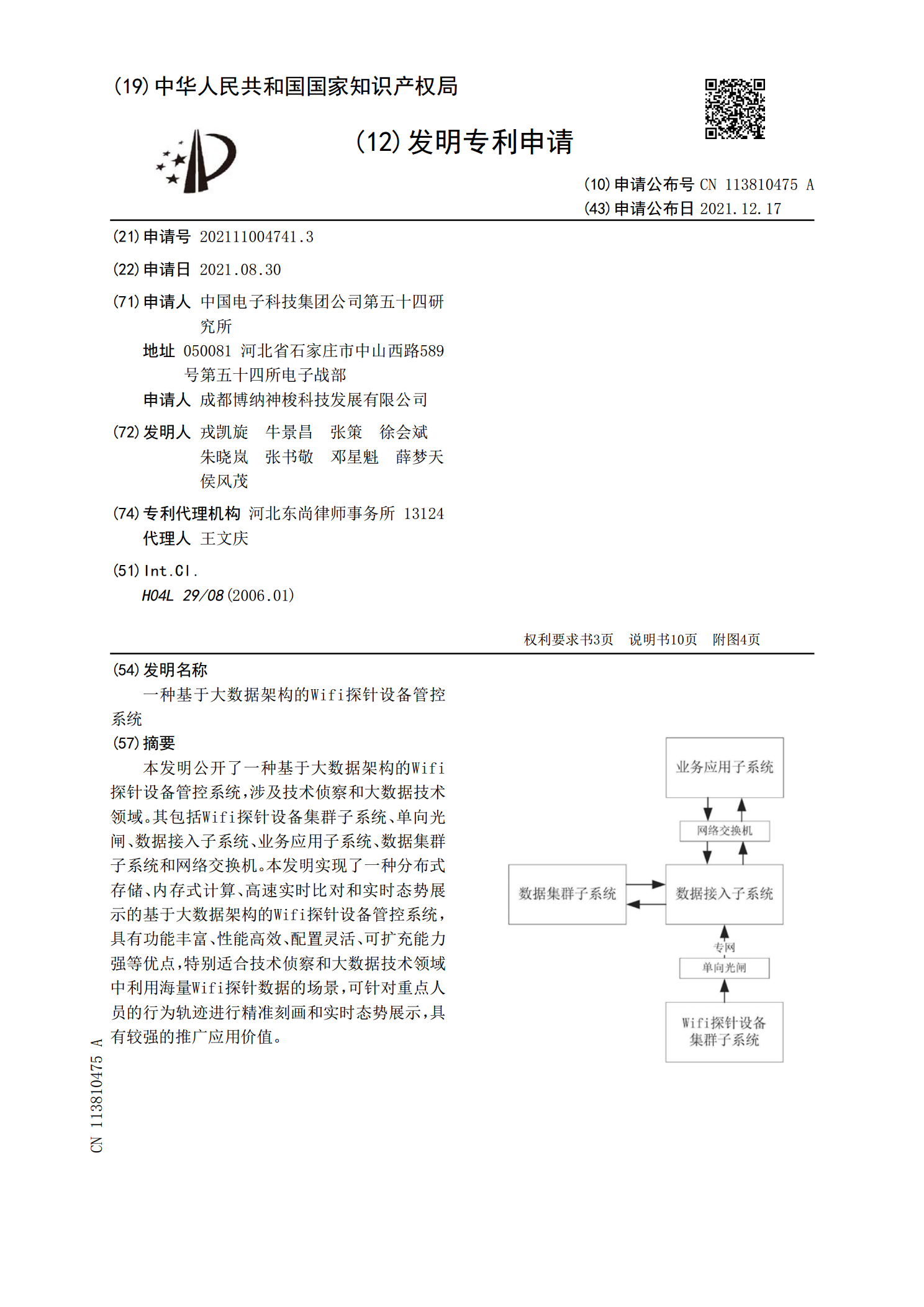

一种基于大数据架构的Wifi探针设备管控系统.pdf

本发明公开了一种基于大数据架构的Wifi探针设备管控系统,涉及技术侦察和大数据技术领域。其包括Wifi探针设备集群子系统、单向光闸、数据接入子系统、业务应用子系统、数据集群子系统和网络交换机。本发明实现了一种分布式存储、内存式计算、高速实时比对和实时态势展示的基于大数据架构的Wifi探针设备管控系统,具有功能丰富、性能高效、配置灵活、可扩充能力强等优点,特别适合技术侦察和大数据技术领域中利用海量Wifi探针数据的场景,可针对重点人员的行为轨迹进行精准刻画和实时态势展示,具有较强的推广应用价值。

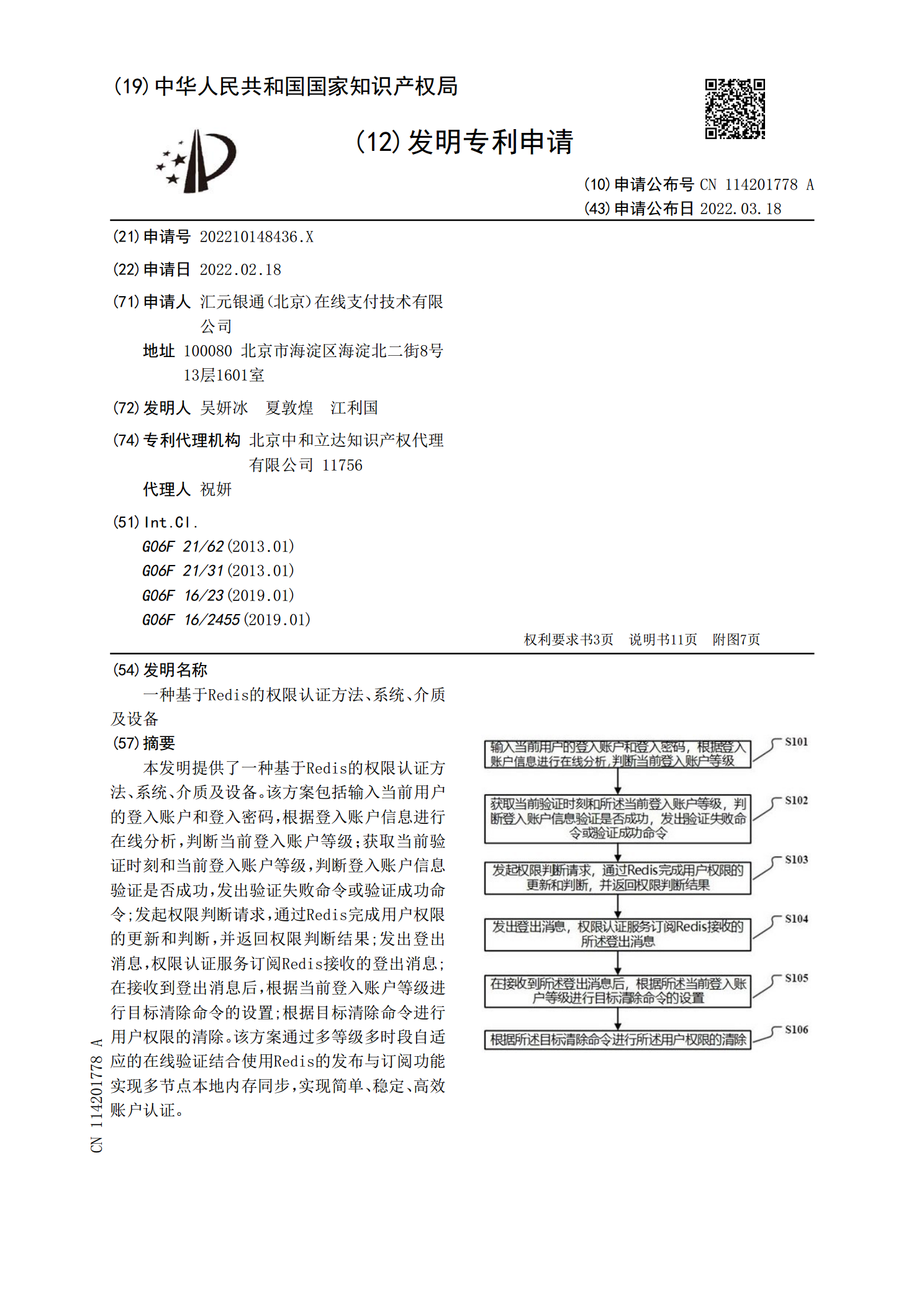

一种基于Redis的权限认证方法、系统、介质及设备.pdf

本发明提供了一种基于Redis的权限认证方法、系统、介质及设备。该方案包括输入当前用户的登入账户和登入密码,根据登入账户信息进行在线分析,判断当前登入账户等级;获取当前验证时刻和当前登入账户等级,判断登入账户信息验证是否成功,发出验证失败命令或验证成功命令;发起权限判断请求,通过Redis完成用户权限的更新和判断,并返回权限判断结果;发出登出消息,权限认证服务订阅Redis接收的登出消息;在接收到登出消息后,根据当前登入账户等级进行目标清除命令的设置;根据目标清除命令进行用户权限的清除。该方案通过多等级多